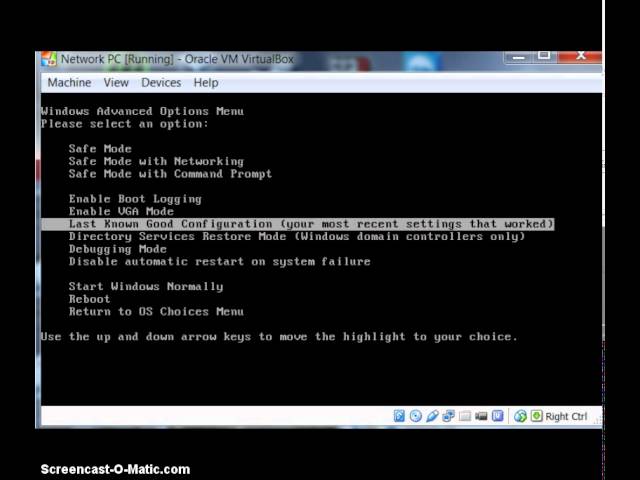

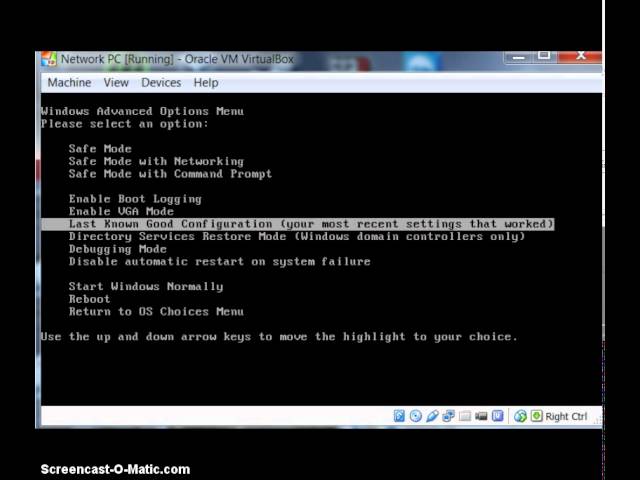

Windows 2000의 안전 모드에 문제가 있습니다.

January 28, 2022

때때로 컴퓨터는 Windows 2000을 사용하여 안전 모드를 나타내는 오류를 표시할 수 있습니다. 이 문제에는 다양한 원인이 있을 수 있습니다.

권장: Fortect

<리>1. Fortect 다운로드 및 설치내용=”tr-tr”<메타 요소 prop="inLanguage">

- 에어렌텔라

- 관리자 tarafından yazıldı.

- 범주: FTP

Internet Explorer에서 Serv-U에 액세스할 수 없습니다. 규정 준수 오류는 Internet Explorer와 호환되지 않는 버전이 사용되고 있음을 나타냅니다.

권장: Fortect

컴퓨터가 느리게 실행되는 것이 지겹습니까? 바이러스와 맬웨어로 가득 차 있습니까? 친구여, 두려워하지 마십시오. Fortect이 하루를 구하러 왔습니다! 이 강력한 도구는 모든 종류의 Windows 문제를 진단 및 복구하는 동시에 성능을 높이고 메모리를 최적화하며 PC를 새 것처럼 유지하도록 설계되었습니다. 그러니 더 이상 기다리지 마십시오. 지금 Fortect을 다운로드하세요!

<리>1. Fortect 다운로드 및 설치

많은 사람들이 Internet Explorer의 보류 버전을 사용하고 있는지 확인하십시오. serv-u Internet Explorer 버전 8 이상을 지원합니다.

지원되는 브라우저 프로그램에 대한 자세한 내용은 http://www.solarwinds.com/documentation/serv-u/help.aspx?topic=ServUMinimumRequirements.htm의 Serv-U 시스템 요구 사항을 참조하십시오.

Internet Explorer가 일반적으로 호환 모드에서 실행되고 있지 않은지 확인하십시오.

Internet Explorer와 유사한 호환성 옵션을 보려면 FTP 블로그 사이트를 구입한 사람을 주의 깊게 확인하십시오.

이 그룹 정책이 Internet Explorer의 호환성 시스템을 요구하지 않는지 확인하십시오.

Serv-U는 권장 브라우저 버전을 결정하기 위해 피드에서 브라우저 속성과 관련된 많은 수를 확인합니다. 이러한 확인을 중지하려면 “Restrictions and Settings(제한 및 설정)” > “HTTP Restrictions(HTTP 제한)” > “Limits.Exercise”

에서 개인의 “Warn end users when using old network browsers” 제한을 해제하십시오.

경고. 내 방법을 사용할 때 주의하십시오. 이 제한을 비활성화하면 Serv-U가 (Internet Explorer 6 및 7)을 제공해야 하는 브라우저에서 사용되는 것으로 증명할 수 있습니다.

Serv-U 도구는 업계에서 매우 인기가 있습니다. 핵심 단계.

“우리는 계속에 Serv-U 사용집은 일반적으로 사용하기 쉽고 설정하고 이해하기 쉽기 때문입니다.

“완전히 전문적이고 군더더기 없는 FTP 서버를 찾고 있다면 다음 Serv-U는 이것과 비교할 때 이보다 더 좋을 수 없습니다.”

“저희는 Serv-U를 사용하여 제품 문제를 해결할 때 민감한 고객 건강 데이터를 안전하게 보관합니다. Serv-U는 훌륭한 패키지 거래로 의미 있는 훌륭한 솔루션이어야 합니다. 쉽고 편리하며 AD와 통합할 수 있습니다. 당신이 그것을 필요로 할 때 큰 지원!”

TA505 및 FIN11로도 추적되는 The Clop 랜섬웨어는 SolarWinds Serv-U 취약점을 사용하여 기업 네트워크 사이트를 실제로 손상시키고 기기를 암호화합니다.

Serv-U Managed File Transfer 및 Serv-U Secure FTP Code 원격 실행 코드 CVE-2021-35211로 식별된 원격 실행 취약점으로 인해 원격 엔터티가 명령을 실행할 수 있습니다. 항상 높은 권한으로 취약한 서버에 있습니다.

SolarWinds는 공격을 받는 “고유한 공격자”를 발견한 후 2021년 7월에 우수한 긴급 보안 업데이트를 신속하게 출시했습니다.

회사는 또한 이 취약점이 1개의 FTP 서버에 대한 연결을 더욱 안전하게 보호하는 SSH가 활성화된 클라이언트에만 영향을 미친다고 경고했습니다.

랜섬웨어 공격에 사용되는 취약점

최근 NCC Group의 계정에 따르면 Clop 랜섬웨어 감염이 최근 몇 주 동안 증가했으며 대부분 CVE-2021-35211을 사용합니다.

Clop 갱단은 자신의 공격에서 취약점을 악용하는 것으로 잘 알려져 있지만 당국은 TA505가 제로 액셀리온 데이와 같은 웹사이트에 침입하기 위해 피싱 이메일과 악성 첨부 파일을 추가로 사용할 가능성이 있다고 말합니다.

NCC가 발견한 새로운 문제에서 공격자는 Serv-U에 의존하여 공격자를 제어할 수 있는 하위 프로세스를 생성하여 의도한 대상 시스템에서 명령을 긍정적으로 처리할 수 있습니다.

이는 스파이웨어 악용, 네트워크 인텔리전스 및 측면 이동의 길을 열어줍니다. 그렇다고 해서 전체 랜섬웨어 공격의 기회가 반드시 열리는 것은 아닙니다.

이러한 초조함을 악용하는 일반적인 징후는 새로운 중대한 취약점이 악용될 때 발생하는 모든 Serv-U 로그의 예외 오류입니다.

로그에 발생한 예외 오류는 다음과 같습니다.

'예외: C0000005; CSUSSHSocket::ProcessReceive();'또 다른 악용 지표는 결정된 시스템의 높은 곳에 Cobalt Strike 비컨을 배포하는 데 사용된 PowerShell 명령 기록입니다.

복원력을 보장하기 위해 알려진 해킹은 “FlawedGrace Load RAT”와 관련하여 모든 레지스트리 하이브를 정기적으로 백업하고 적절한 COM 처리기를 공격하는 데 사용된다고 전문가들이 말하는 합법적인 예정된 작업을 가로챕니다.

FlawedGrace는 TA505가 적어도 2017년 11월에 제안한 액세서리로 여전히 그룹 무기고의 일부입니다.

NCC 그룹은 의심스러운 절충안을 정리하는 시스템 관리자를 위한 실용적인 체크리스트 이후를 게시했습니다.

- Serv-U와 연결된 버전이 취약한지 확인

- Serv-U DebugSocketlog.txt를 찾습니다.

- “예외: C0000005; CSUSSHSocket::ProcessReceive();”와 같은 항목을 찾습니다. 기사의 표시기 파일에서

- 게임 ID 4104에 대한 Windows 이벤트 로그를 확인하고 예외를 사용하여 날짜/시간을 설정하고 주저하는 PowerShell 명령을 찾습니다.

- 제공된 PowerShell 명령을 사용하여 RegIdleBackup이라는 해킹된 예약 시작 찾기

- 남용의 경우: COM 핸들 전체의 CLSID가 CA767AA8-9157-4604-B64B-40747123D5F2로 더 설정되어서는 안 됩니다.

- 주요 작업에 다른 CLSID가 포함된 경우: 제공된 PowerShell 명령을 사용하여 일부 CLSID 항목의 내용에 대해 모든 레지스트리를 검색하면 반환된 messageBase64 인코딩 양이 손상을 나타낼 수 있습니다.

안전 조치 업데이트 설치에 대한 많은 경고에도 불구하고 일부 취약한 serv-u 서버는 공개 상태로 남아 있습니다.

주로 취약한 Serv-U FTP 인스턴스는 중국에 있고 미국이 그 뒤를 따릅니다.

SolarWinds가 이번 주 보안 업데이트를 발표한 지 거의 4개월이 지났지만 자주 취약한 Serv-U 회사의 비율은 여전히 60%입니다.

“7월 현재 5945개(~94%)가 vent out 21에서 식별된 모든 Serv-U(S)FTP 서비스와 연결되어 잠재적으로 취약했습니다. 2784개(66.5%)가 여전히 중요하기 때문입니다.”라고 연구원들은 회사 보고서에서 밝혔습니다. 보고.< /p>