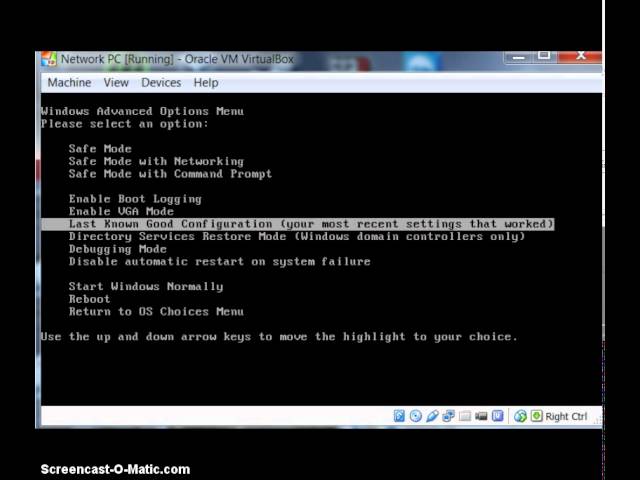

Tenho Um Bom Problema Com O Modo De Segurança Relacionado Ao Windows 2000

January 28, 2022

Às vezes, seu computador pode exibir um erro indicando o modo de segurança no Windows 2000. Pode haver vários motivos para esse problema.

Recomendado: Fortect

content=”tr-tr”

- Airentelar

- admin tarafından yazıldı.

- Categoria: FTP

Não é possível acessar o Serv-U do Internet Explorer. Um erro de conformidade indica que uma versão incompatível do Internet Explorer está sendo usada.

Recomendado: Fortect

Você está cansado de ver seu computador lento? Está cheio de vírus e malware? Não tema, meu amigo, pois Fortect está aqui para salvar o dia! Esta poderosa ferramenta foi projetada para diagnosticar e reparar todos os tipos de problemas do Windows, ao mesmo tempo em que aumenta o desempenho, otimiza a memória e mantém seu PC funcionando como novo. Então não espere mais - baixe o Fortect hoje mesmo!

Certifique-se principalmente de que você está usando uma versão reforçada do Internet Explorer. Suporta serv-u Internet Explorer versão 8 e posteriores.

Para obter mais informações sobre as opções possíveis de navegadores compatíveis, consulte os requisitos do sistema Serv-U provenientes de http://www.solarwinds.com/documentation/serv-u/help.aspx?topic=ServUMinimumRequirements.htm.

Certifique-se de que o Internet Explorer não esteja sendo executado no modo de compatibilidade.

Verifique de forma inteligente quem comprou o site FTP on-line para ver as opções de compatibilidade relacionadas ao Internet Explorer.

Certifique-se de que grande parte desta política de grupo não use o sistema de compatibilidade no Internet Explorer.

O Serv-U verifica um grande número de atributos do navegador diretamente no feed para determinar a versão recomendada do navegador. Para interromper essas verificações, desmarque esta restrição “Avisar usuários finais ao usar navegadores da Web mais antigos” em “Restrições e configurações” > “Restrições HTTP” > “Limites.Exercício”

.

Aviso. Tenha cuidado ao usar meu método. A desativação dessa restrição permite que o Serv-U seja usado continuamente com navegadores que exigem salvar (Internet Explorer 6 e 7).

As ferramentas Serv-U são muito populares na indústria. Etapa principal.

“Nós continuamosuse Serv-U emanos porque a casa seria tão fácil de usar, definir e entender.

“Se você está procurando um bom servidor FTP completamente profissional e sem frescuras, você deve Serv-U não pode ficar melhor em comparação com isso.”

“Usamos o Serv-U para cuidar com segurança de dados confidenciais de saúde do cliente ao solucionar problemas de nosso produto. O Serv-U deve ser uma boa solução sólida com uma ótima embalagem. Facilidade e comodidade na obtenção e integração adicional com o AD. Ótimo suporte quando você precisar!”

O grupo de ransomware Clop, também rastreado como TA505 e FIN11, usa a vulnerabilidade SolarWinds Serv-U com sites de rede corporativa comprometidos e inevitavelmente criptografa seus dispositivos.

A vulnerabilidade de Execução Remota do Código de Execução Remota do Código de Execução Remota do Serv-U Managed File Transfer e do Serv-U Secure FTP Code identificada como CVE-2021-35211 permite que uma entidade remota específica execute comandos após seu próprio servidor vulnerável com privilégios aprimorados.

A SolarWinds lançou rapidamente uma atualização de segurança de emergência em julho de 2021, depois de descobrir que um “invasor único” utilizava seus ataques.

A empresa também alertou que essa vulnerabilidade afeta apenas clientes com SSH habilitado, uma finalidade comumente usada que protege ainda mais as conexões com um servidor FTP.

Vulnerabilidade usada em ataques de ransomware

De acordo com um arquivo recente do NCC Group, as infecções por ransomware Clop aumentaram nas últimas semanas, com a maioria destes usando CVE-2021-35211.

Embora a gangue Clop seja conhecida por explorar vulnerabilidades nesses ataques, as autoridades dizem que o TA505 está cada vez mais propenso a usar e-mails de phishing com anexos maliciosos para invadir a rede corporativa, como o Zero-Accellion day.

Na nova destruição descoberta pelo NCC, os invasores fazem pleno uso do Serv-U para criar um subprocesso que os especialistas afirmam controlar meus invasores, permitindo que eles processem comandos diretamente para o sistema.

Isso abre caminho para exploração de spyware e adware, inteligência de rede e movimentação lateral, mas não abre necessariamente a escolha para um ataque de ransomware completo.

Um sinal clássico de exploração dessa agitação são erros de exceção em todos os logs do Serv-U que ocorrem quando uma vulnerabilidade recém-descoberta é explorada.

O erro de exceção revelado nos logs é usado para ajudá-lo:

'EXCEÇÃO: C0000005; CSUSSHSocket::ProcessReceive();'Outro indicador de exploração são os registros de comando do PowerShell usados para implantar o sinalizador Cobalt Strike no alto do sistema com problemas.

Para garantir a resiliência, um corte conhecido intercepta uma tarefa agendada legítima em relação a especialistas dizem Usado para voltar regularmente a todos os hives de registro e abusar mentalmente do manipulador COM apropriado para se adequar ao “FlawedGrace Load RAT”.

FlawedGrace é um serviço que o TA505 vem usando desde pelo menos novembro de 2017 e ainda fazia parte do arsenal do grupo.

O Grupo NCC publicou o uso de uma lista de verificação prática para administradores de sistema que realizam trocas questionáveis:

- Verifique se sua versão com Serv-U é vulnerável

- Procure Serv-U DebugSocketlog.txt

- Procure por entradas como esta: “EXCEPTION: C0000005; CSUSSHSocket::ProcessReceive();” no arquivo de sinal do artigo

- Verifique os logs de eventos do Windows para a ID de jornada 4104, defina a data/hora associada à exceção e procure por comandos hesitantes do PowerShell

- Encontre o caso agendado invadido chamado RegIdleBackup usando o comando PowerShell fornecido

- Em caso de abuso: o CLSID de volta no identificador COM provavelmente NÃO deve ser definido apenas como CA767AA8-9157-4604-B64B-40747123D5F2

- Se a profissão principal contiver um CLSID diferente: pesquise em seu registro o conteúdo dos tópicos CLSID atuais usando o comando PowerShell fornecido, os princípios codificados messageBase64 retornados podem indicar um comprometimento.

Apesar dos muitos avisos específicos sobre a instalação da atualização de proteção doméstica, eu diria que os servidores serv-u vulneráveis permanecem públicos.

As instâncias de FTP Serv-U normalmente vulneráveis estão usando a China, seguidas pelos EUA.

Já se passaram quase quatro meses desde que a SolarWinds introduziu uma atualização de segurança para esta semana, mas a porcentagem de funcionários do Serv-U que são frequentemente vulneráveis permanece em 60%.

“Em julho, 5.945 (~94%) relacionados a todos os serviços Serv-U(S)FTP identificados no prt 21 eram potencialmente vulneráveis, juntamente com 2.784 (66,5%) ainda significativos”, aconselham os pesquisadores em o relatório da empresa.