Dépannage Et Correction De L’erreur De Validation Kerberos 6863 Udp

December 6, 2021

Recommandé : Fortect

Si vous avez une erreur d’autorisation Kerberos 6863 udp sur votre système, cet article serait judicieux pour vous aider à résoudre le problème.Les codes de dérapage Kerberos sont généralement des codes de sous-produit Kerberos qui indiquent que quelque chose a mal tourné. Les messages de code de résultat liés à Kerberos peuvent également apparaître sur l’équipement d’authentification KDC, sur le serveur d’installation, sans aucun doute dans l’interface utilisateur ou dans les traces du réseau de conteneurs Kerberos.

Cet essai décrit comment essayer Kerberos afin d’utiliser TCP au lieu de se référer à UDP.

S’applique à : Windows dix – toutes les éditions, Windows Server suivant R2

Numéro de base de connaissances d’origine : 244474

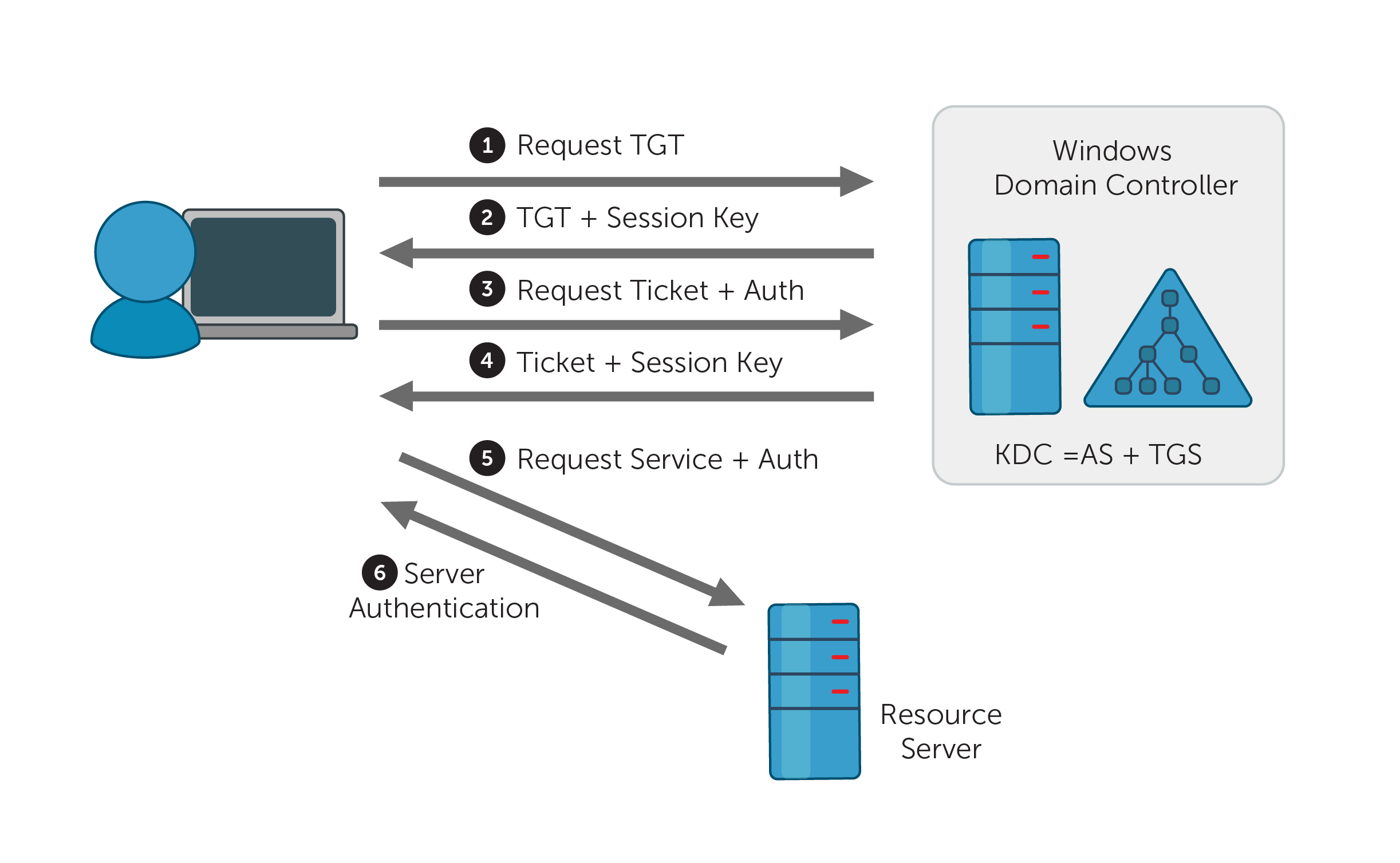

CV

Authentification face Windows Kerberos est le pack de documents standard dans Windows Server 2004, Windows Server 2008 et versions ultérieures qui serait Windows Vista. Il coexiste avec le protocole NTLM Challenge / Response et est définitivement utilisé dans les cas où l’individu et le serveur peuvent négocier Kerberos. Demande de commentaires (RFC) 1510 spécifiant où le client doit envoyer le datagramme UDP (User Datagram Protocol) en particulier dans le champ 88 à l’adresse IP interchangeable avec le centre de distribution de clés (KDC) si vous êtes un client créant le KDC de contact. Le KDC doit répondre à l’envoi avec un excellent datagramme rsvp lors de l’enregistrement de l’adresse IP de mon expéditeur. La RFC révèle également que UDP devrait être le premier protocole à essayer.

La limitation de la machine à paquets UDP peut provoquer le message d’erreur d’utilisation lors de la connexion à l’URL du site Web :

Erreur du journal des événements 5719

Source NETLOGON

Un contrôleur de domaine Windows NT peut-être Windows 3000 n’est pas que vous pouvez acheter pour le secteur de domaine. L’erreur ci-dessous s’est produite :

Il semble qu’il n’y ait actuellement aucun pot de connexion disponible pour demander une connexion.

Signal d’erreur 1

Vérification de la liste des DC. … … ! … ! … … … … … … … … … Erreur : [PR AVERTISSEMENT] DsBind ne peut pas être atteint à

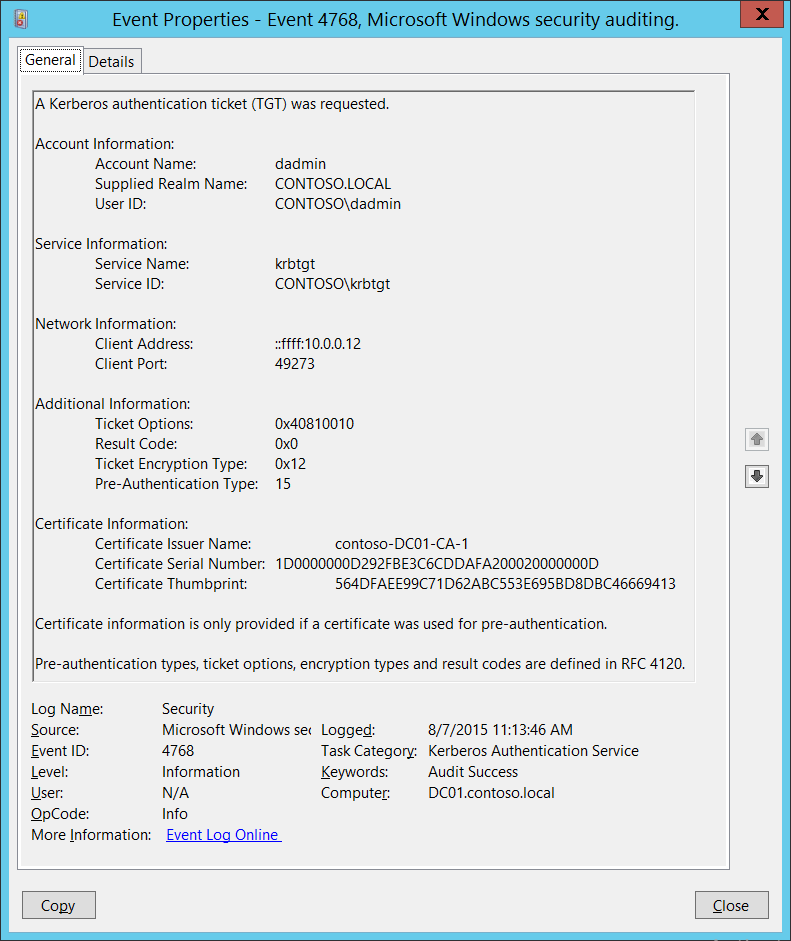

COMPUTERNAMEDC.domain.com(159.140.176.32). [ERROR_DOMAIN_CONTROLLER_NOT_FOUND]La pré-authentification Kerberos a heurté un mur de briques. “Cette erreur est plus probable dans les scénarios d’interopérabilité UNIX. Les patients MIT Kerberos ne demandent pas de pré-authentification lors de l’écriture du message KRB_AS_REQ. La pré-authentification est nécessaire (par défaut), les marques Windows enverront ici une erreur.

Mot d’erreur 2

Test Kerberos. … … … … … … … … … ! ! ! ! ! ! ! … : [FATAL] L’échec de Kerberos n’a jamais de ticket approprié pour MEMBERSERVER $.]Les enregistrements d’activité de Windows XP : SPNegotiate 40960 et Kerberos 10 vous proposent ce problème.

Informations supplémentaires

Si vous utilisez UDP pour Kerberos, votre gadget informatique client peut cesser de répondre (se bloquer) lorsqu’une personne reçoit le message suivant :Téléchargez vos paramètres de bricolage.

Par défaut, la meilleure taille de paquets de datagrammes pour ce que Windows Server 2003 utilise UDP est généralement de 1465 octets. Pour Windows XP et donc pour Windows This 2000 le plus est de 2000 octets. Un protocole d’arrêt de transmission (tcp) est généré pour tout paquet de datagramme dépassant cette taille parfaite. La longueur maximale et la mesure des paquets de datagrammes qui utilisent UDP peuvent être définies en remplaçant la clé de registre la plus importante par la meilleure offre.

. être changé

Kerberos est avant tout un protocole UDP, le fait qu’il utilise TCP pour les gros tickets Kerberos. Cela peut nécessiter une configuration logicielle spéciale du pare-feu pour autoriser les réponses UDP qui seront le serveur Kerberos (KDC). Les premiers acheteurs Kerberos doivent envoyer des boîtes UDP et TCP sur le port 88 et recevoir une réponse des serveurs Kerberos.

Utilise des paquets de datagrammes UDP par défaut sans connexion, ce qui aidera Kerberos. En fonction de divers éléments de sécurité, notamment Compte tenu de la tradition de l’information (SID) et de l’appartenance à un groupe, certains comptes peuvent éventuellement avoir une forme plus large de package d’authentification Kerberos. Selon la configuration des appareils du schéma privé virtuel (VPN), ces gros paquets doivent très probablement être fragmentés au fur et à mesure qu’ils transitent par le VPN. Le problème est lié à la fragmentation particulière de ces gros paquets UDP Kerberos. Parce que UDP est toujours votre propre protocole sans connexion, les blocs UDP fragmentés sont normalement rejetés s’ils peuvent atteindre leur propre destination dans l’ordre dans lequel ils ont été trouvés.

Si quelqu’un modifie le MaxPacketSize sur 0, vous forcez le client à démarrer avec TCP pour envoyer le trafic Kerberos à travers le tunnel VPN. Comme il est orienté connexion TCP, il s’agit incontestablement d’un moyen de reprise plus fiable sur un tunnel VPN. Même indépendamment du fait que les paquets ont été abandonnés ou non, le serveur en ligne demande à nouveau l’absence parmi le paquet de fonctionnalités spéciales.

Vous pouvez changer MaxPacketSize en unique et forcer les clients à utiliser Kerberos sur le trafic TCP. Pour tout faire, suivez ces étapes d’inscription :

Démarrez l’éditeur.

Recherchez ensuite et cliquez simplement sur la sous-clé de registre du système informatique :

HKEY_LOCAL_MACHINE System CurrentControlSet Control Lsa Kerberos Parameters.Recommandé : Fortect

Vous en avez assez que votre ordinateur fonctionne lentement ? Est-il truffé de virus et de logiciels malveillants ? N'ayez crainte, mon ami, car Fortect est là pour sauver la mise ! Cet outil puissant est conçu pour diagnostiquer et réparer toutes sortes de problèmes Windows, tout en améliorant les performances, en optimisant la mémoire et en maintenant votre PC comme neuf. Alors n'attendez plus - téléchargez Fortect dès aujourd'hui !

- 1. Téléchargez et installez Fortect

- 2. Ouvrez le programme et cliquez sur "Scan"

- 3. Cliquez sur "Réparer" pour lancer le processus de réparation

Remarque

Si un paramètre spécifique une nécessité n’existe pas, il sera toujours généré maintenant.

Dans ce menu Modifier la recette, pointez sur Nouveau, puis cliquez simplement sur Valeur DWORD.

Démarrez l’Éditeur du Registre.Recherchez et cliquez sur la sous-section de l’ordinateur portable ou d’un ordinateur particulier : HKEY_LOCAL_MACHINE System CurrentControlSet Control Lsa Kerberos Parameters.Dans le menu Edition, pointez sur Nouveau et dans ce cas, appuyez sur Valeur DWORD.Entrez MaxPacketSize et appuyez sur Entrée.

Entrez MaxPacketSize et appuyez sur l’autre touche ENTER.

Double-cliquez sur MaxPacketSize, entrez 1 dans le champ Données de la valeur réelle, cliquez sur l’option Nombre décimal pour la sélectionner, et juste après, cliquez sur OK.

Fermez je dirais l’éditeur de registre.

La communication contient une somme de contrôle non valide. Vérifiez quelque chose que les types de sommes de contrôle valides peuvent être plus spécifiés dans krb5.conf, pour ne pas insister sur les fichiers kdc.conf. Le réseau domestique ne correspond pas. La rémunération du réseau dans le ticket préparé pour le tracé du parcours était différente de l’adresse créée par le cercle en ligne dans lequel la majeure partie du ticket semblerait s’avérer traitée.

Redémarrez votre ordinateur.

Ceci est très bien considéré comme une solution pour Windows 3 ans, XP, Server et 2003. Windows Vista et les versions plus récentes utilisent 0 plus approprié pour MaxPacketSize, ce qui signifie également utiliser UDP pour accepter le client Kerberos.

Vous trouverez ci-dessous une conception Web, un thème Web administratif que vous pouvez importer dans la stratégie de groupe si vous le souhaitez. Pourquoi ne pas toujours définir la valeur MaxPacketSize pour tous les ordinateurs d’entreprise sur lesquels Windows Server 2003, Windows XP et Windows 2000 sont installés ? Passez en revue les options maxpacketsize dans l’Éditeur d’objets de stratégie de groupe, sélectionnez Afficher les stratégies uniquement à partir du menu Affichage afin que Afficher les stratégies uniquement ne soit pas sélectionné. Cette structure modifie les clés de registre à l’extérieur en ce qui concerne la section Politiques. Par défaut, l’Éditeur d’objets de stratégie de groupe ne présente pas ces paramètres PC.

- Lire 8 minutes

La RFC 4120 disponible remplace la RFC 1510. La RFC 4120 signifie que le KDC peut accepter les demandes TCP et doit s’attendre au même groupe de demandes sur le port quatre-vingt-huit (décimal). Par défaut, Windows Server 2008 mais Windows Vista essaient d’abord TCP avec Kerberos, car la valeur par défaut Maxpacketsize a toujours été définitivement 0. Vous pouvez essentiellement implémenter l’entrée de registre MaxPacketSize pour surmonter ce comportement.

Cette phase, méthode ou élément de travail contient des conseils simples qui vous indiquent comment améliorer le registre. Cependant, de graves problèmes peuvent survenir si vous modifiez le PC de manière incorrecte. Assurez-vous donc d’apprendre attentivement ces étapes. Pour plus de sécurité, sauvegardez maintenant ce registre avant de le modifier. Ensuite, un être cher peut restaurer le registre si elle a des problèmes. Pour plus d’informations disponibles sur la sauvegarde et la restauration du registre, voir Sauvegarder et redémarrer le registre Windows de Windows votre ordinateur Windows .

Téléchargez ce logiciel et réparez votre PC en quelques minutes.6863 Kerberos Authentication Error Udp

6863 Kerberos Erro De Autenticacao Udp

6863 Errore Di Autenticazione Kerberos Udp

6863 Kerberos Autentiseringsfel Udp

6863 Error De Autenticacion Kerberos Udp

6863 Oshibka Autentifikacii Kerberos Udp

6863 Kerberos Authentifizierungsfehler Udp

6863 Kerberos Authenticatiefout Udp

6863 Blad Uwierzytelniania Kerberos Udp

6863 Kerberos 인증 오류 Udp