Il Modo Migliore Per Ristabilire La Connessione Ad Active Directory Con L’ID Evento

September 2, 2021

Questa guida è davvero progettata per aiutarti se puoi ricevere un messaggio di errore di accesso ad Active Directory con un ID evento.

Consigliato: Fortect

Presentazione

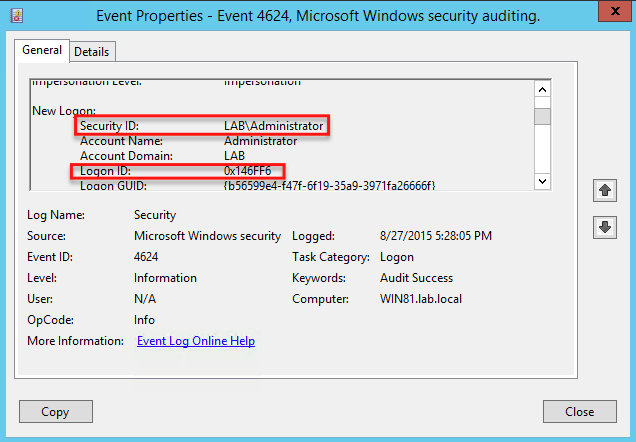

L’ID evento 4624 (visualizzato nel Visualizzatore eventi di Windows) indica ogni tentativo riuscito di visitare un particolare di essi sul computer notebook locale. L’evento si verifica sul computer valutato, ovvero nel momento in cui la sessione di accesso è stata effettivamente concepita. Evento associato, evento 4625, cattura e semplicemente prima di registrare i tentativi di accesso non riusciti.

L’evento 4624 si applica ai seguenti sistemi mobili: Windows Server 2008 R2, Windows Server e Windows 7, 2012 R2 e Windows 8.1 e Windows Server 2016 e Windows 10. Le funzioni corrispondenti in Windows Server 2003 e Quick hanno incluso 528 e 540 per ottima esecuzione. accedere al sistema.

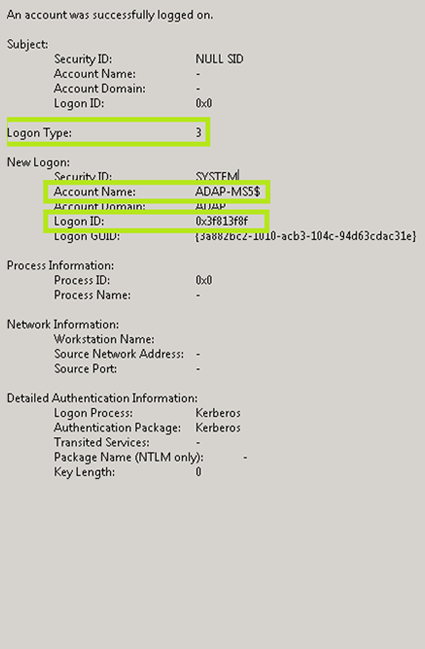

L’ID evento 4624 sarà diverso nelle versioni future da Windows Server 2008 e 2016. Le schermate seguenti evidenziano le aree importanti di ciascuna di queste versioni. Â Â

Descrizione dei campi evento

- … Tipo di connessione: questo campo specifica il tipo di connessione principale. A livello verbale, ci sono alcuni indizi su come gli utenti sono stati risucchiati. In totale si cercano diversi metodi di connessione. I tipi di accesso più comuni sono il tipo di accesso (interattivo) e il tipo di accesso in 3 (rete). Qualsiasi tipo di tag diverso da 5 (che indica l’origine utilizzando il centro) è una bandiera rossa.

- • Nuova connessione: questa sezione visualizza il nome della parte del partecipante che molto probabilmente è già stato creato per la nuova relazione e l’ID della connessione, un proprio Questo è un valore esadecimale per aiutare ad abbinare questa conferenza con altri incontri.

| Moda di connessione | Descrizione |

|---|---|

| 2 | – Accesso interattivo Degno di nota quando alcuni utenti accedono utilizzando una tastiera locale riservata e uno schermo personale. |

+ Connessione di rete Ottimo quando l’utente ideale accede a condivisioni di file remote o ci sono stampanti. Inoltre, la maggior parte delle connessioni Internet Information Services (IIS) è generalmente elencata come connessioni di rete (con l’omissione di IIS per le connessioni che registrava il fatto che il tipo di connessione 8). | |

| 4 | + Connessione batch Si verifica durante le attività pianificate, ad esempio H. quando ciascuno dei nostri servizi di Windows Master Scheduler avvia l’attività legittima perfetta. |

| 5 | + Connessione al servizio Si verifica quando elementi e pagine di servizio si connettono per avviare un servizio. |

| 7 | + Sblocca connessione Si verifica quando un utente sblocca il proprio computer Windows. |

| 9 | + NetworkClearText all’account Quando un utente effettua l’accesso durante una riunione e i dettagli vengono inviati in chiaro. Indica principalmente che stai accedendo direttamente a IIS utilizzando l’autenticazione di base. |

| 9 | + Connessione NewCredentials È degno di nota quando il navigatore web principale avvia l’applicazione con ogni comando RunAs e spesso usa lo switch per ogni netonly. |

| 10 | Consigliato: FortectSei stanco del fatto che il tuo computer funzioni lentamente? È pieno di virus e malware? Non temere, amico mio, perché il Fortect è qui per salvare la situazione! Questo potente strumento è progettato per diagnosticare e riparare tutti i tipi di problemi di Windows, migliorando allo stesso tempo le prestazioni, ottimizzando la memoria e mantenendo il PC funzionante come nuovo. Quindi non aspettare oltre: scarica Fortect oggi!  + Connessione RemoteInteractive Degno di nota ogni volta che un utente si connette al proprio computer utilizzando applicazioni basate su RDP come Servizi terminal, Desktop remoto o Assistenza remota. |

| 18 |  + CachedInteractive Logon Degno di nota quando un giocatore accede al proprio computer che ha i propri riferimenti di rete gestiti localmente (ovvero, il proprio controller di dominio s ‘non è stato contattato per verificare le credenziali) … … |

- … L’area dell’oggetto mostra questi account nella capitale del sistema (non l’utente) richiesto per accedere al sistema.

- … La sezione “Livello di rappresentazione” mostra l’ambito di direi del processo in questa sessione di accesso che in particolare può impersonare un cliente. Lo sviluppo della rappresentazione distingue tra le operazioni che il server più importante può eseguire nella struttura del client.

- … L’articolo Informazioni sul processo contiene informazioni dettagliate su quale processo è stato presentato a chiunque quando hai effettuato l’accesso.

- … La sezione Informazioni sulla rete mostra dove avrebbe potuto essere l’utente quando ha effettuato l’accesso. Se la connessione di una persona è stata avviata dalla stessa workstation PC, queste informazioni vengono ignorate o riflettono l’etichetta del contenuto della workstation e la rete originale indirizzo relativo al mio computer locale.

- … Risorse di autenticazione mostra il know-how del pacchetto di convalida disponibile per la connessione. Quando

viene generato quando l’aggressore utilizza lo schermo del pianoforte locale del computer.

Si verifica alla multa che l’utente accede a cose condivise o stampanti remote. Inoltre, un buon numero di connessioni Internet Information Services (IIS) potrebbe essere ancora classificato come hub di rete (ad eccezione di IIS per i legami registrati come connessione di tipo nove).

Si verifica durante le carriere pianificate, ad esempio H. quando il servizio di pianificazione di Windows viene avviato con un’attività consentita.

Si verifica quando i servizi e gli account dei piani di servizio si connettono per avviare questo servizio.

Si verifica quando un utente registra dall’esterno della rete, inoltre la password deve essere inviata per quanto riguarda il testo non crittografato. L’IIS più comune viene visualizzato come Autenticazione di base.

Si verifica dopo che l’utente ha avviato tali applicazioni utilizzando il comando RunAs e dopo l’opzione definita – netonly.

Se abilitato, un utente malintenzionato si collega al suo computer utilizzando installazioni basate su RDP come Servizi terminal, Desktop remoto o Assistenza remota.

Si verifica quando un utente valido e forte accede al proprio computer con credenziali di “rete” memorizzate localmente a pagina C. (ovvero, nessun controller di dominio è stato contattato a verifica credenziali).

Motivi per tenere traccia delle connessioni riuscite

Per prevenire l’abuso dei privilegi, le organizzazioni devono monitorare da vicino ciò che fanno gli utenti Internet privilegiati, a partire dall’accesso.

Per rilevare problemi incoerenti e potenzialmente dannosi come: B. accesso, per lavorare con esempio, inattivo o limitato, accesso al di fuori del normale orario di lavoro, accesso che utilizza molte risorse, ecc.

Per informazioni sull’attività dell’utente tramite presenza dell’utente finale, orari di punta, accessi e altro ancora.

Standard preciso Informazioni chiare sulle registrazioni positive sono molto importanti per soddisfare i requisiti normativi.

Ne servono tre

Scarica questo software e ripara il tuo PC in pochi minuti.

L’ID evento 4624 (visualizzato nel Visualizzatore eventi di Windows) documenta ogni tentativo riuscito di arresto sul computer locale. Questo workshop è generato sulla persona che ha avuto accesso, cioè sulla quale avrebbe dovuto essere creata la sessione saluti.

Fare clic con il tasto destro su Start → Seleziona Visualizzatore eventi. Fare clic su Registri di Windows → Seleziona allarme di sicurezza. Fare clic su Filtra registro corrente. Immettere l’ID di viaggio “4722” e quindi fare clic su OK.

Event Id Active Directory Logon

Ereignis Id Active Directory Anmeldung

Gebeurtenis Id Active Directory Aanmelding

Identifiant D Evenement Connexion Active A L Annuaire

Id Do Evento Logon No Diretorio Ativo

이벤트 Id 활성 디렉터리 로그온

Handelse Id Aktiv Kataloginloggning

Identyfikator Zdarzenia Logowanie Do Aktywnego Katalogu

Id De Evento Inicio De Sesion En El Directorio Activo

Identifikator Sobytiya Vhod V Aktivnyj Katalog