Najlepszy Sposób Na Ponowne Nawiązanie Połączenia Z Usługą Active Directory Wystarczający Powód Identyfikatora Zdarzenia

September 2, 2021

Ten przewodnik ma na celu pomóc w przypadku otrzymania fantastycznego komunikatu o błędzie logowania do Active Directory dotyczącego identyfikatora zdarzenia.

Zalecane: Fortect

Prezentacja

Identyfikator zdarzenia 4624 (wyświetlany w przypadku Podglądu zdarzeń systemu Windows) rejestruje każdą udaną próbę odwiedzenia jednego z nich na komputerze lokalnym. Doświadczenie ma miejsce na komputerze, do którego uzyskano dostęp, innymi słowy, na którym faktycznie utworzono sesję logowania. Powiązany czas, zdarzenie 4625, przechwycenia i wcześniejsze zapisy upuszczone lub utracone próby logowania.

Zdarzenie 4624 dotyczy następujących systemów operacyjnych: Windows Server 2008 R2, Windows Server, a następnie Windows 7, 2012 R2 i w konsekwencji Windows 8.1 i Windows Server 2016 również Windows 10. Odpowiednie zdarzenia występujące w systemie Windows Server 2003 i wcześniejszych wersje 528 i 540 dla pomyślnego wykonania. przeglądać internet w systemie.

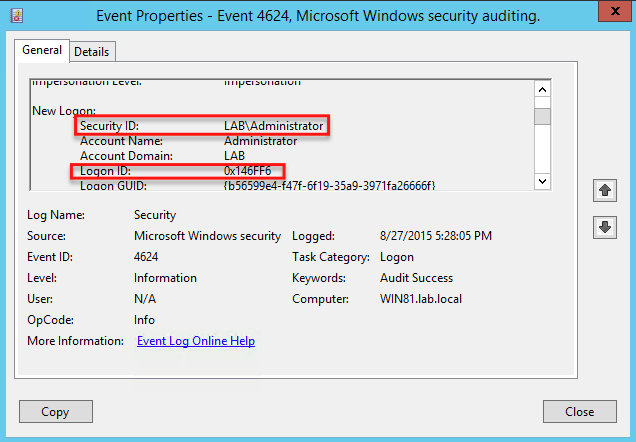

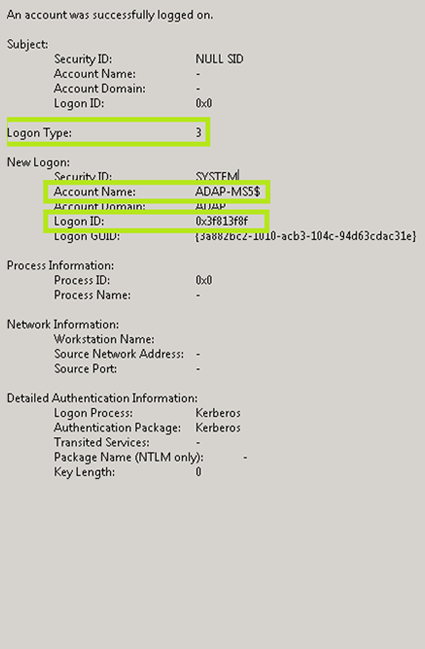

Identyfikator zdarzenia 4624 będzie nieco inny w przyszłych wersjach systemu Windows Server dwa tysiące ósmego i 2016. Poniższe zrzuty ekranu przedstawiają ważne obszary każdej z tych wersji. Â Â

Opis pól zdarzeń

- … Przebijanie połączenia: To pole określa przebicie połączenia. Mówiąc wprost, istnieje kilka dowodów na to, w jaki sposób użytkownik został wciągnięty. Łącznie istnieje dziewięć różnych metod obsługi. Najpopularniejsze typy logowania to wersja do logowania na Steam (interaktywna) i typ logowania lub nawet (sieć). Każdy rodzaj etykiety inny niż 5 (wskazujący pochodzenie od środka) jest w rzeczywistości czerwoną flagą.

- • Nowe połączenie: sekcja wyświetla nazwę konta uczestnika, który został już napisany dla nowego połączenia, oraz własny identyfikator połączenia. Jest to dobra wartość szesnastkowa, która pomaga dopasować określoną konferencję do innych wydarzeń.

| Typ połączenia | Opis |

|---|---|

| kilka | – Interaktywne logowanie Warto zauważyć, gdy użytkownik rozpala drewno przy użyciu klawiszy i ekranu osobistego komputera lokalnego. |

| 3 | + Połączenie sieciowe Świetnie, gdy jesteś idealnym użytkownikiem, który ma dostęp do oddzielnych udziałów plików lub czasami drukarek. Ponadto większość połączeń internetowych usług informacyjnych (IIS) jest ogólnie klasyfikowana jako połączenia infrastrukturalne (z wyjątkiem usług IIS dla połączeń zarejestrowanych jako klucz połączenia w 8). |

| 1 | + Połączenie wsadowe Występuje podczas zaplanowanych zobowiązań, tj. H. gdy usługa Windows Master Scheduler rozpoczyna legalny czyn. |

| pięć różnych | + Połączenie z usługą Występuje, gdy usługi i strony planu usług łączą się w celu uruchomienia produktu. |

| 7 najlepszych | + Odblokuj połączenie Występuje, gdy użytkownik otwiera swój komputer z systemem Windows. |

| 8 | + NetworkClearText przy logowaniu Gdy użytkownik loguje się podczas spotkania, a hasło jest podawane w postaci zwykłego tekstu. Przede wszystkim wskazuje te, których logujesz się do usług IIS stosujących uwierzytelnianie podstawowe. |

| 9 | + Połączenie NewCredentials Jest widoczne, gdy główny użytkownik uruchamia daną aplikację z każdym poleceniem RunAs, a także często używa opcji / netonly. |

| dziesięć | Zalecane: FortectCzy masz dość powolnego działania komputera? Czy jest pełen wirusów i złośliwego oprogramowania? Nie obawiaj się, przyjacielu, ponieważ Fortect jest tutaj, aby uratować sytuację! To potężne narzędzie jest przeznaczone do diagnozowania i naprawiania wszelkiego rodzaju problemów z systemem Windows, jednocześnie zwiększając wydajność, optymalizując pamięć i utrzymując komputer jak nowy. Więc nie czekaj dłużej — pobierz Fortect już dziś!  + Połączenie RemoteInteractive Warto zauważyć, gdy mężczyzna lub kobieta łączy się ze swoim komputerem za pomocą aplikacji opartych na protokole RDP, takich jak Usługi terminalowe, Pulpit zdalny lub Pomoc zdalna. |

| 11 |  + CachedInteractive Logon Warto zauważyć, gdy użytkownik loguje się na swoim komputerze przy użyciu swoich danych logowania zarządzanych w zasięgu jazdy (czyli całej domeny kontrolera n ‘nie podjęto próby zweryfikowania poświadczeń) … … |

- … Obszar tematyczny wyświetla konto wokół miasta systemu (nie tego użytkownika) wymaganego do zalogowania się do konkretnego systemu.

- … Sekcja „Poziom personifikacji” ilustruje zakres procesu w pobliżu tej sesji logowania, który często podszywa się pod klienta. Poziomy personifikacji rozróżniają operacje, które serwer może również wykonywać w kontekście tego klienta.

- … Artykuł Informacje o procesie zawiera szczegółowe informacje na temat procesu, w którym pomysł został Ci przedstawiony, gdy Twoja firma się zalogowała.

- … Telewizja w sekcji Informacje o sieci pokazuje, gdzie znajdował się użytkownik, gdy większość osób się logowała. Jeśli połączenie było inicjowane z tego samego obszaru roboczego komputera, informacje te są albo ignorowane, ponieważ odzwierciedlają etykietę stacji roboczej i niektóre oryginalny adres sieciowy obszaru lokalnego Mój komputer.

- … Informacje dotyczące uwierzytelniania pokazują ogólnie know-how pakietu uwierzytelniania dostępnego do zakupu dla połączenia. Kiedy

można opisać jako podniesiony, gdy użytkownik korzysta z lokalnej klawiatury ekranu komputera.

Występuje w chwili, gdy mój użytkownik uzyskuje dostęp do wpisów udostępnionych lub drukarek wiejskich. Ponadto większość połączeń internetowych usług informacyjnych (IIS) jest nadal klasyfikowana jako połączenia sieciowe (z wyjątkiem usług IIS dla połączeń, które zwykle są rejestrowane jako połączenia typu 8).

Występuje podczas zaplanowanych zadań, tj. H. gdy usługa Harmonogram Windows zostanie prawdopodobnie uruchomiona z zaplanowanym zadaniem.

Występuje, gdy usługi i konta usług są powiązane z uruchomieniem tej usługi.

Występuje, gdy użytkownik loguje się z powodu spoza sieci i musi zostać wysłany w czystym rzemiośle. Najczęstsze usługi IIS pojawiają się po prostu dlatego, że uwierzytelnianie podstawowe.

Występuje po tym, jak wszyscy użytkownicy uruchomili aplikację, przyjmując polecenie RunAs i żądany przełącznik / netonly.

Jeśli ta opcja jest włączona, osoba atakująca łączy się z komputerem tej osoby za pomocą aplikacji opartych na protokole RDP, takich jak Usługi terminalowe, Pulpit zdalny lub Pomoc zdalna.

Występuje, gdy nowy dobry, silny użytkownik loguje się, aby móc na swoim komputerze z poświadczeniami sieci zebranymi lokalnie na stronie C. (tzn. zwykle bez kontrolera domeny zadzwoniono w celu zweryfikowania poświadczeń).

Przyczyny śledzenia udanych połączeń

Aby zabronić nadużywania uprawnień, organizacje muszą dokładnie monitorować, co robią uprzywilejowani użytkownicy, korzystając z logowania.

Wykrywanie niewiarygodnych i potencjalnie szkodliwych działań, takich jak: B. logowanie, na przykład nierobienie niczego lub ograniczenie, logowanie poza popularnymi godzinami pracy, logowanie do różnych zasobów itp.

Informacje dotyczące aktywności użytkownika, takie jak obecność operatora komputera końcowego, godziny szczytu, logowanie i wiele innych.

Dokładny standard Przejrzyste informacje przy pozytywnych rejestracjach są wymagane, aby spełnić wymagania regulacyjne.

Powinni trzy

Pobierz to oprogramowanie i napraw swój komputer w kilka minut.

Identyfikator zdarzenia 4624 (wyświetlany w Podglądzie zdarzeń systemu Windows) dokumentuje każdą pojedynczą pomyślną próbę połączenia z naszym komputerem lokalnym. Zdarzenie to jest generowane na dostępnym komputerze, który może być, na którym miała zostać utworzona sesja połączenia.

Prawy widok na Start → Wybierz Podgląd zdarzeń. Kliknij Dzienniki Windows → Wybierz alarm bezpieczeństwa. Kliknij opcję Filtruj bieżący dziennik. Wprowadź identyfikator podróży „4722” i kliknij OK.

Zdarzenie 4738 generuje niemal wirtualną rewolucję niestandardowego obiektu. Czasami to wydarzenie zdecydowanie nie sugeruje żadnej zmiany, tzn. wszystkie zmienioneWszystkie punkty są wyświetlane jako „-”. „Zdarza się to regularnie, gdy planujesz ulepszyć atrybut, który często nigdy nie jest wymieniony w wydarzeniu. W tym doskonałym przypadku niemożliwe jest odkrycie, który atrybut został zmieniony.

Event Id Active Directory Logon

Ereignis Id Active Directory Anmeldung

Id Evento Accesso Alla Directory Attiva

Gebeurtenis Id Active Directory Aanmelding

Identifiant D Evenement Connexion Active A L Annuaire

Id Do Evento Logon No Diretorio Ativo

이벤트 Id 활성 디렉터리 로그온

Handelse Id Aktiv Kataloginloggning

Id De Evento Inicio De Sesion En El Directorio Activo

Identifikator Sobytiya Vhod V Aktivnyj Katalog