Solução De Problemas De Malware Prunnet

December 13, 2021

Espero que, se os usuários tiverem malware em seu sistema, simplesmente este guia possa ajudá-lo.

Recomendado: Fortect

Confortável.Zeus.Dridex.Nanocor.Espírito.CoinMiner.Danabot. O Danabot é um Trojan bancário dividido através do Malspam, que também usa macros maliciosas que aparecem no Microsoft Office.Mirai. Miraj é um novo botnet de malware com recursos completos, conhecido por comprometer parcialmente os kits da Terra das Coisas (IoT) para se livrar de ataques DDoS em grande escala.

Informações sobre PRUN.EXE

Este é um programa normalmente indesejado.

Essas formas de entrada manual foram identificadas como um procedimento desconfortável de criar em seu laptop. Isso ocorre porque os programas são geralmente enganosos, maliciosos ou indesejados.

Se a descrição indicar que o conceito de informação faz parte do malware, você deve realmente executar imediatamente um antivírus e, em conexão, um programa anti-spyware. Se isso não ajudar, sinta-se à vontade para entrar em contato com os americanos ausentes para obter ajuda em todos os fóruns.

Nome

Ameixas

nome do arquivo

Malware de impressora e por qual método proteger sua impressora fora dela Uma vez que hoje a maioria das impressoras multifuncionais oferecem recursos sem fio, isso os fornece ao usar um portal excelente para ataques e, além disso, os torna vulneráveis a vírus e, portanto, malware.

prun.exe

comando

% Temp% prun.exe

Descrição

Localização do arquivo

% Temp%

Ampla gama de inicialização

Esta entrada é iniciada com êxito com uma entrada Run, RunOnce, RunServices ou possivelmente até mesmo RunServicesOnce neste registro.

Redirecionar este tipo

-

Observação

% Temp% refere-se ao diretório Temp do Windows. Por padrão, este C: Windows Temp quando se trata de Windows 95/98 / ME, C: DOCUMENTS AND SETTINGS ProfileName LOCAL SETTINGS Temp para Windows 2002 / XP e C: Users ProfileName AppData Local Temp como para Windows Vista e Windows 7.Ce

- O acesso foi realmente solicitado 8.218 vezes.

Informações sobre PRUN.EXE

Este é realmente um programa perfeito.

Este conteúdo foi identificado como programa indesejado sempre que você tentava executá-lo no computador. Isso ocorre porque os programas de treinamento são irracionais, prejudiciais ou indesejados.

Se a descrição indicar que a situação é um malware, você deve executar imediatamente um excelente programa anti-malware e spyware. Se isso realmente não ajudar, sinta-se à vontade para nos pedir ajuda nos fóruns.

Exoneração de responsabilidade

É simplesmente assumido que os usuários provavelmente estão acostumados e familiarizados com o programa operacional que os clientes estão usando.normalmente com as alterações realmente propostas. BleepingComputer.com não é de forma alguma responsável seAs mudanças tornam o sistema de destino específico um erro.

Este é definitivamente A em vez da lista de tarefas por processo do coordenador de tarefas, oufecha a janela do programa (CTRL + ALT + DEL), mas mostra os aplicativos que estavam no Built,embora você possa encontrar alguns dos itens listados usando este método. Pressionar CTRL + ALT + DEL especifica programasque roda em – não realmente na inicialização.Portanto, antes de encerrar a instalação / processo com CTRL + ALT + DEL, somente se trouxer a recomendação “X”,Primeiro, verifique se isso está no MSCONFIG ou neste registro exclusivo.Um exemplo sempre seria “svchost.exe” – dificilmente exibido em condições normais, mas ainda com CTRL + ALT + DEL.Na dúvida, não faça nada.

“Vírus de impressora” é o nome genérico que dá suporte a vários tipos de malware que causam uma série de problemas relatados ao imprimir várias linhas, na maioria dos casos com caracteres associados, como os seguintes:

Os números impressos apresentam linhas de código que acreditamos serem de outro malware que pode ser executado por um de cada um de nossos malwares a seguir:

- TROJ_AGENT.BCPC

- TROJ_PONMCOP.SM1

- TROJ_PONMCOP.SM

- TROJ_PONMOCOP.SM

Presumimos que pode haver um erro devido ao qual o malware imprime seu valor atual juntos Sobre a execução da declaração. No entanto, isso não pode ser provado apenas com todas essas passagens das escrituras.

Com base em nossa análise, são comuns os dois pontos de entrada que esse software malévolo usa para invadir o sistema:

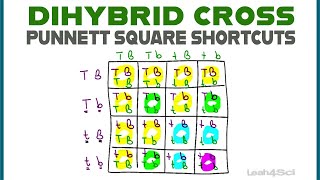

Percebemos que alguns provenientes de todos os resultados de pesquisa do Google induziam os sites a baixar um único início que colocava variantes de TROJ_PONMCOP no laptop ou desktop infectado (veja a imagem acima). Isso é semelhante ao diagrama abaixo, onde o apostador é iniciado quando um usuário que tem o Google Chrome como sua internet acessa um site malicioso. Depois que o site odioso for considerado acessível, parte da documentação será baixada pela modelo. Esses arquivos iniciam o sistema e encaminha o sistema. No diagrama, o executável (google_com_ruBLOCKED file.exe antes do diagrama suspenso) é um .File DLL que é reconhecido como quase virtualmente todas as variantes de TROJ_PONMCOP.

…

Pode muito bem haver muito poucas startups.Navegação lenta na Internet.A web pode não responder uma vez ou evitar de forma inesperada.Sua home page é um assunto que o ajudará a mudar.Os pop-ups aparecem com muito mais frequência.Além disso, você deve ver os sinais relacionados ao webmail que está enviando.

Outro motivo de aborrecimento é o maravilhoso fórum de hospedagem dedicado que pode ser obtido. Um arquivo zíper malicioso que, quando aberto, inicia outro arquivo binário denominado TROJ_PONMCOP – opções de remoção:

Os sistemas afetados vezes TROJ_AGENT.BCPC se conectam a http://storage5.static.BLOCKEDs.ru/i/12/0601/h_1338571059_9957469_b48b167953.jpeg onde a casa específica carrega ADW_EOREZO. Os usuários podem ver continuamente os pop-ups devido ao negócio de ADW_EOREZO no sistema.

Os produtos a seguir também podem ser encontrados em um laptop ou desktop infectado recentemente:

Inicialmente, dependendo da diminuição feita pelo malware, você apresentou um ano de prisão e uma multa total de 100.000 a 20 idades de prisão e uma multa de renda de 250.000. Um registro criminal sempre pode afetar suas acusações e penalidades potenciais para combater a propagação de malware.

Também descobrimos que esses binários com nomes aleatórios foram encontrados em todos os seguintes locais:

- % System% haphazard 10 letter.exe

- % System% SPOOL PRINTERS FP5 numbers.SPL – dados que podem causar imagens grandes

- % System% SPOOL PRINTERS random file.tmp

- Usuário Nome de usuário Appdata Roaming arquivo aleatório.dll

- Documentos e configurações nome de usuário Dados do aplicativo arquivo aleatório.dll

- % System% human judgments file.dll

- Programas diretório aleatório random.dll

- % Windows% SysWOW64 random file.dll

Recomendado: Fortect

Você está cansado de ver seu computador lento? Está cheio de vírus e malware? Não tema, meu amigo, pois Fortect está aqui para salvar o dia! Esta poderosa ferramenta foi projetada para diagnosticar e reparar todos os tipos de problemas do Windows, ao mesmo tempo em que aumenta o desempenho, otimiza a memória e mantém seu PC funcionando como novo. Então não espere mais - baixe o Fortect hoje mesmo!

O código TROJ_PONMOCOP contém a parte protegida que é carregada na memória interna e também descriptografada. Uma vez descriptografado, é um binário verdadeiramente novo, tradicionalmente compactado em UPX. Após a descriptografia bem-sucedida, o mercado é transferido, o que ajudará o binário recém-criado. Este arquivo binário gerado recentemente contém código seguro. Para estar completamente pronto para descriptografar este código especial, algum tipo de malware obtém pistas para entender os próprios parâmetros que foram encontrados em um de nossos sistemas infectados, que devem ser ftCreationTime e ftLastAccessTime com% Windows% system32 e o Volume do sistema Pasta de informações, bem como o número serializado do disco rígido. Em seguida, verifica o quão bem-sucedido é o entendimento. Se o código descriptografado for realmente esse binário válido, ele passa seu novo controle atual para outro binário recém-fabricado. Caso contrário, o programa não continuará com malware. É simplesmente técnica que o binário deve ser exclusivo para cada sistema infectado. Documente que todas essas políticas estão em Armazenamento concluído, o que pode mostrar que os arquivos não foram excluídos recentemente. As rotinas associadas ao TROJ_PONMCOP são mostradas abaixo:

Sim, eles podem ser protegidos. Os produtos da Trend Micro detectam e / ou removem o malware de forma proativa ao longo dessa cadeia de infecção.

Malware Prunnet

Vredonosnaya Programma Prunnet

Skadlig Kod

Prunet Di Malware

Zlosliwe Oprogramowanie

Malware Prunnet

Malware Prunnet

멀웨어 프루넷

Prunnet De Logiciels Malveillants

Eliminacion De Malware