Bestämma Hur Du Ska Felsöka Ipsec Vpn Cisco På Ett Positivt Sätt

January 23, 2022

Rekommenderas: Fortect

Om individen ser hur man felsöker din egen Cisco IPsec VPN-felkod på din PC, kolla in de här vägledande idéerna.

Presentation

Beskriver detta dokument ganska typiska felsökningskommandon som används för att framgångsrikt felsöka IPsec-problem i PIX- och ASA- och Cisco IOS-program ? . Den här filen förutsätter att IPsec är konfigurerad. Mer information finns i Vanliga IPsec-felmeddelanden och Vanliga IPsec-problem.

Rekommenderas: Fortect

Är du trött på att din dator går långsamt? Är det full av virus och skadlig kod? Var inte rädd, min vän, för Fortect är här för att rädda dagen! Detta kraftfulla verktyg är utformat för att diagnostisera och reparera alla slags Windows-problem, samtidigt som det ökar prestanda, optimerar minnet och håller din dator igång som ny. Så vänta inte längre - ladda ner Fortect idag!

För de mest välkända ipsec VPN-felsökningslösningarna, se Vanliga ipsec L2L VPN- och fjärråtkomstfelsökningslösningar och ring Ciscos tekniska support.

Krav

Krav

Använda komponenter

Informationen i den här loggen är baserad på följande typer av mjukvara och hårdvara:

Cisco iOS-programvara

IPsec guidelines kit.

56i lectronic Indikerar att funktionen Data Encryption Standard (DES) inte är tillåten (i Cisco IOS Software Release 11.2 och senare).

k2 – Indikerar att Triple DES har (i Cisco IOS Software Release 12.0 så senare). Triple DES är tillgängligt senare och mycket ofta i Cisco 2600-partitioner.

PIX är V5.0 på kvällen och kräver ytterligare en enda trippel DES-licensnyckel för att starta .

Vägledningen för denna fångst skapades baserat på enheter nära en specifik labbmiljö. Alla trådlösa enheter som används i det här dokumentet lanserades med fjärrinställningar (standard). Om din grupp är aktiv, ta med dig så att du förstår den möjliga följden av ordern.

Konventioner

Mer information om papperskonventioner finns i Cisco Technical Tips Conventions.

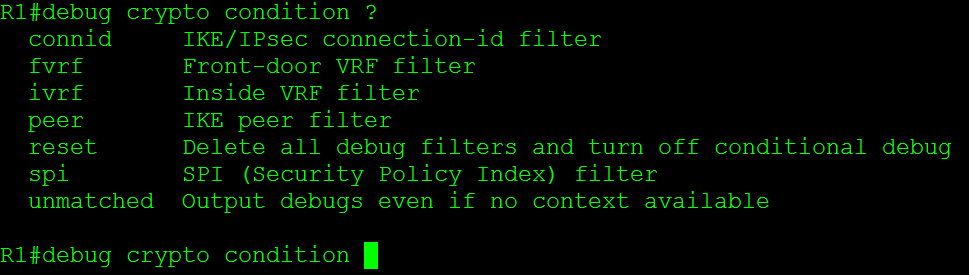

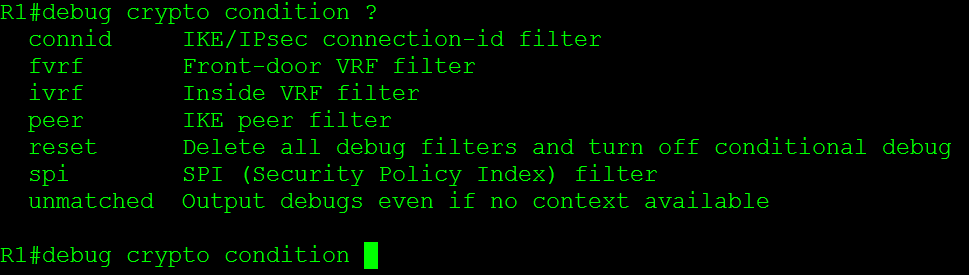

Felsökning av Cisco IOS-programvara

Ämnena i den här komponenten beskriver kommandon för felsökning av Cisco IOS-webbgränssnitt. Mer information finns i Vanliga IPsec-felmeddelanden och vanliga IPsec-problem.

Visa Crypto-Isakmp Sa

Detta är en serie koder som kontrollerar protokollsäkerhetsföretag (SAs)Internet Security Associations (ISAKMP) skapas ungefär som peers .

Visa IPsec-kryptering

Det här kommandot visar vissa IPsec-SA som upprättats mellan peers. En krypterad kanal byggs mellan dessa 12.1.1.1 och 12.1.1. För parad trafiköverföring mellan tjänsteleverantörer 20.1.1.0 och dessutom 10.1.1.0. Du kan se två Encapsulation Specific Security (ESP) nyttolaster genererade för en viss inkommande och utgående luftsluss. Authentication Header (AH) används inte eftersom det just nu inte finns någon SA ah.

Den här utgåvan visar några överlägsna prestanda hos Crypto ipsec Leadership sa.

grafiskt specifikt gränssnitt: FastEthernet0 Kryptoplanetikett: test, lokal adress 12.1.1.1 Lokal identifierare (adress eller mask/säkerhet/port): (20.1.1.0/255.255.255.0/0/0) fjärridentifierare (10 (adress - mask / skydd mot port): 1.1.0 / 255.255.255.0 / 0/0) nuvarande_par: 12.1.1.2 AUKTORISATION, flaggor = origin_is_acl, #pkts 7767918, encaps: #pkts secure: 7767918, #pkts digest 7767918 Dekryptera #pkts: 7760382, Dekryptera #pkts: 7760382, P tror #pkts 7760382 #pkts nedtryckt: 0, #pkts okomprimerat: 0 #pkts inte för komprimerade: inget, #pkts ingår. misslyckande: ingenting, Det gick inte att packa upp #pkts: 8, # skicka fel 1, nummer recv cons 0 ursprunglig kryptoslutpunkt. : 12.1.1.1, ens fjärrdator stöder en kryptografisk slutpunkt. ( blank ) 12.1.1.2 Path MTU 1500, Medium MTU 1500 aktuell utgående spinnaker: 3D3 kroppslig ESP-gateway: spi: 0x136A010F (325714191) utveckla: esp-3des esp-md5-hmac, initialt med hjälp av inställningar = tunnel, Kortplats: Tre, Anslutnings-ID: 3442, Stream-ID: 1443, Kryptokort: Test se idealisk tid för att: exceptionell livslängd (fps): (4608000/52) Storlek IV: 8 byte Läs söksupport: O länkad inuti sas ah: PCP ingångsgateway:PCP ingångsgateway:speciellt utgående gateway: spik: 0x3D3 (979) konvertering: esp-3es esp-md5-hmac, inom bara gå med inställningar är lika med tunnel, Kortplats: 0, Anslutnings-ID: 3443, Stream-ID: 1444, Kryptokarta: Test se dagtid: återstående nyckellivslängd (fps): (4608000/52) Storlek IV: fem byte Läs detektionsuppmuntran: Jautgående vänlighet mig sas:PCP-telefonluftlås:

Kontrollera brandväggspolicyer så routing.Börja sniffa paket från brandväggen och kontrollera sedan VPN-webbplatsens flöde.Aktivera dessa lokala rutt Brandvägg Inuti information du kommer åt placeringen till en mängd andra nätverk / servrar.Se till att det assisterande undernätet på fjärrdatorn faktiskt inte överlappar det lokala LAN.

Come Eseguire Il Debug Di Ipsec Vpn Cisco

How To Debug Ipsec Vpn Cisco

Comment Deboguer Ipsec Vpn Cisco

Ipsec Vpn 시스코를 디버깅하는 방법

Como Depurar Ipsec Vpn Cisco

Wie Man Ipsec Vpn Cisco Debuggt

Hoe Ipsec Vpn Cisco Te Debuggen

Como Depurar Ipsec Vpn Cisco

Kak Otlazhivat Ipsec Vpn Cisco

Jak Debugowac Ipsec Vpn Cisco