Décidez Comment Déboguer Le Réseau Privé Virtuel Cisco Ipsec

January 23, 2022

Recommandé : Fortect

Si vous finissez par voir comment déboguer un code d’erreur VPN Cisco IPsec sur votre PC, consultez ces idées top secrètes.

Présentation

Ce document décrit-il les commandes de débogage appréciées qui sont utilisées pour diagnostiquer les problèmes IPsec dans le logiciel PIX/ASA et Cisco IOS ? . Ce fichier suppose qu’IPsec doit être configuré. Pour plus d’informations, consultez Messages d’erreur IPsec courants et Problèmes IPsec courants.

Recommandé : Fortect

Vous en avez assez que votre ordinateur fonctionne lentement ? Est-il truffé de virus et de logiciels malveillants ? N'ayez crainte, mon ami, car Fortect est là pour sauver la mise ! Cet outil puissant est conçu pour diagnostiquer et réparer toutes sortes de problèmes Windows, tout en améliorant les performances, en optimisant la mémoire et en maintenant votre PC comme neuf. Alors n'attendez plus - téléchargez Fortect dès aujourd'hui !

Pour connaître les solutions de dépannage VPN ipsec les plus courantes, consultez la section Solutions courantes de dépannage VPN ipsec L2L et accès à distance et appelez l’assistance technique de Cisco.

Exigences

Exigences

Composants utilisés

Les informations contenues dans ce journal sont basées sur vos versions logicielles et matérielles suivantes :

Logiciel Cisco iOS

Adaptation de l’implémentation IPsec.

56i – Indique que la fonctionnalité Data Encryption Standard (DES) n’est pas autorisée (dans le logiciel Cisco IOS Version 11.2 puis ultérieure).

k2 – Indique la fonctionnalité Triple DES (dans la version 12.0 du logiciel Cisco IOS ainsi que , plus tard). Triple DES est disponible plus tard et de plus très souvent dans la structure murale Cisco 2600.

PIX est V5.0 dans l’après-midi et nécessite une clé de licence unique et plusieurs pour l’activer.

Les instructions de ce document ont été créées sur la base d’appareils dans un environnement de laboratoire spécifique défini. Tous les dispositifs de suivi mobiles utilisés dans ce document ont été proposés avec une configuration à distance (par défaut). Si votre groupe est actif, assurez-vous de comprendre les conséquences possibles parmi l’ordre.

Conventions

Pour plus d’informations sur les promotions de documents, consultez Conventions des conseils techniques Cisco.

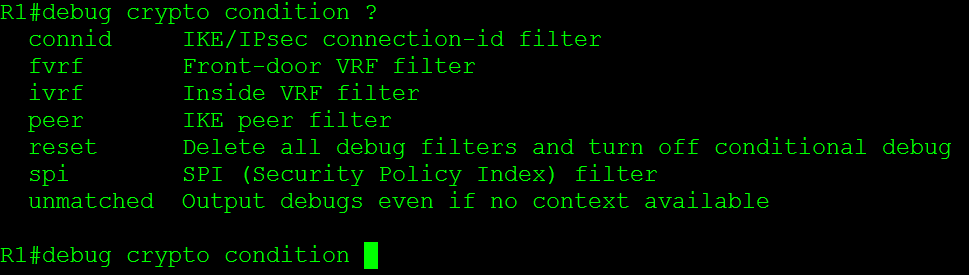

Débogage du logiciel Cisco IOS

Les rubriques de ce composant décrivent les instructions de débogage du logiciel Cisco IOS. Pour plus d’informations, consultez Messages d’erreur IPsec courants et Problèmes IPsec courants.

Afficher Crypto-Isakmp Sa

Il s’agit d’une série de commandes qui malheureusement contrôlent les associations de sécurité de protocole (SA) Des associations de sécurité Internet (ISAKMP) sont créées entre copains.

Afficher la cryptographie IPsec

Cette commande affiche les SA IPsec établies entre pairs. Un canal protégé est construit entre 12.1.1.1 et 12.1.1. Pour le trafic jumelé passant en considérant les fournisseurs de services 20.1.1.0 et 10.1.1.0. Vous pouvez voir deux charges utiles ESP (Encapsulation Specific Security) générées pour le sas entrant et sortant. L’en-tête d’authentification (AH) n’est pas utilisé car il n’y aurait pas de SA ah.

Cette version démontre les meilleures performances de qualité de Crypto ipsec Leadership sa.

programme utilisateur graphique : FastEthernet0 Point Cryptoplan : test, adresse locale 12.1.1.1 Identifiant local (adresse / masque halloween / sécurité / port) : (20.1.1.0/255.255.255.0/0/0) identifiant distant (10 (adresse par masque / protection / port) : 1.1.0 / 255.255.255.0 / 0/0) paire_actuelle : 12.1.1.2 AUTORISATION, flags = origin_is_acl, #pkts 7767918, encaps : #pkts obtenir : 7767918, #pkts digest 7767918 Décrypter #pkts : 7760382, Décrypter #pkts : 7760382, P croire #pkts 7760382 #pkts compressé : zéro, #pkts non compressé : 0 #pkts pas trop compressés : 0, #pkts inclus. échec : rien, Impossible de décompresser #pkts : 0, numéro d'erreur d'envoi 1, # recv swindles 0 point de terminaison crypto domestique. : 12.1.1.1, l'ordinateur coupé supporte un endpoint cryptographique. : 12.1.1.2 Chemin MTU 1500, MTU moyen 1500 spi courant sortant : 3D3 passerelle ESP innée : spi : 0x136A010F (325714191) expérience : esp-3des esp-md5-hmac, initialement avec environnements = tunnel, Emplacement : Trois, ID de connexion : 3442, ID de flux : 1443, Carte cryptographique : Test voir timing : durée de vie remarquable (fps) : (4608000/52) Taille IV : 8 octets Lire le support d'affouillement : O inclus à l'intérieur de sas ah : Passerelle d'entrée PCP :Passerelle d'entrée PCP :en particulier la passerelle sortante : chômage : 0x3D3 (979) le processus de conversion : esp-3es esp-md5-hmac, quand il s'agit d'aller avec settings = tunnel, Emplacement : 0, ID de connexion : 3443, ID de flux : 1444, CryptoMap : test voir le temps : durée de vie de la clé apparaissant (fps) : (4608000/52) Taille IV : 8 octets Prise en charge de la détection de lecture : Ouigentillesse sortante moi sas:Sas de sortie PCP :

Vérifiez les stratégies de pare-feu et le routage.Démarrez le reniflage de conteneur à partir du pare-feu et déterminez le flux du site VPN.Activez la petite route Firewall Inside pour aider les acheteurs à accéder au placement Vers d’autres réseaux/serveurs affiliés cpa.Assurez-vous que le sous-réseau de conservation du PC distant ne chevauche pas le réseau local.

La commande “vpn debug on” signale le mode de débogage à VPND, le démon de cercle privé virtuel. La sortie de débogage est écrite de manière à pouvoir être trouvée dans RR FWDIR / log / vpnd. fichier elg. Pour le désactiver, cochez à peine : “vpn debug off”:

Allez pour vous aider Diagnostic > Ping.Entrez l’adresse IP complète sur le routeur distant à faire avec le sous-réseau distant qui est précis pour le tunnel via le champ d’assortiment (par exemple, 10.5.0.1).Sélectionnez le protocole IP acceptable, éventuellement IPv4.

Enfin, à l’aide du client câblé, accédez à http://dcloud.cisco.com/ pour accéder à l’interface utilisateur Cisco dCloud, puis connectez-vous avec n’importe quel nom avec vos informations d’identification Cisco.com. Utilisez un test de bande passante qui s’assurera que le transport obligatoire pour se connecter au VPN (TCP 443) n’est définitivement pas bloqué à cause de votre World Wide Web. À partir d’un client câblé significatif, faites écho à AD1 qui sera 198.18.1.1. 133.1.

Come Eseguire Il Debug Di Ipsec Vpn Cisco

How To Debug Ipsec Vpn Cisco

Ipsec Vpn 시스코를 디버깅하는 방법

Como Depurar Ipsec Vpn Cisco

Wie Man Ipsec Vpn Cisco Debuggt

Hoe Ipsec Vpn Cisco Te Debuggen

Como Depurar Ipsec Vpn Cisco

Hur Man Felsoker Ipsec Vpn Cisco

Kak Otlazhivat Ipsec Vpn Cisco

Jak Debugowac Ipsec Vpn Cisco