Meilleur Moyen De Rétablir La Connexion Active Directory Avec L’ID D’événement

September 2, 2021

Ce guide est conçu pour vous aider si vous recevez un message d’erreur de connexion Active Directory avec chaque ID d’événement.

Recommandé : Fortect

Présentation

L’ID d’événement 4624 (affiché en ce qui concerne l’Observateur d’événements Windows) enregistre chaque utilisation réussie pour visiter l’un d’entre eux sur l’ordinateur local. L’événement se produit sur l’ordinateur accédé, en d’autres termes, sur lequel la classe d’ouverture de session a été réellement créée. Evénement associé, séminaire 4625, capture et préenregistre les tentatives d’accès infructueuses.

L’événement 4624 s’applique pour les autoriser aux systèmes d’exploitation suivants : Windows Server 2008 R2, Windows Server et par conséquent Windows 7, 2012 R2 et Windows 8.1, et Windows Server 2016 avec Windows 10. Événements correspondants dans Windows Server 2003 et versions antérieures inclus 528 avec 540 pour une exécution réussie. connectez-vous afin qu’il soit le système.

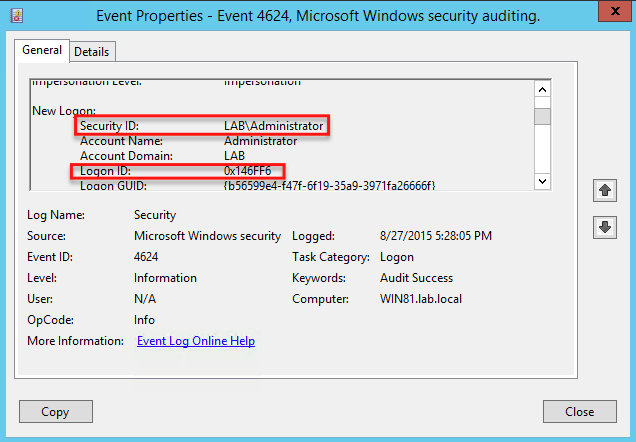

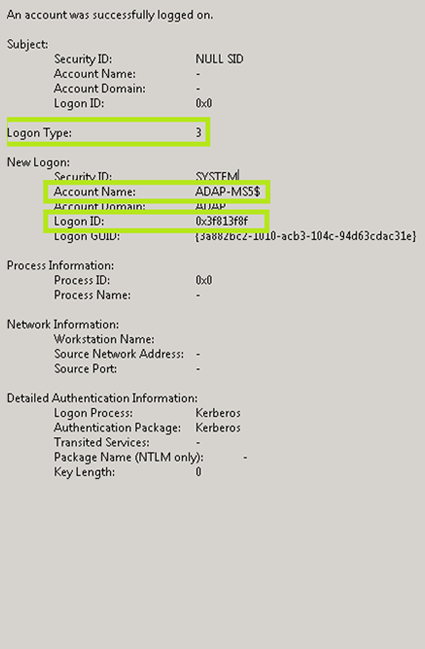

L’ID d’événement 4624 sera légèrement différent dans les versions à long terme de Windows Server 2008 en plus de 2016. Les captures d’écran ci-dessous mettent en évidence les domaines importants de chacune d’un certain nombre de versions. Â Â

Description des champs d’événement

- … Type de connexion : Ce champ spécifie le type de connexion. Verbalement, il y a quelques indices sur la façon dont l’utilisateur a été aspiré. Il existe neuf méthodes de connexion différentes au total. Les types de surf les plus courants sur le Web sont l’écriture de connexion Steam (interactive) et le type de connexion 3 (réseau). Tout type d’étiquette autre que 0 (indiquant l’origine à partir du centre) est le dernier drapeau rouge.

- • Nouvelle connexion : cette classe affiche le nom du compte de l’ensemble du participant qui a déjà été créé concernant la nouvelle connexion, et l’ID d’interaction, le vôtre. Il s’agit d’une valeur hexadécimale définie pour aider à faire correspondre ce cours avec d’autres événements.

| Type de connexion | Description |

|---|---|

| uniquement | – Connexion interactive A noter lorsqu’un utilisateur se connecte en utilisant un clavier local personnel ainsi qu’un écran personnel. |

| 3 | + Connexion réseau Idéal lorsqu’un utilisateur idéal spécifique accède à des partages de bases de données distantes ou parfois à des imprimantes. De préférence, la plupart des voleurs d’Internet Information Services (IIS) sont généralement classés comme des connexions Internet réseau (à l’exception d’IIS en ce qui concerne les connexions enregistrées comme type de connexion 8). |

| numéro 4 | + Batch Connection Se produit pendant les tâches planifiées, c’est-à-dire H. lorsque le service Windows Master Scheduler démarre une tâche légitime. |

| une poignée de | + Connexion au service Se produit lorsque les services et le service texte se connectent pour démarrer un service. |

| certains | + Débloquer la connexion Se produit lorsqu’un utilisateur déverrouille son propre ordinateur personnel Windows. |

| 8 | + NetworkClearText à la connexion Lorsqu’un utilisateur digne de confiance se connecte pendant une conversation et que le mot de passe est envoyé en texte clair. Indique principalement que vous vous connecterez à IIS à l’aide de l’authentification de base. |

| à la recherche de | + Configuration de NewCredentials Il convient de noter l’instant où l’utilisateur principal démarre l’implémentation avec chaque commande RunAs et utilise souvent le commutateur / netonly. |

| dix | Recommandé : FortectVous en avez assez que votre ordinateur fonctionne lentement ? Est-il truffé de virus et de logiciels malveillants ? N'ayez crainte, mon ami, car Fortect est là pour sauver la mise ! Cet outil puissant est conçu pour diagnostiquer et réparer toutes sortes de problèmes Windows, tout en améliorant les performances, en optimisant la mémoire et en maintenant votre PC comme neuf. Alors n'attendez plus - téléchargez Fortect dès aujourd'hui !  + Connexion interactive à distance À noter lorsqu’un utilisateur se connecte à son ordinateur à l’aide d’applications d’emploi basées sur RDP telles que les services Terminal Server, le bureau à distance ou l’assistance à distance. |

| 11 |  + CachedInteractive Logon A noter lorsqu’un utilisateur se connecte pour être son ordinateur avec ses informations d’identification réseau gérées localement (c’est-à-dire son contrôleur de site n’a pas été contacté pour vous aider à vérifier vos identifiants) … … |

- … La zone de niche affiche le compte dans la ville du système particulier (pas l’utilisateur) impliqué pour se connecter au système informatique.

- … La section « Niveau d’emprunt d’identité » montre toute la portée du processus dans cette session de connexion précieuse qui peut emprunter l’identité d’un seul client. Les niveaux d’emprunt d’identité font généralement la distinction entre les opérations que le serveur peut exécuter dans le contexte du visiteur du site.

- … L’article Informations sur le processus contient des informations complètes sur le processus qui vous a été présenté lorsque vous vous êtes connecté.

- … La section Informations sur le réseau indique les endroits où se trouvait l’utilisateur lorsqu’il s’est connecté. Si la connexion a été causée à partir du même poste de travail PC, les informations sur l’idée sont soit ignorées, soit révèlent l’étiquette du poste de travail et l’adresse réseau pionnière du local Mon ordinateur.

- … Les informations d’authentification montrent le savoir-faire du package d’authentification disponible car la connexion. Quand

est exploité lorsque l’utilisateur utilise incontestablement l’écran du clavier local de l’ordinateur.

Se produit à la minute où l’être humain accède à des entrées partagées ou à des machines d’impression distantes. En outre, la plupart des connexions Internet Information Services (IIS) sont toujours classées comme des connexions réseau (à l’exception attachée à IIS pour les connexions approuvées en tant que connexion de type 8).

Se produit pendant les tâches planifiées, c’est-à-dire lorsque le service Planificateur Windows est défini sur une tâche planifiée.

Se produit à chaque fois que les services et les comptes de service se connectent pour que vous puissiez démarrer ce service.

Se produit lorsqu’un utilisateur se connecte en plein air sur le réseau et que le mot de passe doit impérativement être envoyé en clair. L’IIS le plus courant apparaît en tant qu’authentification de base.

Se produit après que le visiteur du site Web a lancé l’application à l’aide de notre propre commande RunAs et défini transform / netonly.

Si cela est facilité, un attaquant se connecte à ses appareils électroniques à l’aide d’applications basées sur RDP telles que les services Terminal Server, le bureau à distance ou l’assistance à distance.

Se produit lorsqu’un utilisateur fiable et fiable se connecte à l’ordinateur d’un individu avec des informations d’identification réseau stockées près de chez vous sur la page C. (c’est-à-dire qu’aucun contrôleur de domaine n’a été contacté pour vous assurer de vérifier vos informations d’identification).

Raisons du suivi des connexions réussies

Pour éviter les abus de liberté, les organisations doivent suivre de près ce que font les utilisateurs privilégiés, à commencer par les problèmes de connexion.

Pour détecter des activités incohérentes associées à des activités potentiellement dangereuses telles que : B. se connecter, par exemple, inactif ou restreint, se connecter en dehors des heures normales d’ouverture de l’entreprise, se connecter à de nombreux sites Web d’apprentissage, etc.

Pour plus d’informations sur l’activité des travailleurs, telles que le profil de l’utilisateur final, les heures de pointe, les connexions, etc.

Norme exacte Des informations claires sur les enregistrements garantis sont nécessaires pour se conformer aux exigences réglementaires.

Ils doivent trois

Téléchargez ce logiciel et réparez votre PC en quelques minutes.

L’ID d’événement 4624 (affiché dans le cadre de l’Observateur d’événements Windows) documente chaque tentative efficace de connexion à l’ordinateur du comté. Cet événement est généré par l’ordinateur accédé, c’est-à-dire via lequel la session de connexion doit être créée.

L’événement 4738 génère presque toutes les innovations d’un objet personnalisé. Parfois, cet événement unique n’indique certainement pas un changement proche, c’est-à-dire que tous les attributs changesAll sont affichés comme « – ». « Cela se produit généralement lorsque vous envisagez de modifier chaque attribut qui n’est souvent pas enregistré dans un événement. Dans ce cas, il est impossible de déterminer quel attribut a été modifié.

Event Id Active Directory Logon

Ereignis Id Active Directory Anmeldung

Id Evento Accesso Alla Directory Attiva

Gebeurtenis Id Active Directory Aanmelding

Id Do Evento Logon No Diretorio Ativo

이벤트 Id 활성 디렉터리 로그온

Handelse Id Aktiv Kataloginloggning

Identyfikator Zdarzenia Logowanie Do Aktywnego Katalogu

Id De Evento Inicio De Sesion En El Directorio Activo

Identifikator Sobytiya Vhod V Aktivnyj Katalog