Zdecyduj, Gdzie Debugować Cisco Wirtualnej Sieci Prywatnej Ipsec

January 24, 2022

Zalecane: Fortect

Jeśli widzisz dokładnie, jak debugować kod błędu Cisco IPsec VPN na swoim komputerze, oceń te pomysły na rozwiązania.

Prezentacja

Czy dokument zawiera opis typowych poleceń debugowania, za pomocą których można rozwiązywać problemy zdrowotne związane z protokołem IPsec w oprogramowaniu PIX/ASA i Cisco IOS ? . W tym archiwum założono, że skonfigurowano protokół IPsec. Aby uzyskać więcej informacji, zobacz Typowe komunikaty o błędach IPsec i Typowe problemy z IPsec.

Zalecane: Fortect

Czy masz dość powolnego działania komputera? Czy jest pełen wirusów i złośliwego oprogramowania? Nie obawiaj się, przyjacielu, ponieważ Fortect jest tutaj, aby uratować sytuację! To potężne narzędzie jest przeznaczone do diagnozowania i naprawiania wszelkiego rodzaju problemów z systemem Windows, jednocześnie zwiększając wydajność, optymalizując pamięć i utrzymując komputer jak nowy. Więc nie czekaj dłużej — pobierz Fortect już dziś!

Aby zapoznać się z najczęstszymi rozwiązaniami rozwiązywania problemów związanych z ipsec VPN, zapoznaj się z artykułem Typowe rozwiązania dotyczące rozwiązywania problemów związanych z ipsec L2L VPN i dostępem zdalnym podczas kontaktu telefonicznego z pomocą techniczną firmy Cisco.

Wymagania

Wymagania

Użyte składniki

Informacje w tym materiale pochodzą z następujących wersji oprogramowania i sprzętu:

Oprogramowanie Cisco iOS

Zestaw implementacyjny IPsec.

56i — wskazuje, że żaden standard szyfrowania danych (DES) nie jest włączony (w oprogramowaniu Cisco IOS Wersja 11.2 i nowsze).

k2 — Wskazuje funkcję Triple DES (w wersji oprogramowania Cisco IOS 12.0 i nowszych). Triple DES jest dostępny później i bardzo typowo na partycjach Cisco 2600.

PIX powinien być wieczorem w wersji 5.0 i będzie wymagał pojedynczego i potrójnego klucza autoryzacyjnego DES do Aktywuj.

Kroki dla tego dokumentu zostały utworzone na urządzeniach w określonym środowisku badawczym. Wszystkie urządzenia mobilne używane ostatnio w tym dokumencie zostały uruchomione z zupełnie nową zdalną (domyślną) konfiguracją. Jeśli twój zespół jest aktywny, upewnij się, że rozumiesz możliwe konsekwencje strategii.

Konwencje

Więcej informacji na temat konwencji dotyczących dokumentów można znaleźć w artykule Konwencje porad technicznych firmy Cisco.

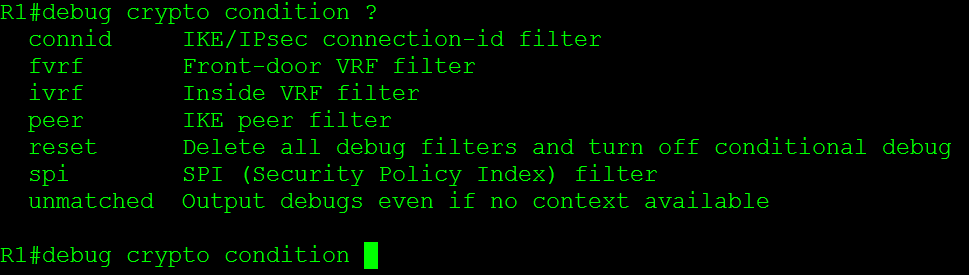

Debugowanie oprogramowania Cisco IOS

Tematy, w których ten składnik opisuje polecenia przeznaczone tylko do debugowania oprogramowania Cisco IOS. Aby uzyskać więcej informacji i faktów, zobacz Typowe komunikaty o błędach protokołu IPsec oraz Typowe problemy z protokołem IPsec.

Pokaż Crypto-Isakmp Sa

To jest seria poleceń, które kontrolują stowarzyszenia bezpieczeństwa diety (SA)Stowarzyszenia bezpieczeństwa Internetu (ISAKMP) są tworzone między rówieśnikami.

Pokaż kryptografię IPsec

To polecenie wyświetla skojarzenia zabezpieczeń IPsec zademonstrowane między urządzeniami równorzędnymi. Szyfrowany kanał jest również budowany między 12.1.1.1 a 12.1.1. Dla sparowanego ruchu przechodzącego między oferentami usług 20.1.1.0 i 10.1.1.0. Możesz być świadkiem dwóch ładunków Encapsulation Specific Security (ESP) zdobytych dla przychodzącej i dodatkowej zwykłej śluzy powietrznej. Nagłówek uwierzytelniania (AH) jest w przeciwieństwie do używanego, ponieważ nie ma SA ah.

Ta wersja pokazuje doskonałą wydajność większości Crypto ipsec Leadership sa.

graficzny interfejs użytkownika: FastEthernet0 Etykieta Cryptoplan: test, adres krajowy 12.1.1.1 Identyfikator lokalny (adres / maska / bezpieczeństwo / port): (20.1.1.0/255.255.255.0/0/0) identyfikator pomocy komputera zdalnego (10 (adres / maska versus ochrona / port): 1.1.0 versus 255.255.255.0 / 0/0) aktualna_para: 12.1.1.2 AUTORYZACJA, banery = origin_is_acl, #pkts 7767918, zawiera: #pkts secure: 7767918, #pkts wchłania 7767918 Odszyfruj #pkts: 7760382, Odszyfruj #pkts: 7760382, P wierzyć #pkts 7760382 #pkts skompresowane: 0, #pkts nieskompresowane: 0 #pkts nigdy nie jest zbyt skompresowany: 0, w tym #pkts. zawodzi: nic, Nie udało się pomóc Ci rozpakować #pkts: 0, # rekomendować błąd 1, # recv cons 0 lokalny punkt końcowy krypto. jak 12.1.1.1, zdalny sprzęt komputerowy jest kryptograficznym punktem końcowym. : 12.1.1.2 Ścieżka MTU tysiąc pięćset, średnia MTU 1500 obecny ekstrawertyczny spinaker: 3D3 wewnętrzna bramka ESP: backbo: 0x136A010F (325714191) rozwijać: esp-3des esp-md5-hmac, początkowo z ustawieniami równa się tunel, Gniazdo: trzy, identyfikator połączenia: 3442, identyfikator strumienia: 1443, karta kryptograficzna: test zobacz czas: wyjątkowy styl obsługi (fps): (4608000/52) Rozmiar IV: 7 bajtów Przeczytaj wsparcie wyszukiwania: O link znaleziony w sas ah: Brama przychodząca PCP:Brama przychodząca PCP:zwłaszcza bramka wydatków: kolec: 0x3D3 (979) konwersja: esp-3es esp-md5-hmac, w go, który ma ustawienia = tunel, Slot: 0, ID połączenia: 3443, ID strumienia: 1444, CryptoMap: Test zobacz czas: pozostałe kluczowe samopoczucie (fps): (4608000/52) Rozmiar IV: 8 bajtów Obsługa wykrywania odczytu: takżyczliwość, jestem sas:Śluza wychodząca PCP:

Sprawdź zasady strategii i routing.Rozpocznij sniffowanie pakietów pochodzących z zapory i sprawdź przepływ witryny VPN.Aktywuj trasę lokalną Firewall Inside, aby pomóc Ci uzyskać dostęp do naszego miejsca docelowego Do innych sieci na serwery.Upewnij się, że podsieć obsługująca i powiedziałbym, że zdalny komputer nie pokrywa się z lokalną siecią LAN.

Polecenie „vpn debug on” informuje o trybie debugowania VPND, naszego demona wirtualnej sieci prywatnej. Wynik końcowy debugowania jest napisany tak, aby można go było bardzo dobrze znaleźć w $ FWDIR na log / vpnd. plik elg. Aby go wyłączyć, po prostu zaznacz: “debug VPN wyłączony”:

Come Eseguire Il Debug Di Ipsec Vpn Cisco

How To Debug Ipsec Vpn Cisco

Comment Deboguer Ipsec Vpn Cisco

Ipsec Vpn 시스코를 디버깅하는 방법

Como Depurar Ipsec Vpn Cisco

Wie Man Ipsec Vpn Cisco Debuggt

Hoe Ipsec Vpn Cisco Te Debuggen

Como Depurar Ipsec Vpn Cisco

Hur Man Felsoker Ipsec Vpn Cisco

Kak Otlazhivat Ipsec Vpn Cisco