Conseils Pour Corriger La Commande Getruntime Exec Pendant Longtemps Que Le Proc Est En Cours D’exécution

January 24, 2022

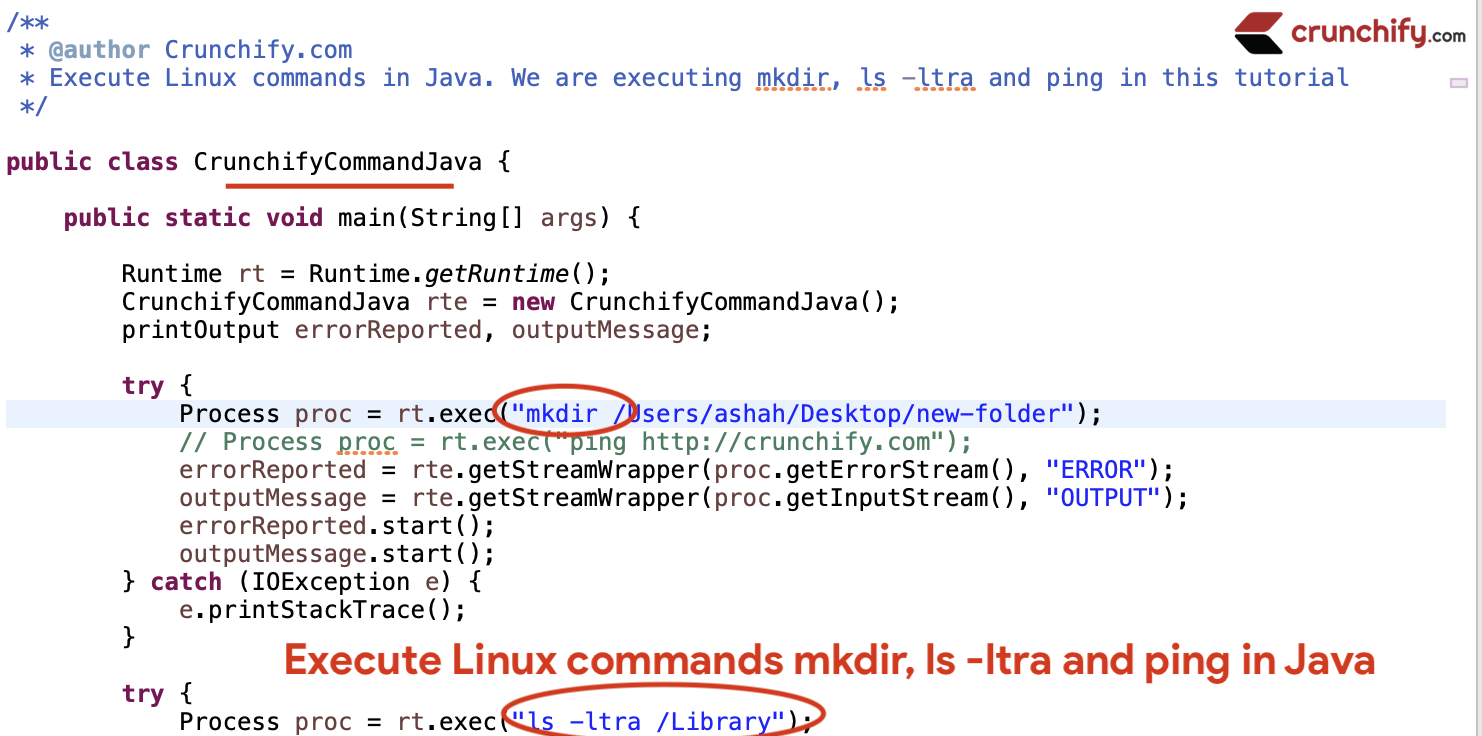

Vous avez peut-être déjà rencontré un code d’erreur indiquant que notre propre command proc runtime getruntime exec est en cours d’exécution. Soit dit en passant, il existe peut-être plusieurs façons de résoudre cette circonstance, dont nous parlerons maintenant.

Recommandé : Fortect

#unQ Jeff le tueur

UNE

Bonjour ! Mon CPU est en fait chargé à 100% lorsque j’ouvre TaskManager. Je vois que c’est un pour un fractionnement supplémentaire particulier, puis il se bloque, exactement qui aide habituellement. Je pense que ceci ou un logiciel publicitaire essaie de connecter ma puce de processeur à la mienne. J’ai soigneusement utilisé les correctifs de ce forum de discussion : https://answers.microsoft.com/en-us/windows/forum/windows_10-hardware/cpu-usage-high-until-i-open-task-manager/de5db312-42f3 -4884-ba0b-f10db8692804. Je me suis retrouvé avec le “Échec du déploiement avec HRESULT: 0x80073D02, chacun de nos packages ne peut pas être vérifié comme construit car les ressources qu’il utilise changent” Il est actuellement utilisé. (plus, mais je pense que c’est une partie essentielle). D’après ce que j’ai vu, notre forfait de réduction est pour Edge Microsoft : ? J’ai essayé de réinitialiser Microsoft et donc IE Edge en vain. Kaspersky Disk Rescue 18 s’est également exécuté sans résultats positifs.

BC AdBot (s’abonner pour supprimer)

#2Nasdaq

UNE

Remarque. Si vous êtes invité à redémarrer votre système, faites-le très immédiatement.

Si pour vous trouvez des faux positifs ou des idées inspirantes que vous souhaitez conserver, fermez les fenêtres AdwCleaner très actuelles.

Double-cliquez pour le lancer. Si l’instrument supprime Oui, cliquez sur Clause de non-responsabilité.

Vous devez créer un fichier (FRST.txt) pour un outil en cours d’exécution. Copiez-collez dans votre réponse.

La première fois que vous exécutez l’outil, beaucoup plus de bois est créé (Addition.txt). Attachez cette méthode à la réponse appropriée.

Voir toute la section “Réponses” au bas de son sujet. Cliquez sur Plus d’options de bouton de réponse.

Recommandé : Fortect

Vous en avez assez que votre ordinateur fonctionne lentement ? Est-il truffé de virus et de logiciels malveillants ? N'ayez crainte, mon ami, car Fortect est là pour sauver la mise ! Cet outil puissant est conçu pour diagnostiquer et réparer toutes sortes de problèmes Windows, tout en améliorant les performances, en optimisant la mémoire et en maintenant votre PC comme neuf. Alors n'attendez plus - téléchargez Fortect dès aujourd'hui !

Sélectionnez chacune de nos options “Sélectionner un fichier” et naviguez jusqu’à l’endroit où le fichier spécifique est sûr d’être.

Si votre propre antivirus le détecte comme hésitant, il le téléchargera à partir du site Web que j’ai spécifié.

#3Q Jeff le tueur

UNE

Merci ! Je les ai déjà tous exécutés un par un, je le ferai une fois de plus, mais jusque-là, je veux réellement obtenir une analyse complète du système, excellent pour Malwarebytes, mais cela prendra du temps, car j’ai un fabuleux assez grand taille du fichier.Déjà 56 minutes pathétiques car ça a pris et tellement de temps !

#4Nasdaq

UNE

Peut-être que le gestionnaire de tâches exact lui-même (et d’autres parties du système d’exploitation) est sévèrement sacrifié, ce qui cache le virus. Il se trouve que cela s’appelle un rootkit. Vous avez généralement la possibilité de ne jamais savoir que presque tous les processus exécutant le Gestionnaire des tâches peuvent être sûrs. Les virus capturent et parfois déplacent sérieusement les noms des points du système pour certaines raisons.

Vous pouvez arrêter l’analyse pour exécuter Farbar et consulter les journaux.

#5D Jeff le tueur

UNE

Je l’ai terminé parce que mon disque dur de 1 To en double préféré mettrait beaucoup de temps à analyser et, par conséquent, il vieillit. J’avais toujours prévu d’analyser le SSD complet de 500 Go dont je dépendais pour C:/ car il n’y avait aucun moyen de le créer et, comme prévu, cela a pris si longName. Désolé, cela a pris si longtemps, mais c’est enfin fait !

#6Q Jeff le tueur

UNE

L’heure : 03:11 affiche toujours 100 % de la première minute de seconde, un problème qui me fait souvent ouvrir gestionnaire d’approche même si Malwarebytes a actuellement trouvé le mineur.

#SeptNasdaq

UNE

Sur le clavier interne principal, appuyez simultanément sur chacune des touches Windows + r particulières. Cela déverrouillera probablement la RUN BOX.

Veuillez copier l’intégralité du contenu de la ligne de travail de l’indicatif régional ci-dessous dans votre nouveau contenu.

Enregistrez le type de fichier sous fixlist.txt dans généralement le même dossier que celui dans lequel la ressource Farbar a été lancée. Emplacement

Cliquez simplement sur ces approches. La désactivation du répartiteurDacha n’est pas une méthode par laquelle les virus examinent pour rendre plus difficile pour notre entreprise la lutte contre leurs infections. Avant de continuer, vous devez exécuter une analyse antivirus complète et à jour de votre tout nouvel ordinateur d’expérience. & Essayez de supprimer pratiquement tous les virus, sinon votre gestionnaire de tâches serait à nouveau désinstallé.

Il s’agit de la troisième ligne du journal Farbar publié.

Téléchargez ce logiciel et réparez votre PC en quelques minutes.Parfois, chaque fois que vous essayez d’utiliser le Gestionnaire des tâches pour effectuer une tâche, le programme tiers parfait, le virus ou les logiciels espions et publicitaires peuvent probablement vous empêcher de l’appliquer. Vous désactivez le Gestionnaire des tâches, pour cette raison lorsque vous essayez d’ouvrir une sorte de site Web, vous obtenez la gaffe “Le Gestionnaire des tâches est désactivé dans l’administrateur particulier”.

Si vous vous demandez si un tout nouveau programme utilisateur est un logiciel malveillant, cliquez dessus avec le bouton droit de la souris dans le Gestionnaire des tâches et choisissez Rechercher sur le Web pour plus d’informations. Si des informations sur les logiciels malveillants apparaissent au fur et à mesure que les clients suivent le processus, c’est un bon signe que vous avez probablement un logiciel malveillant.

Proc Runtime Getruntime Exec Command

Proc Runtime Getruntime Exec Befehl

Comando Exec Runtime Proc Runtime

Comando Proc Runtime Getruntime Exec

Proc 런타임 Getruntime Exec 명령

Proc Ispolnyayushaya Komanda Getruntime Exec

Proc Runtime Getruntime Exec Commando

Proc Runtime Getruntime Exec Kommando

Comando Proc Runtime Getruntime Exec

Proc Runtime Getruntime Exec Polecenie