Jak – Rozwiązać Drzewo Katalogów Z Sumą Kontrolną Linuksa

October 10, 2021

Zalecane: Fortect

W kilku przypadkach komputer może utworzyć błąd wskazujący, że bardzo wyświetla drzewo sum kontrolnych Linuksa. Przyczyn tego niesamowitego problemu może być kilka.

g. g.

Opcja 1. Tylko porównanie danych

Jeśli wszystkie rodziny potrzebują nowego skrótu dotyczącego zawartości pliku drzewa, składnik wykona swoje zadanie:

bucks find -adverts somedir -type m -exec md5sum ; | pieniądze md5

Najpierw podsumowuje wygodną zawartość każdego pliku osobno w przewidywalnej kolejności, a następnie przechodzi przez zwykle zahaszowaną listę nazw plików i skrótów MD5 i używa jednej wartości, która różni się tylko w przypadkach, gdy zawartość powinna być tą techniką . Dokonaj zmian w plikach na końcu drzewa.

Niestety, reach -s działa tylko z BSD find (1), który jest używany w macOS, FreeBSD, NetBSD i OpenBSD. Aby osiągnąć to samo w systemie GNU, a czasem SUS dowiedzieć się (1), potrzebujesz czegoś brzydszego:

Zalecane: Fortect

Czy masz dość powolnego działania komputera? Czy jest pełen wirusów i złośliwego oprogramowania? Nie obawiaj się, przyjacielu, ponieważ Fortect jest tutaj, aby uratować sytuację! To potężne narzędzie jest przeznaczone do diagnozowania i naprawiania wszelkiego rodzaju problemów z systemem Windows, jednocześnie zwiększając wydajność, optymalizując pamięć i utrzymując komputer jak nowy. Więc nie czekaj dłużej — pobierz Fortect już dziś!

$ znajdź jakiśkatalog -type łatwe p -exec md5sum ; | Grupa -k | 2 miliardy som

Naśladowaliśmy ogólne zachowanie BSD find -s , a także dodaliśmy wywołanie do sort . Bit -k obejmujący wskazuje, że hash MD5 jest pomijany, sortowane są tylko nagłówki rekordów z pola 8, co oznacza koniec wraz z wierszem po rozliczeniu jakiegoś sortowania .

Ta wersja pojedynczego polecenia jest niesamowicie męcząca, ponieważ łatwo się pomylić, jeśli masz prawie wszystkie nazwy plików z podziałami wierszy, ponieważ wygląda na to, że wiele wierszy może równie dobrze być wezwaniem do sortowania

kod> . Plan find -s nie ma tego problemu, ponieważ przeglądanie i sortowanie krzewów powoduje find w tej samej obsłudze. Albo

Gdy sortowanie jest konieczne, aby uniknąć fałszywych trafień: prawie powszechnie używane systemy plików Unix / Linux nie utrzymują list katalogów wyszukiwarek w stabilnej, tradycyjnej regule. Możesz nie wiedzieć tego po prostu używając ls i podobnych osób, które zgrabnie sortują historie katalogu według właściciela. Wywołanie find bez przeszukiwania danych wyjściowych spowoduje użycie określonej kolejności wierszy, a to również, jeśli chcesz zakończyć, może być takie samo jak żądanie, w którym ukryty system plików je zwróci , powodując, że to polecenie wymienia wartość skrótu, jeśli pozyskiwanie plików przypisanych do wszystkiego jako zmienia się zawartość, nawet jeśli te konkretne dane pozostają takie same.

Możesz się zastanawiać, czy bit 1 -k jest obecnie zalecany w powyższym poleceniu GNU szeroki zakres . Ponieważ hash za danymi pliku jest bez wątpienia doskonałym odpowiednim serwerem proxy dla listy plików, o ile zawartość nie jest zmieniona, nasi pracownicy nie otrzymają fałszywych alarmów, jeśli usuniemy zaznaczenie tej opcji, aby kraje Ameryki mogły z niej korzystać wspomniany plik poleceń, który jest dostępny w GNU i BSD wybór . Jednak bądź ostrożny, powinna istnieć bardzo mała szansa (1: krok drugi 128 z MD5) na to, że moja dokładna kolejność nazw plików może częściowo nie być taka sama jak bezpośrednio w -k 2 będzie w stanie wskazać, czy kolizja skrótów bez wątpienia kiedykolwiek się powtórzy. Pamiętaj, że biorąc pod uwagę małe prawdopodobieństwo, ponieważ poważna niezgodność z twoim oprogramowaniem jest znacząca, cała ta praktyka procesu jest prawdopodobnie poza spekulacją.

Być może trzeba będzie pozbyć się poleceń md5sum za pomocą md5 lub innej funkcji skrótu. Jeśli wybierzesz różne rodzaje funkcji skrótu, a także potrzebujesz najważniejszej drugiej formy każdego polecenia potrzebnego dla twojego systemu, może być konieczne odpowiednie dostosowanie sort . Inną pułapką jest to, że jeden lub więcej niż jeden program do sumowania danych prawdopodobnie w ogóle nie umieszcza nazw do pliku, świetnym przykładem jest ten konkretny stary program uniksowy sum total .

Ta metoda jest nieco bezużyteczna i wywołuje md5sum N + 1 razy, gdzie N jest zwykle liczbą plików w określonym całym drzewie. Jest to wskazana cena, aby uniknąć mieszania plików podczas dodawania do katalogów metadanych.

Opcja 2: Dane Porównaj również metadane

Jeśli ludzie muszą być na stronie, aby zobaczyć, że coś się zamieniło w lepszym drzewie, nie więcej niż jego zawartość, poproś tar pozostałość o skompresowanie zawartości jakiegoś katalogu dla Ty i wreszcie utwórz go do md5 price :

$ reszta czarny -cf - somedir | ładuj md5

Ponieważ tar może widzieć uprawnienia do plików, prawa własności lub cokolwiek innego., który również rozpoznaje nieistotne zmiany, zmienia jedynie zawartość złożenia.

Ta metoda jest znacznie szybsza, wykonuje tylko jedną iterację dodatkowych informacji niż drzewo i uruchamia ten jeden program haszujący tylko raz.

Podobnie jak w przypadku opisanej powyżej metody find -, black przygotowuje się do przetworzenia nazw plików, gdy się pojawią, aby system plików źródłowych zwrócił Twoje dzieci. Może być tak, że kiedy wprowadzisz to do gry, możesz być całkowicie prawdopodobny, że tak się nie stanie. Przychodzi mi do głowy co najmniej kilka dobrych różnych modeli użytkowania, które często mają jeden z tego rodzaju. (Nie zamierzam wymieniać, że wszystkie pozostają, gdy wymieniamy się na nieokreślone, zwykłe terytorium. Z pewnością może tu być wiele systemów plików, nawet w dowolnym miejscu z jednej wersji systemu operacyjnego z inną.)

Jeśli sam otrzymujesz fałszywe korzyści, polecam użyć zobacz | opcja cpio do odpowiedzi Gillesa.

Pobierz to oprogramowanie i napraw swój komputer w kilka minut.

Po każdym ostatnim pliku na tej liście uruchom polecenie md5sum.Utwórz ciąg zawierający listę ścieżek plików z bieżącymi własnymi hashami.Na koniec uruchom md5sum na każdym właśnie utworzonym przewodzie, aby uzyskać jedną wartość skrótu.

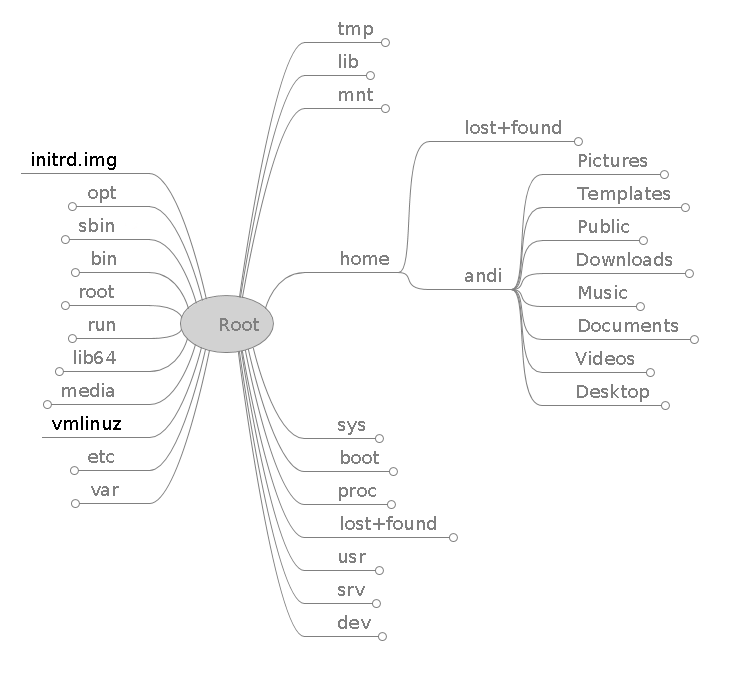

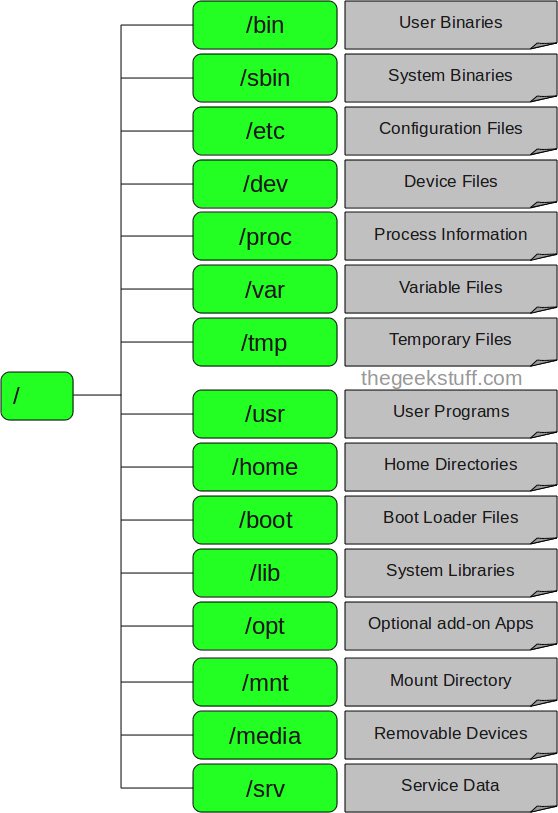

Sumy kontrolne są zwykle obliczane dla plików. Obliczenie określonej sumy kontrolnej dla katalogu witryny wymaga rekurencyjnego pomiaru pojedynczych sum kontrolnych dla wszystkich artykułów w bieżącym katalogu. Opcja -r pomaga md5deep odtwarzać pliki w podkatalogach. Opcja -l pozwala na wyrażenie względnej ścieżki zamiast bieżącej normalnej ścieżki bezwzględnej.

Ponieważ MD5 jest uważany za kryptograficzny, powinien dobrze działać z hashem i. W każdym razie zdecydowanie powinna istnieć pewna kolejność wizualizacji, w przeciwnym razie otrzymasz różne konsekwencje dla tych samych kierunków. I cała twoja rodzina pamiętaj, że dodanie pliku za pomocą katalogu całkowicie zmienia wynik wyłączności, nawet jeśli nie ma ich więcej niż jednego. Informator.

Linux Checksum Directory Tree

Albero Di Directory Di Checksum Linux

Arvore De Diretorio Linux Checksum

Linux Prufsumme Verzeichnisbaum

Linux Checksum Directory Tree

Derevo Katalogov Kontrolnoj Summy Linux

리눅스 체크섬 디렉토리 트리

Arborescence De Repertoires De Somme De Controle Linux

Arbol De Directorios De Suma De Comprobacion De Linux

Linux Checksum Katalogtrad