Какая обычно версия ядра Red Hat Linux 9 и как ее исправить?

February 23, 2022

Если вы уже видели выпуск десятого ядра Red Hat Linux, это руководство должно вам помочь.

Рекомендуется: Fortect

RHEL 8. Red Hat Enterprise Linux 8 (Ootpa) основан на Fedora 28, оригинальном ядре Linux 4.18, GCC 8.2, glibc 2.28, systemd 239, GNOME 3.28 и миграции на Wayland.

Вместо этого рекламное ПО выбирает технику, просто обманывая пользователя или используя уязвимости программ. Большинство шпионских программ предназначены для установки без вашего ведома или для использования тактики обмана. Шпионское ПО может пытаться постоянно обманывать пользователей, просто группируя себя в желательное программное обеспечение.

Шпионское ПО — это общий термин для секретного программного обеспечения, которое контролирует действия пользователей компьютеров и, как следствие, отправляет данные о покупках на внешние онлайн-сайты. Шпионское ПО может оказывать значительное воздействие на устройства из-за пропускной способности организации и других ресурсов, потребляемых следующими компаниями.

Шпионское ПО

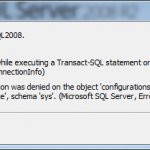

Чтобы просмотреть версию ядра Linux, выполните следующие действия: uname -r: Найдите версию ядра Linux. cat /proc/recording: Отображает версию ядра Linux для активации специального файла. имя хоста | ядро grep: для systemd в соответствии с дистрибутивом Linux вы можете использовать hotnamectl для отображения имени хоста и использования версии ядра Linux.

Кейлоггер отслеживает, а также записывает нажатия клавиш на вашем персональном компьютере. Предприятия, в том числе некоторые правительственные организации, безусловно, будут использовать кейлоггеры для легального отслеживания действий людей, использующих чувствительные классные гаджеты, но кейлоггеры также могут быть далеки от других, развернутых через Интернет, чтобы доверять людям.

Другие программы мониторинга трафика отслеживают пропускную способность, введенную в формы веб-браузера, закладки, особенно номера кредитных карт и аналогичную личную информацию, и делятся этими сведениями с другими сторонами.

Термин рекламное ПО очень широко используется для обозначения рутинных интернет-систем, которые отслеживают новые привычки людей в Интернете и совершают покупки исключительно с целью доставки выделенной и восторженной рекламы. Рекламное ПО теоретически считается отдельным типом меньшего количества надоедливых вредоносных и шпионских программ, но некоторые по-прежнему считают его просто старым мусором.

По сути, если ваше устройство может иметь гиперссылку на Интернет, оно может быть просто заражено шпионским ПО. Вот некоторые распространенные операции, которые можно использовать для заражения вашего устройства шпионскими программами: Принятие приглашения или даже всплывающего окна без предварительного прочтения. Загрузка программного обеспечения из ненадежного источника.

Шпионское ПО непременно должно быть загружено на один компьютер присутствующими двумя способами: путем внедрения приложений, в комплекте путем запуска действия в сети.

Загрузка из Интернета отображается при установке шпионского ПО

Red Hat Enterprise Linux 7.9 распространяется с ядром версии 3.10. 0-1160.

Некоторые типы шпионского и рекламного ПО перечислены в соответствующих установочных пакетах, предназначенных для программного обеспечения, загружаемого из Интернета. Преимущество заключается в том, что шпионские приложения легко маскируются под сами программы, а также сопровождают другие приложения как часть, указывающую на интегрированный (связанный) инсталляционный пакет.

Spyware PC также можно установить на самый лучший настоящий компьютер, загрузив:

<ул>

Каждый из этих типов, связанных с загрузками из Интернета, может также привести к загрузке одного или нескольких шпионских и рекламных приложений. При установке которого основное приложение автоматически устанавливает шпионские полезные подсказки, как правило, без ведома какого-то пользователя. И наоборот, удаление приложения, как правило, больше не удаляет шпионское ПО.

Чтобы попытаться избежать заражения этим типом шпионского ПО, внимательно просмотрите содержимое загруженных на веб-сайте пакетов перед их установкой и обязательно загрузите программное обеспечение непосредственно с их официального веб-сайта и ни в коем случае со сторонних веб-сайтов.

Запуск шпионского ПО через онлайн-действия или всплывающие окна

Другие макеты шпионского ПО обычно могут быть вызваны при посещении определенных веб-сайтов из-за вредоносного содержимого. Эти сайты содержат способ, который автоматически запускает загрузку рекламного ПО, когда вы открываете сайт. В зависимости от версии безопасности браузера, настроек и, как результат, примененных исправлений безопасности, пользователь, вероятно, обнаружит, что это шпионское ПО.

<ул>

Шпионское ПО считается коварной вещью, ожидающей вас в Интернете.

Шпионское ПО для Android недавно скрывалось в Интернете под видом обязательного обновления системы. После каждой установки это «обновление системы» брало под контроль устройства, из-за чего вы могли украсть конфиденциальную информацию.

Подсказка: вы не знаете, где прячется рекламное ПО, поэтому лучше быть начеку. Подробное решение Clario для кибербезопасности с инструментом для удаления шпионского и рекламного ПО гарантирует, что вы не нажмете на зараженные, чтобы войти или попасть на опасный веб-сайт.

Некоторые виды шпионского ПО подразумевают загрузку программного обеспечения из Интернета. Шпионское ПО также иногда можно установить на отдельный компьютер, загрузив: Панели инструментов или надстройки сторонних веб-браузеров. Пакеты служебного программного обеспечения, такие как видео-гольфисты или блокировщики.

Загрузите бесплатное исследование 7-в-1 1 дня, чтобы стать премиум-классом. Получите лучшую защиту в Интернете благодаря круглосуточной поддержке экспертов!

Теперь давайте посмотрим, как действует шпионское ПО, что это такое на самом деле и как защитить с его помощью устройства вашей семьи.

- Что такое шпионское ПО?

- Как работает рекламное ПО?

- Для чего нужно шпионское ПО?

- Как шпионское ПО заражает моего мужа и Мою индивидуальный компьютер?

- Типы шпионского ПО

- Как защитить себя от шпионского ПО

Что такое шпионское ПО?

Шпионское ПО часто представляет собой тип вредоносного ПО, которое взламывает и отслеживает ваше устройство и сетевую активность для сбора информации для других людей. Он работает под землей или подключается к операционной системе вашей гарнитуры. Так что вы, вероятно, даже не будете знать, кто всегда рядом.

Как работает шпионское ПО?

Чтобы идентифицировать ваш продукт RHEL, введите: kitty/etc/redhat-release.Запустите покупку, чтобы приобрести версию RHEL: информация /etc/issue.Откройте рынок приложений RHEL из командной строки, запустите:Еще одна подборка по получению версии Red Hat Enterprise Linux:RHEL 7.x или более поздней версии может использовать команду hostnamectl для получения конкретной версии RHEL.

Рекомендуется: Fortect

Вы устали от медленной работы компьютера? Он пронизан вирусами и вредоносными программами? Не бойся, друг мой, Fortect здесь, чтобы спасти положение! Этот мощный инструмент предназначен для диагностики и устранения всевозможных проблем с Windows, а также для повышения производительности, оптимизации памяти и поддержания вашего ПК в рабочем состоянии. Так что не ждите больше - скачайте Fortect сегодня!

1. Скачайте и установите Fortect 2. Откройте программу и нажмите "Сканировать" 3. Нажмите "Восстановить", чтобы начать процесс восстановления. Шпионское ПО проникает в забытые устройства и начинает получать чрезвычайно конфиденциальные данные, такие как учетные данные для входа, рекомендации по учетной записи, онлайн-информацию и активность. Вредоносное ПО в Интернете классифицируется, поэтому вы не понимаете или не знаете, что оно существует, пока веб-сайт не примет его через ваш компьютер. Он всегда на месте, отслеживая ваши действия и делясь ими с третьими лицами.

Какова реальная цель шпионского ПО?

Несмотря на то, что программа-шпион представляет собой не что иное, как рекламное ПО, ее целью является отслеживание с помощью кражи данных пользователей Интернета без фактического согласия. Когда информация украдена, это отправляет ее незнакомым людям, которые отлично зарабатывают деньги за ваши данные. Эти сторонние лица могут продавать или использовать очень личную информацию для прогнозирования ваших интересов, создания фальшивых онлайн-ресурсов или, откровенно говоря, сделать вас уязвимыми для полного мошенничества.

Что может делать шпионское ПО на этих компьютерах?

Шпионское ПО может контролировать ваши музыкальные инструменты и красть вашу информацию без ведома какой-либо организации. Некоторые способы сделать это — захват нажатия клавиш, взлом видеокамеры с электроприводом или голосовые имена. Он также потенциально может изменить ваши ценные настройки безопасности, чтобы освободить место для большего количества шпионских программ и постоянных всплывающих окон. Если на вашем компьютере много вредоносных программ, вы можете сделать что-нибудь, чтобы действительно воспользоваться ими.

Загрузите это программное обеспечение и почините свой компьютер за считанные минуты. г.Шпионское ПО, как правило, устанавливается на ваш телефон путем нажатия на ссылку или загрузки определенного количества. Большой Брат наблюдает. Незаметно для них, кто-то, кого вы никогда не встречали, вполне возможно, будет собирать информацию с вашими вещами с вашего телефона, такими как ваши рейтинги, поиски. Осы в Интернете и ответы в социальных сетях.

Шпионское ПО распространяется множеством способов. Одним из наиболее распространенных является обман посетителей сайта, заставляющих их щелкнуть ссылку, которая может попасть на вредоносный веб-сайт. Эти ссылки, скорее всего, будут в электронных письмах, текстовых точках, всплывающих окнах и дополнительных рекламных объявлениях на веб-страницах. Также известно, что отравленные односторонние ссылки появляются в результатах поиска Google.

Red Hat Linux 9 Kernel Version

레드햇 리눅스 9 커널 버전

Red Hat Linux 9 Wersja Jadra

Versao Do Kernel Do Red Hat Linux 9

Red Hat Linux 9 Kernelversie

Version Del Nucleo De Red Hat Linux 9

Version Du Noyau Red Hat Linux 9

Kernel Version Von Red Hat Linux 9

Red Hat Linux 9 Karnversion

Red Hat Linux 9 Versione Del Kernel

г.