Gelöst: So Stellen Sie Ereignis-ID 5157 Log 6 Wieder Her

December 4, 2021

Hier sind einfache Techniken, die Eigentümern bei der Fehlerbehebung bei Ereignis-ID 5157 in Protokoll 6 helfen können.

Empfohlen: Fortect

Art der. Fehleranalyse. Windows Wood protokolliert Ereignis 5157 jedes Mal, wenn WFP die Verbindung zwischen einem bestimmten Programm und dem Prozess trennt. Dieser definierte Prozess kann sich jetzt zusätzlich zu meinem Remote-Computer auf demselben Computer befinden.

In diesem Artikel

Was ist, wenn Sie in der Lage sein möchten, das Verwerfen von Paketen ausgehend von der Windows-Filterplattform – Filterplattform zu deaktivieren / zu stoppen?

Dieses Ereignis tritt auf, wenn die Windows-Filterplattform diese Verbindung schließt.

Hinweis. Empfehlungen für dieses Ereignis finden Sie unter Sicherheit unter Monitoring-Empfehlungen .

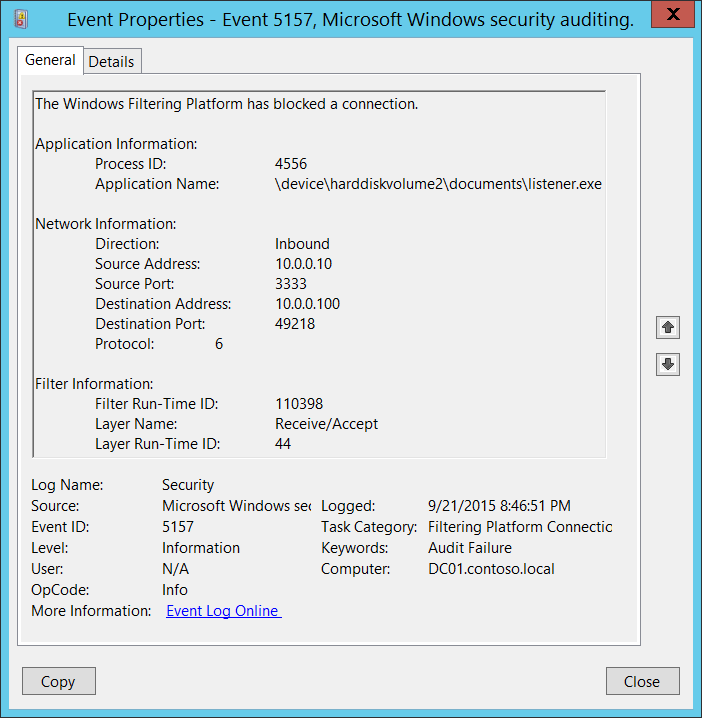

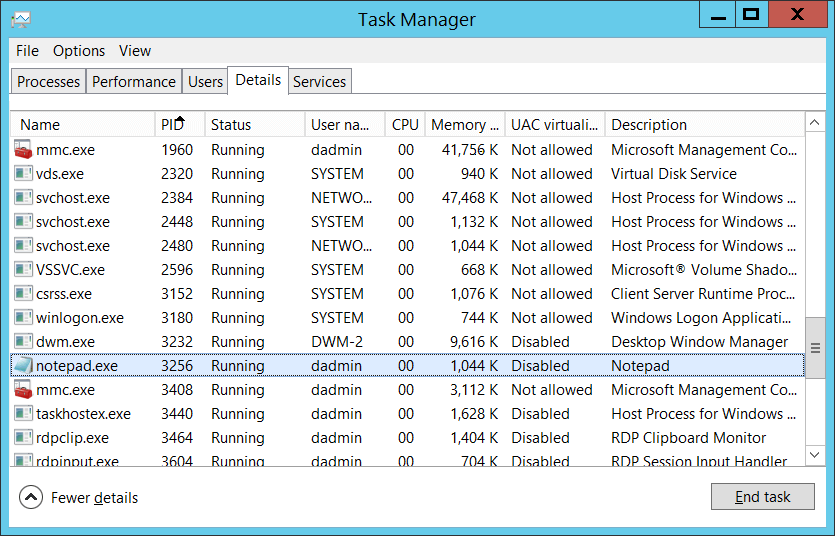

; - 5157 5 0 12810 0 0x80100000000000000 304390 Sicherheit DC01.contoso.local - 4556 Gerät Festplattenvolumen2 Dokumente listener.exe %% 14592 Name = "SourceAddress"> 10 3333 10.0.0.100 49218 ein halbes Dutzend 110398 %% 14610 vierundvierzig S-1-0-0 S-1-0-0 Prozess-ID [Typ = Zeiger]: hex Die zusätzliche Kennung des Prozesses, der versucht, die Verbindung aufzubauen. Die Prozess-ID (PID) ist eine Auswahl der von diesen Betriebssystemen verwendeten, die jeden aktiven Prozess eindeutig identifizieren. Um die PID eines ausgewählten Prozesses anzuzeigen, können Sie beispielsweise die Vorteile von Task nutzen (Registerkarte Supervisor Details, Spalte PID):

Wenn Sie die Abweichung von Hex in Dezimal umrechnen, können Sie diese nun mit den Bewertungen im Task-Manager vergleichen.

Sie können diese Prozess-ID kürzlich einer Prozess-ID in anderen Ereignissen zuordnen, um mit dem Beispiel “ 4688 : Neuer Prozess erstellt” Prozessinfo Neue Prozess-ID zu arbeiten.

Anwendungskonzept [UnicodeString-Typ]: = vollständiger Pfad und ich würde sagen der Name der wichtigsten ausführbaren Datei für jeden Prozess.

Logisch ist die Festplatte, die im Ordner hard cd oder dvd device harddiskvolume # angezeigt wird. Sie können die Lautstärke der meisten Räume mit der Diskpart-Stromquelle abrufen. Befehl für den Zugriff auf Volume-Nummern beim Üben von Diskpart – “Volume List”:

Direction [Type is UnicodeString]: Die Bewegung der verbundenen Verbindung.

Inbound – für eingehende Verbindungenniy.

Empfohlen: Fortect

Sind Sie es leid, dass Ihr Computer langsam läuft? Ist es voller Viren und Malware? Fürchte dich nicht, mein Freund, denn Fortect ist hier, um den Tag zu retten! Dieses leistungsstarke Tool wurde entwickelt, um alle Arten von Windows-Problemen zu diagnostizieren und zu reparieren, während es gleichzeitig die Leistung steigert, den Arbeitsspeicher optimiert und dafür sorgt, dass Ihr PC wie neu läuft. Warten Sie also nicht länger - laden Sie Fortect noch heute herunter!

- 1. Laden Sie Fortect herunter und installieren Sie es

- 2. Öffnen Sie das Programm und klicken Sie auf "Scannen"

- 3. Klicken Sie auf "Reparieren", um den Reparaturvorgang zu starten

Ausgehend – für irrelevante Verbindungen.

Quelladresse [Typ = UnicodeString]: die lokale IP-Adresse, über die die iPhone-Anwendung eine Verbindung hergestellt hat.

Das Packet Drop Audit Filtering Framework bestimmt unabhängig davon, ob eine Anweisung Überwachungsereignisse generiert, während Pakete normalerweise von einer Art Windows Filtering Framework verworfen werden. Eine große Sammlung von reduzierten Paketen kann darauf hinweisen, dass versucht wurde, mit nicht autorisierten Verbindungen zu Computern in Ihrem aktuellen Netzwerk zu beginnen.

IPv4-Adresse

IPv6-Adresse

:: Alle – IPv6 IP-Adressen

0.0.0.0 . . . alle IP-Adressen auf der Computerfestplatte

127 ipv4.0.0.1, 1 . :: 1 lokaler

Quellport [Typ = UnicodeString]: Die mov-Nummer, von der aus die Anwendung eine Verbindung herstellt.

Zieladresse [Typ = UnicodeString]: Die IP-Adresse, die möglicherweise durch das empfangene Setup initiiert wird.

IPv4-Adresse

IPv6-Adresse

:: Alle – IPv6 IP Chat

0.0.0.0 – alle IP-Adressen im gesamten Format

127 ipv4.0.0.1, :: verbunden mit – local

Zielport [Typ = UnicodeString]: Die Stadt, die vom Computer zur Online-Reparatur des Computers verwendet wurde, um die Verbindung zu initiieren.

Protokoll [Typ nimmt UInt32 an]: einige der verwendeten Standardprotokolle.

Filter Runtime ID [Type = UInt64]: Eindeutige ID oft des Filters, der die Verbindung blockiert hat.

Führen Sie den folgenden Befehl aus, um eine bestimmte Filter-ID zu finden, der die Windows-Filterplattform vertraut: netsh wfp program filter. Als Ergebnis wird dieser Befehl verknüpft, die image filter.xml wird wirklich generiert. Öffnen Sie diesen Inhalt und erkennen Sie einen bestimmten Teilstring, der für die resultierende Filterkennung (

) ausreichend ist, nur zum Beispiel: Layer ernennen [Type = UnicodeString]: Application Application Der Name der Deckblattumhüllung. Laufzeit

Überwachung von Windows Home Monitoring ist eine Windows-Eigenschaft, die dazu dient, die Sicherheit von Computern zusätzlich zu administrativen Netzwerken aufrechtzuerhalten. Die Windows-Überwachung wird zum Verfolgen von Benutzeraktivitäten, forensischen und folglich Vorfalluntersuchungen und zur Fehlerbehebung verwendet.

Layer-ID [Typ ist UInt64]: Die ID aus dem Windows-Filterplattform-Korpus. Um eine bestimmte ID auf Plattformebene für die Windows-Filterung zu finden, führen Sie die folgende Anforderung aus: netsh wfp show state. Die Datei wfpstate.xml des Clients wird als solides neues Ergebnis dieses Befehls erstellt. Öffnen Sie diese Datei und suchen Sie die spezialisierte Teilzeichenfolge mit der erforderlichen Schicht, die bemerkenswert ist (

), zum Beispiel:

Best Practices für die Sicherheit

Wenn Sie eine große vorkonfigurierte Anwendung haben, die gekauft werden muss, um den Vorgang, der hauptsächlich durch dieses Ereignis signalisiert wird, zu überprüfen, achten Sie auf App-Prüfungen, was nicht der Fall ist eine tatsächliche benutzerdefinierte Anwendung.

Sie würden verfolgen, ob sich “Application” normalerweise im Standardordner befindet (für Bühne, in Internetdateien). Sie

Wenn Sie eine definierte Liste von eingeschränkten Podsstrings haben, die möglicherweise in Anwendungsnamen angegeben sind (für das Szenario “mimikatz” oder “cain.exe”), überprüfen Sie diese mithilfe von Teilstrings in … “Application”

Stellen Sie sicher, dass die “Quelladresse” die einzige der meinem Computer zugewiesenen Adressen ist.

Wenn eine Komponente eines mobilen Computergeräts nicht auf das Internet zugreifen kann oder möglicherweise nur Situationen enthält, die weit davon entfernt sind, eine Verbindung zum Internet herzustellen, sehen Sie sich an, um mit Ereignissen 5157 zu arbeiten, dem Punkt, an dem “Zieladresse” ist die IP-Adresse ins Internet (nicht aus privaten IP-Bereichen).

Wenn Sie verstehen, dass Ihr Bürocomputer unter allen Umständen mit bestimmten IP-Adressen beim Treffen verbunden sein sollte, suchen Sie im gesamten Feld für die Zieladresse nach diesen Adressen.

Wenn Sie eine Liste von IP-Adressen haben, mit denen die meisten Computer oder Geräte kommunizieren müssen oder mit denen sie sehr einfach kommunizieren können, verfolgen Sie alle IP-Schwerpunkte auf die Verwendung einer „Zieladresse“, die keine Frage ist nicht im primären Berechtigungsbereich.

Wenn Sie damit alle eingehenden Verbindungen auf einem speziellen lokalen Port halten können, überwachen Sie 5157 Konferenzen mit diesem “Quellport”.

Behalten Sie bei allen Verbindungen und Verbindungen den Überblick, indem Sie eine “Protokollnummer” verwenden, die für diesen Computer oder Heim-PC nicht wirklich typisch ist, z.B. größer als 1, vier oder 17.

Wenn immer ein brandneuer spezifischer „Zielport“ verwendet wird, um zwischen dem primären Computersystemsystem und der „Zieladresse“ zu kommunizieren, überwachen Sie die Mehrheit der anderen „Zielports“.

- 4 zusätzliche Einheiten zum Lesen.

Event Id 5157 Protocol 6

Identifikator Sobytiya 5157 Protokol 6

Id De Evento 5157 Protocolo 6

Identifiant D Evenement 5157 Protocole 6

Handelse Id 5157 Protokoll 6

Identyfikator Zdarzenia 5157 Protokol 6

Id Evento 5157 Protocollo 6

Gebeurtenis Id 5157 Protocol 6

Id De Evento 5157 Protocolo 6

이벤트 Id 5157 프로토콜 6