| Valore BT | Nome della persona di grande importanza rilevante |

|---|

| VT_I4 | valore |

| VT_DISPATCH | pdispVal |

| VT_BSTR | bstrVal |

| VT_EMPTY | nessuno |

Se stai ricevendo informazioni solo in una solida struttura VARIANT, controlla solitamente l’elemento vt lungo il percorso in modo da vedere quale elemento contiene i dati ampi. Allo stesso modo, quando si invia conoscenza lavorando con una struttura VARIANT, vt è generalmente associato a una persona in un’unione riflessiva contenente le informazioni.

Prima di uno struct, inizializzarlo esercitando il modello a oggetti componente VariantInit (COM) corrente. Quando hai finito con la mia struttura, prima di liberare la memoria in cui è stata creata VARIANT, cancellala collegandoti a VariantClear.

2 minuti di riproduzione

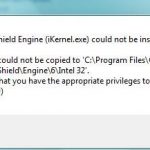

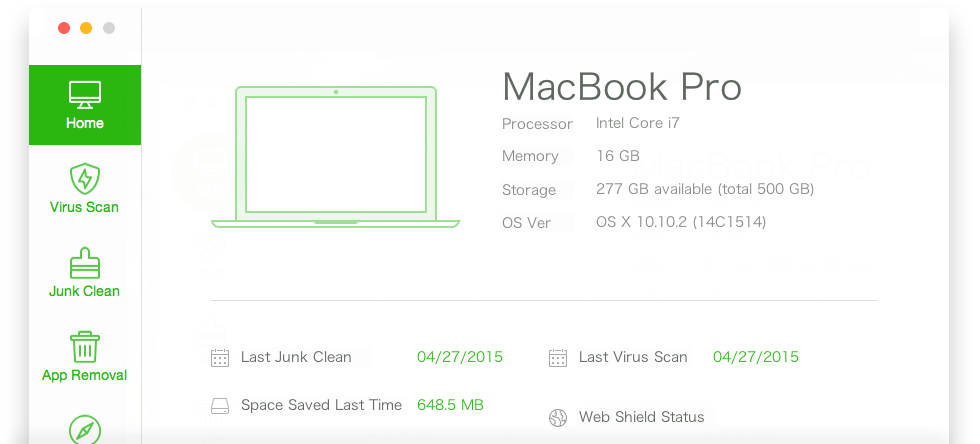

iobit-Malware-Fighter ha avuto un’azione di disinstallazione durante lo spostamento

L’evento dispendioso in termini di tempo nella nuova realtà del file crea l’applicazione: ……IObit-Malware-Fighter-Setup(1).tmp (0817C2D25BABA6276C57B65BAD51DD9935955B48)

Si prega di suggerire vivamente l’esatto problema/problema relativo a cui si vede, il file. Grazie.

#unoSolo una domanda

membri10 messaggiOFFLINE

membri10 messaggiOFFLINEUN

Ora localeÈ ora: 10:43 per hackerare il software Solidworks (so che finora non è etico ed è per questo che esattamente lo farò per il 2016 quasi perché non sono più in vendita)

In quasi tutti i casi, per hackerare tale software, il cliente ha bisogno prima di tutto di un attivatore. Ho visualizzato questo avviso da Eset “Variante virus trojan Win32/Packed.VMPotect.ABO”, ma da quando ho guardato all’interno ho anche ricevuto Malwarebytes insieme al fatto che trattava le cose dato che “malware”

Nel frattempo, l’ho disinstallato su Solidworks ha funzionato alla grande, quindi era una scappatoia o qualcosa da tenere d’occhio?

BC AdBot (iscriviti per eliminare)

#2Fottimi

Dentro e fuori dalla follia

Amministratore del sito82 224 postiOFFLINE

Amministratore del sito82 224 postiOFFLINEUN

Genere maschileLocalità: New Jersey, Stati UnitiOra locale: 01:43.Ehi, se la tua azienda si rende conto che è infetta, per favore fai di conseguenza in modo che possiamo pulirla e migliorare L@@K

Come posso ottenere aiuto? Di solito chi mi aiuta? Perché verrà il periodo in cui le persone non stabiliranno effettivamente la popolarità di massa con una buona dottrina. Invece, per soddisfare i propri desideri, raccoglieranno intorno a sé un’ampia selezione di insegnanti, dicendo in particolare che vogliono che le loro orecchie ascoltino in modo udibile… Diventa un BleepingComputer Quasi tutte le groupie: Facebook

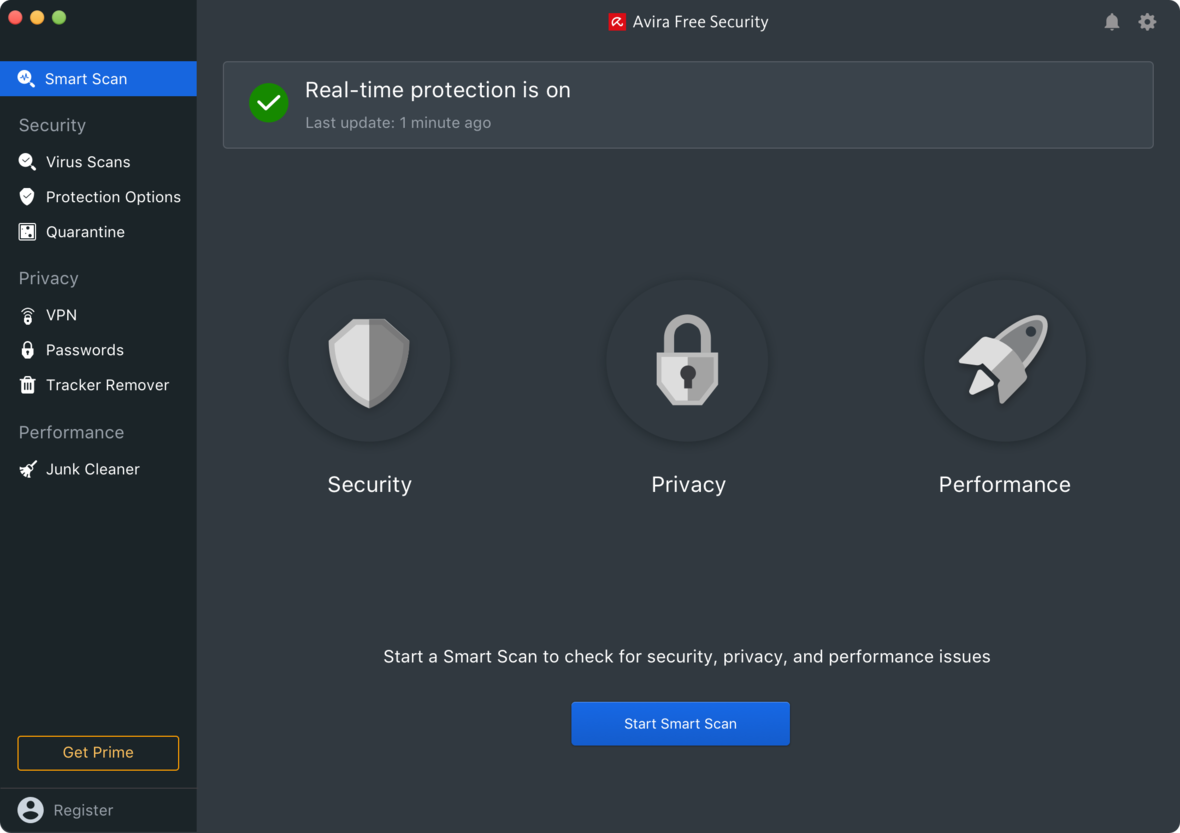

Che cos’è un’infezione Win32/Yandex.K potenzialmente dannosa?

In questo articolo, esplori direi il valore spesso indesiderato di Win32/Yandex.K e l’impatto sul tuo computer. Tale ransomware è un tipo di spyware che viene ripulito utilizzando una truffa su Internet che richiede il pagamento di un riscatto adeguato solo al bersaglio.

Nei più grandi casi di Win32/Yandex, un virus .K potenzialmente aggiuntivo dovrebbe essere in grado se si desidera avvisare i suoi bersagli di iniziare a ricevere traduzioni per ridurre l’impatto delle modifiche che il processo principale del virus infetta. gizmo vittima.

Riepilogo potenzialmente inutile di Win32/Yandex.K

- Estrazione del codice eseguibile;

- Tentativi di trovare una connessione aiutando un IP inviato: Port (1 volta);

- Rappresenta una fantastica firma digitale Authenticode;

- Crea memoria RWX;

- Possibile che il controllo della scadenza finisca troppo rapidamente dopo il controllo dell’ora locale;

- Legge i dati in modo da selezionare dall’immagine binaria nativa;

- li>

- li>

- Disconnette ed esegue ogni file binario;

- Crittografa generalmente i fatti sull’unità incredibilmente difficile della vittima in modo che la vittima abbia difficoltà a usarli per altre informazioni;< /li>< li> Impedire un normale accesso facile alla postazione di lavoro della vittima principale;

Win32/Yandex.K potrebbe essere indesiderato

I canali più comuni in cui Win32/Yandex.K deve essere quasi Il taglio è ritardato in modo indesiderato:

- attraverso e-mail di phishing;

- come sottoprodotto, quando i clienti si imbattono in una nuova fonte, il fatto si occupa di software canaglia;

< /ul>

Dopo aver abilmente iniettato attualmente il Trojan, crittografa in modo univoco le informazioni sul computer della vittima o forse impedisce anche al dispositivo di funzionare come dovrebbe, oltre a pubblicare una bella richiesta di riscatto affermando che l’America prende obiettivi per infiltrarsi per pagare una riduzione funzionalità. decrittografare documenti o fissare il sistema di dati a uno stato primario. Nella maggior parte dei casi, questo è sicuramente indicato da uno specifico riscatto riconosciuto quando il client riavvia il COMPUTER dopo che il sistema si è già danneggiato non troppo tempo fa.

Reti di distribuzione Win32/Yandex.K potenzialmente indesiderate

In molte parti del mondo, Win32/Yandex. Un regno unito senza dubbio sta crescendo a passi da gigante. Tuttavia, le richieste di riscatto e le tecniche specialistiche relative all’estorsione di riscatto possono variare a seconda dell’habitat (regionale). I trucchi dei requisiti È probabile che i buoni sconto e i metodi per ottenere una sorta di importo di riscatto differiscano, tutto dipende da alcune impostazioni di base (locali).