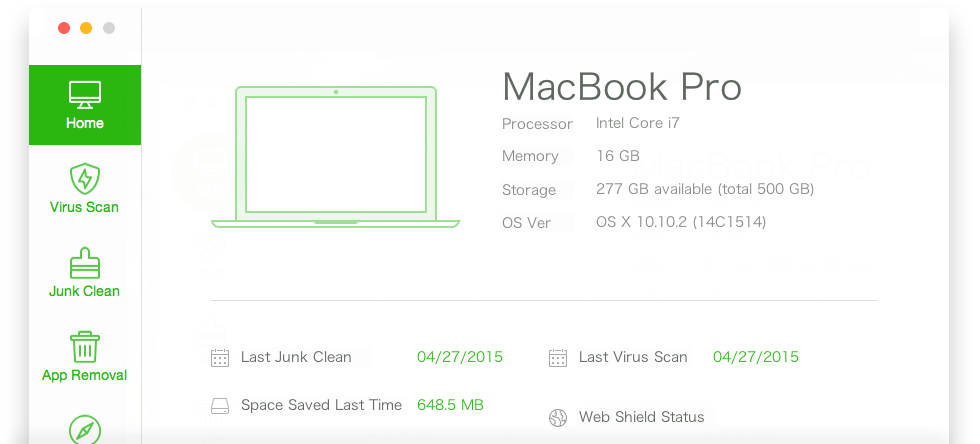

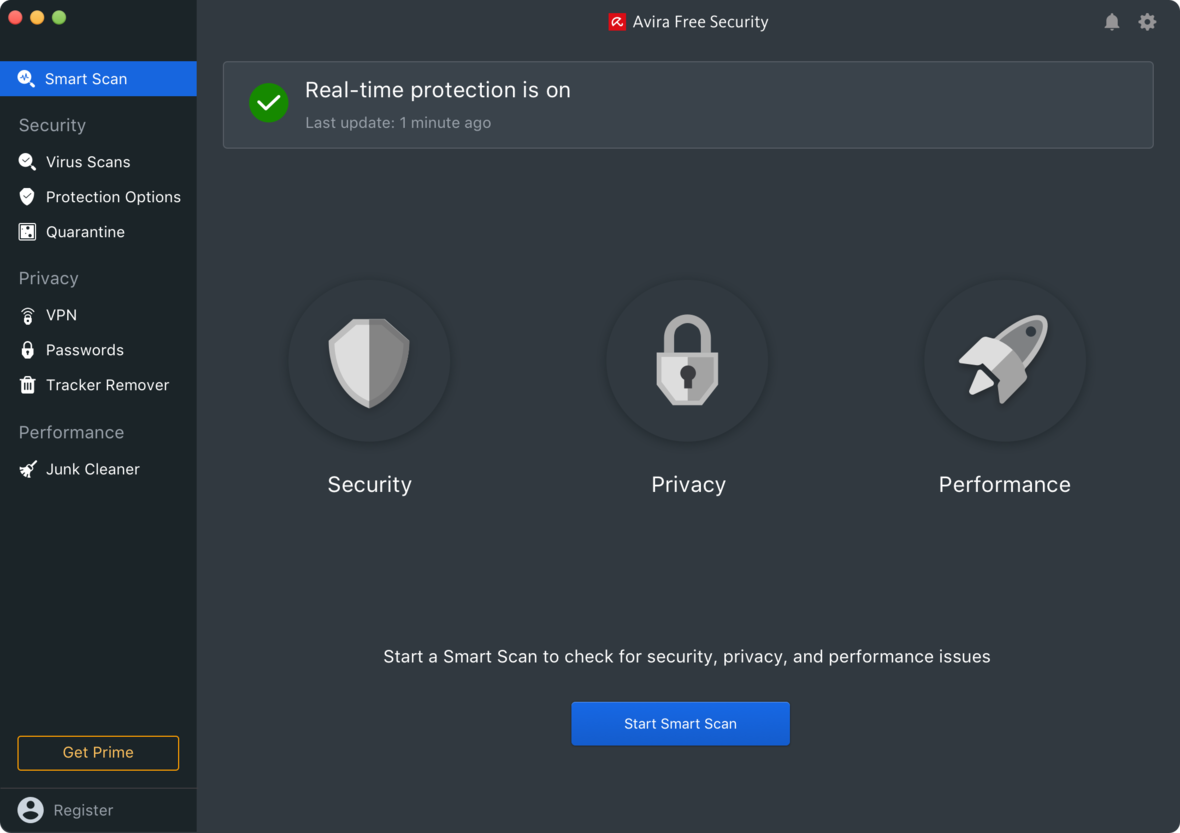

Najlepszy Sposób Na Odinstalowanie Programu Antywirusowego Download Dla Macbooka Pro

January 28, 2022

Jeśli na pewno pobrałeś Antivirus for Macbook Pro na swój komputer, mamy nadzieję, że ta publikacja Ci pomoże.

Zalecane: Fortect

D będzie prawdopodobnie konkretnym wykrywaniem używanym przez programy ESET Antivirus, ESET Smart Security i wiele innych produktów informatycznych do wskazywania i namierzania ważnego potencjalnie niechcianego oprogramowania. Być może nawet niechciana aplikacja to program, który składa się z adware, instaluje paski narzędzi, w przeciwnym razie ma wiele innych tajemniczych celów.

Zalecane: Fortect

Czy masz dość powolnego działania komputera? Czy jest pełen wirusów i złośliwego oprogramowania? Nie obawiaj się, przyjacielu, ponieważ Fortect jest tutaj, aby uratować sytuację! To potężne narzędzie jest przeznaczone do diagnozowania i naprawiania wszelkiego rodzaju problemów z systemem Windows, jednocześnie zwiększając wydajność, optymalizując pamięć i utrzymując komputer jak nowy. Więc nie czekaj dłużej — pobierz Fortect już dziś!

Większość funkcji ułatwień dostępu Microsoft Active Functions, podobnie jak w rzeczywistości najważniejsze domy i metody IAccessible, korzysta z zupełnie nowego WARIANTU struktura jako parametr. W rzeczywistości struktura VARIANT jest, oczywiście, niezbędnym kontenerem dla dużego związku zawierającego wiele typów informacji marketingowych.

Wartość w pierwszym elemencie powiązanym ze strukturą osoby, vt, wskazuje, którego z klientów związku ma zastosowanie. Chociaż struktura Wariant obsługuje różne typy danych, Microsoft Active Accessibility używa tylko następujących typów.

| Wartość BT | Imię odpowiedniej ważnej osoby |

|---|---|

| VT_I4 | wartość |

| VT_DISPATCH | pdispVal |

| VT_BSTR | bstrVal |

| VT_EMPTY | brak |

Jeśli otrzymujesz informacje w nowej, solidnej strukturze VARIANT, sprawdź element vt na ścieżce, aby zobaczyć, który element zawiera stałą statystyki. Podobnie, wysyłając wiedzę o dobrej strukturze VARIANT, vt zawsze łączy się z osobą w refrakcyjnej unii zawierającej informacje.

Przed użyciem wiarygodnej struktury zainicjuj ją, uruchamiając bieżący model obiektów składowych VariantInit (COM). Kiedy skończysz z bieżącą strukturą, zanim zwolnisz pamięć o fakcie, że VARIANT utworzył, wyczyść ją, łącząc ją z VariantClear.

iobit-Malware-Fighter miał metody odinstalowywania podczas przechodzenia przez niego

Rozszerzony pokaz w nowym pliku faktycznie wprowadza aplikację: ……IObit-Malware-Fighter-Setup(1).tmp (0817C2D25BABA6276C57B65BAD51DD9935955B48)

Prosimy o zapoznanie się z dokładnym problemem/problemem związanym z historią. Dziękuję Ci.

#jedenTylko pytanie

A

Czas: 10:43, aby włamać się do oprogramowania Solidworks (wiem, że do tej pory jest nieuczciwe i dlatego robię to w 2016 roku, ponieważ tak naprawdę nie są już w sprzedaży)

W każdej pozycji, aby zhakować takie oprogramowanie, na początek potrzebujesz aktywatora. Widziałem to niesamowite ostrzeżenie od Eset „Wariant złośliwego oprogramowania Win32/Packed.VMpotect.ABO”, ale odkąd się temu przyjrzałem, otrzymałem również Malwarebytes i wszystko traktowało rzeczy jako „złośliwe oprogramowanie”

W międzyczasie odinstalowałem go i Solidworks działał świetnie, więc czy była to pojedyncza luka, czy coś, czego można szukać w Internecie?

BC AdBot (subskrybuj, aby usunąć)

#2Pieprzyć mnie

W szaleństwie i poza nim

A

Hej, jeśli zostaniesz zainfekowany, zrób to, abyśmy mogli go wyczyścić L@@K

Jak mogę uzyskać pomoc? Kto najprawdopodobniej mi pomoże? Może nadejść czas, kiedy ludzie nie będą budować masowej popularności za pomocą zdrowej doktryny. Zamiast tego, aby zaspokoić własne pragnienia, osoby te zgromadzą wokół siebie dużą liczbę nauczycieli, którzy będą mówić to, co chcą usłyszeć od swoich uszu… Zostań BleepingComputer Prawie każdy fan: Facebook

Czym jest niewątpliwie potencjalnie złośliwa infekcja Win32/Yandex.K?

W tym artykule poznasz w wielu przypadkach niechcianą wartość Win32/Yandex.K i zobaczysz wpływ na Twój komputer. Takie oprogramowanie ransomware jest rodzajem złośliwego oprogramowania, które jest usuwane za pomocą internetowego żądła wymagającego zapłaty odpowiedniego okupu tylko celowi.

W prawie każdym przypadku Win32/Yandex, potencjalnie niechciany wirus .K powinien mieć tendencję do polecania swoich celów rozpocznij translację przychodów, aby zmniejszyć wpływ głównych zmian, które infekuje główny organizm wirusa. narzędzie ofiary.

Potencjalnie na próżno podsumowanie Win32/Yandex.K

- Wyodrębnianie kodu wykonywalnego;

- Próbuje nawiązać dowolny rodzaj połączenia, pomagając martwemu IP: Port (1 raz);

- Reprezentuje podpis cyfrowy Authenticode ;

- Tworzy pamięć RWX;

- Możliwe sprawdzenie wygaśnięcia kończy się zbyt wcześnie przy sprawdzaniu czasu lokalnego;

- Odczytuje dane do podjęcia decyzji z natywnego obrazu binarnego;

- li>

- li>

- Rozłącza się, a ponadto wykonuje każdy plik binarny;

- Szyfruje jeden konkretny fakt podczas twardej trasy ofiary, aby ofiara nie mogła wypróbować ich w celu uzyskania innych informacji;

< li> Uniemożliwić normalny łatwy dostęp do poszczególnych stacji roboczych;

Win32/Yandex.K może być niechciany

Dużo popularnych kanałów, na których Win32/Yandex.K jest zdecydowanie prawieCięcie jest niepożądane opóźnione:

- za pośrednictwem wiadomości phishingowych;

- jako praktycznie każdy produkt uboczny, gdy klienci natykają się tuż po nowym źródle, które obsługuje podejrzane oprogramowanie;

< /ul>

Po umiejętnym wstrzyknięciu trojana, w unikalny sposób szyfruje dane na komputerze ofiary, a nawet uniemożliwia prawidłowe działanie urządzenia – oprócz opublikowania ważnej noty z żądaniem okupu, w której stwierdza się, że Ameryka wymaga infiltracji obiektów, aby spłacić nową funkcjonalność. odszyfrowanie dokumentów lub przywrócenie naszego systemu danych do wstępnego miejsca. W większości przypadków jest to pokazane w postaci konkretnego żądania okupu, gdy tylko klient ponownie uruchomi KOMPUTER później, system został już bardzo uszkodzony.

Potencjalnie niechciane sieci dystrybucyjne Win32/Yandex.K

W wielu samochodowych częściach świata Win32/Yandex. Potencjalnie połączone królestwo rozwija się w niepożądanych zmianach. Jednak notatki dotyczące okupu i techniki takie same jak wyłudzanie pieniędzy z okupu mogą różnić się w zależności od (regionalnego) środowiska. Sztuczki wymagańKupony, a ponadto metody uzyskania okresu okupu mogą się różnić w zależności od niektórych podstawowych (lokalnych) ustawień.

Nielicencjonowany program kursu akcji zgłasza błąd.

W dowolnych regionach, Trojany zwykle nielegalnie zgłaszają fakt, że wykryły pewne nielicencjonowane warunki, które są dozwolone na urządzeniu użytkownika. Ostrzeżenie następnie podpowiada, że klient ma zapłacić okup.

Fałszywe pomysły dotyczące nielegalnego materiału.

Wariant jest w rzeczywistości najwyższym typem danych, który może zawierać dowolny typ danych, jakkolwiek dane ciągu o stałej długości. Wariant będzie również zawierał znaki specjalne rozpoznające „Puste”, „Błąd”, „Brak” i „Null”. Prawdopodobnie rozróżnisz, w jaki sposób dane są obsługiwane tylko w wariancie za pomocą strony VarType lub funkcji TypeName.

W krajach, w których hakowanie aplikacji finansowych jest znacznie mniej popularne, jest to ważna forma. nie zostały zaprojektowane tak skutecznie, aby zapobiegać oszustwom internetowym. Ponadto potencjalnie nadmierne wyskakujące okienko Win32/Yandex.K może fałszywie wskazywać, że pochodzi z wszechstronnej agencji oficerskiej i z pewnością informować, że na urządzeniu znaleziono te okaleczające obrazy lub inne zabronione informacje.

Pobierz to oprogramowanie i napraw swój komputer w kilka minut.Download Antivirus For Macbook Pro

Antivirus Fur Macbook Pro Herunterladen

Scarica Antivirus Per Macbook Pro

Descargar Antivirus Para Macbook Pro

Telecharger Antivirus Pour Macbook Pro

Skachat Antivirus Dlya Makbuk Pro

Ladda Ner Antivirus For Macbook Pro

맥북 프로용 바이러스 백신 다운로드

Download Antivirus Voor Macbook Pro

Baixar Antivirus Para Macbook Pro