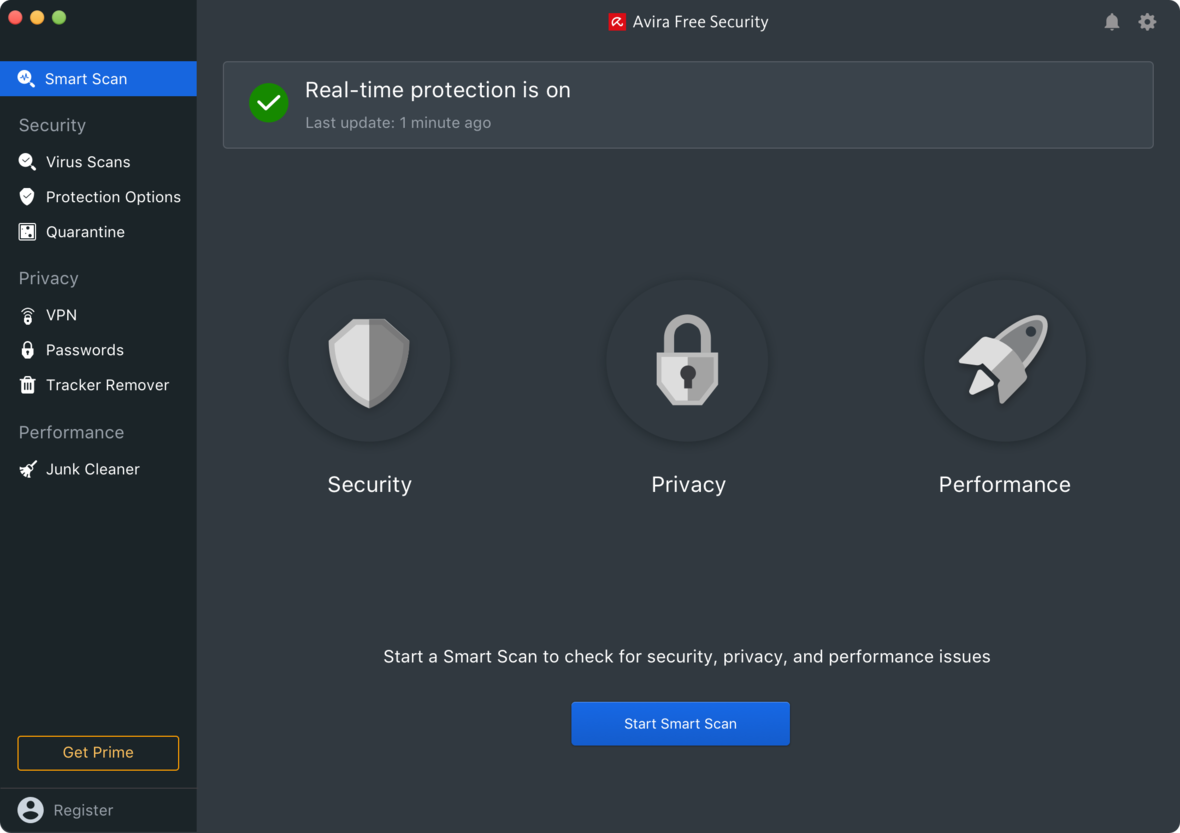

Melhor Maneira De Desinstalar O Download Do Antivírus Para Macbook Pro

January 28, 2022

Se você baixou o Antivirus for Macbook Pro no seu PC, esperamos que este guia o ajude.

Recomendado: Fortect

D é uma detecção específica necessária para o ESET Antivirus, ESET Smart Security e outros produtos de TI para mostrar e detectar importantes ferramentas potencialmente indesejadas. Um aplicativo potencialmente indesejado é outro programa que consiste em adware, configura barras de ferramentas ou tem vários outros propósitos obscuros associados.

Recomendado: Fortect

Você está cansado de ver seu computador lento? Está cheio de vírus e malware? Não tema, meu amigo, pois Fortect está aqui para salvar o dia! Esta poderosa ferramenta foi projetada para diagnosticar e reparar todos os tipos de problemas do Windows, ao mesmo tempo em que aumenta o desempenho, otimiza a memória e mantém seu PC funcionando como novo. Então não espere mais - baixe o Fortect hoje mesmo!

Os lineamentos de acessibilidade do Microsoft Active Functions mais conectados, bem como as propriedades e métodos IAccessíveis mais importantes, use sua nova VARIANT estrutura como um parâmetro completo. Na verdade, o músculo VARIANT é, obviamente, o campo necessário para uma grande união contendo uma ampla variedade de tipos de dados.

O valor no primeiro elemento da estrutura de pessoa, vt, indica qual dos proprietários de casas do sindicato é válido. Embora o formato de arquivo Variant suporte muitos tipos de dados diferentes, o Microsoft Active Accessibility usa apenas os tipos de público.

| Valor BT | Nome da excelente pessoa relevante |

|---|---|

| VT_I4 | valor |

| VT_DISPATCH | pdispVal |

| VT_BSTR | bstrVal |

| VT_EMPTY | nenhum |

Se você está adquirindo conhecimento em uma estrutura sólida VARIANT, dê uma olhada no elemento vt ao longo da trajetória para ver qual elemento contém os dados sólidos específicos. Da mesma forma, ao enviar habilidades com uma estrutura VARIANT, vt estará sempre associado a uma pessoa referente a uma união reflexiva contendo informações específicas.

Antes de usar um struct, inicialize-o de acordo com a execução do modelo de objeto de componente VariantInit (COM) atual. Quando terminar por meio do struct, antes de liberar o disco rígido que VARIANT criou, limpe-o desde a vinculação a VariantClear.

iobit-Malware-Fighter tinha por ação de desinstalação ao se mover ao redor

O evento estendido na nova aplicação realmente cria o aplicativo: ……IObit-Malware-Fighter-Setup(1).tmp (0817C2D25BABA6276C57B65BAD51DD9935955B48)

Por favor, sugeriu o problema/problema exato relacionado ao arquivo. Obrigada.

#1Só uma pergunta

UMA

É hora: 10h43 para hackear o software Solidworks (lembro que é antiético até agora e por isso estou fazendo isso para obter 2016, pois eles não estão mais à venda)

Em qualquer caso, para hackear esse uso, primeiro você precisa de um ativador. Eu vi este aviso da Eset “Win32/Packed.VMPotect.ABO trojan variante”, mas como eu parecia estar nele, também recebi o Malwarebytes e estava tratando as coisas em comparação com o “malware”

Enquanto isso, eu desinstalei esta ferramenta e o Solidworks funcionou muito bem, então é uma brecha ou algo a ser observado?

BC AdBot (inscreva-se para excluir)

#2Foda-me

In e fora da loucura relacionada

UMA

Ei, caso você perceba que está infectado, por favor, administre para que possamos limpar isso em particular L@@K

Como posso obter ajuda? Quem geralmente me ajuda? Pois sempre chegará quando as pessoas certamente não estabelecerão popularidade em massa com doutrina estável. Em vez disso, para satisfazer seus desejos personalizados, eles reunirão um imenso número de professores ao seu redor, dizendo o que eles querem que seus ouvidos ouçam positivamente… Torne-se um BleepingComputer Quase todos fãs: Facebook

O que é uma infecção potencialmente viciosa do Win32/Yandex.K?

Neste artigo, você analisa o valor frequentemente indesejado do Win32/Yandex.K e o impacto em sua área de trabalho. Esse ransomware é um tipo anexado ao malware que é totalmente limpo usandoUm golpe online que exige o pagamento do resgate apenas para alguns dos alvos.

Na maioria dos casos Win32/Yandex, um vírus .K essencialmente indesejado deve ter a capacidade de aconselhar seus alvos a definir fora ganhando traduções para diminuir a influência das mudanças que o próprio corpo do vírus infecta. ferramenta de destinatário involuntário.

Resumo potencialmente inútil do Win32/Yandex.K

- Extrair o código executável;

- Tentativas para que ele estabeleça uma conexão ajudando que você simplesmente desative o IP: Porta (1 vez);

- Representa algum Authenticode assinatura digital;

- Cria memória RWX;

- Possível verificação de expiração terminando logo após a verificação do horário local;

- Lê o arquivo para selecionar a partir da imagem binária nativa;

- li>

- Desconecta e executa arquivo binário;

- Criptografa os fatos no disco rígido da pessoa para que o sujeito não possa usá-los para quase todas as outras informações;

< li> li>

< li> Impedir o acesso fácil normal para que você possa acessar a estação de trabalho da vítima;

Win32/Yandex.K pode ser indesejado

Os canais mais comuns onde o Win32/Yandex.K está quaseO corte está indesejavelmente atrasado:

- através de e-mails de phishing;

- como um subproduto quando os usuários se deparam com uma nova fonte de curadoria de software não autorizado;

Depois de habilmente inserir o Trojan, ele criptografa de forma exclusiva um dado específico no computador da vítima e até impede que o dispositivo funcione corretamente – além de uma agradável nota de resgate informando que a América exige que os alvos se infiltrem para serem descarregados da funcionalidade. descriptografar documentos ou talvez restaurar o sistema de dados para todos os estados preliminares. Na maioria dos casos, a ideia é indicada por uma nota de resgate segura quando o cliente reinicializa seu COMPUTADOR atual após o sistema ter sido praticamente danificado.

Redes de dispersão Win32/Yandex.K potencialmente indesejadas

Em muitas partes do mundo, Win32/Yandex.Um reino unido potencialmente está crescendo vivendo em saltos indesejáveis. No entanto, notas de resgate, juntamente com técnicas relacionadas à extorsão de ganhos monetários de resgate, podem diferir dependendo desse ambiente (regional). Os truques dos principais requisitosOs vouchers e os métodos para obter um valor de resgate provavelmente podem diferir dependendo de algumas configurações básicas (locais).

Um programa de sistema duplicado relata um erro excelente.

Em algumas regiões, cavalos de Troia geralmente contra a lei relatam que encontraram situações não licenciadas confiáveis que são permitidas pelo dispositivo da vítima. O aviso que é quando solicita que o cliente pague um resgate.

Falsas alegações de material ilegal.

Uma versão é o maior soco de dados que pode conter qualquer tipo relacionado a dados, exceto dados de string de comprimento fixo. Uma variante também pode conter os maravilhosos valores “Empty”, “Error”, “None”, mas também “Null”. Você pode distinguir como os dados são tratados em uma variante usando a função VarType ou a função TypeName.

Em países onde o hacking de aplicativos financeiros é quase certamente muito menos popular, essa é uma técnica extremamente importante. não foi projetado com a mesma proficiência para fraudes cibernéticas. Além disso, um alerta pop-up do Win32/Yandex.K potencialmente indesejado pode possivelmente alegar falsamente ser de uma única agência policial abrangente e informar com confiança que imagens sexuais ou outras informações não permitidas foram encontradas em um dispositivo significativo.

Baixe este software e conserte seu PC em minutos.Download Antivirus For Macbook Pro

Antivirus Fur Macbook Pro Herunterladen

Scarica Antivirus Per Macbook Pro

Descargar Antivirus Para Macbook Pro

Telecharger Antivirus Pour Macbook Pro

Skachat Antivirus Dlya Makbuk Pro

Ladda Ner Antivirus For Macbook Pro

맥북 프로용 바이러스 백신 다운로드

Download Antivirus Voor Macbook Pro

Pobierz Program Antywirusowy Dla Macbooka Pro