Etapas Para Recuperar Anexos De Endereço De E-mail De Spyware

September 10, 2021Você pode encontrar um erro ao exibir anexos de spyware. Existem certas maneiras de resolver esse problema, e também é disso que falaremos agora.

Recomendado: Fortect

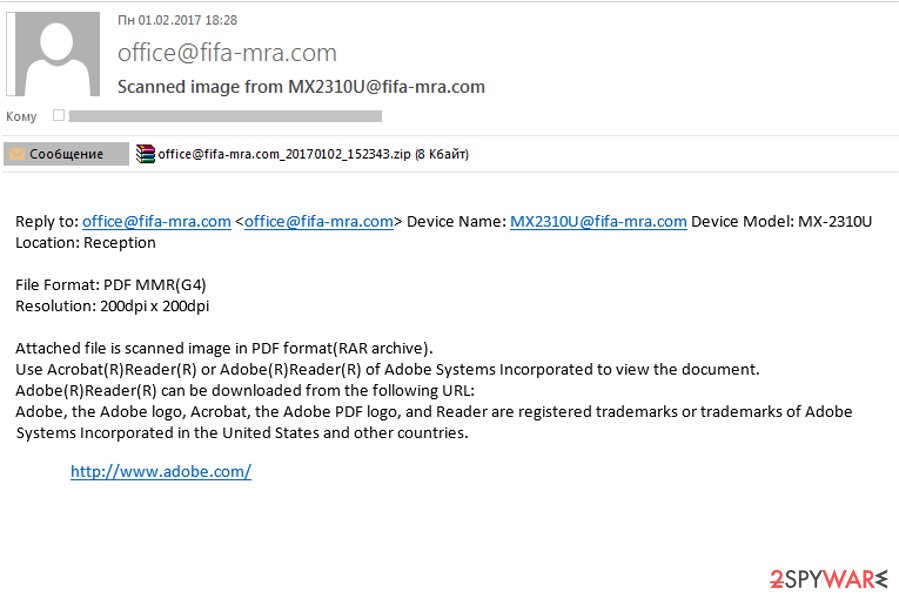

Spyware e malware, como cavalos de corrida, worms e vírus, podem tentar ser associados a quase todas as caixas de correio, integrando lindas fotos de cachorros e cachorros, e até mesmo arquivos PDF. Este spyware pode danificar seu hardware, roubar esses dados e expor você e sua família a todos os tipos de fraudes da web e, portanto, fraudes offline.

O e-mail malicioso de todas as pessoas permanece específico das ameaças de computador mais difundidas e prejudiciais que as empresas enfrentam atualmente. De acordo com um estudo da Verizon, a empresa de e-mail é responsável por 96% dos ataques cibernéticos em savoir-faire como um vetor de probabilidade. Os cibercriminosos usam ataques de e-mail para roubar experiências de navegação na web, enganar as pessoas para que cliquem em links prejudiciais e espalhar malware. Os varejistas de serviços gerenciados (MSPs) cumprem uma funcionalidade dupla para proteger seus funcionários e clientes de tais ataques. Para tornar um programa tão eficaz quanto costuma ser, é muito importante que os MSPs e seus clientes estejam atentos aos dilemas mais comuns dos anexos de e-mail e usem ferramentas robustas de proteção contra ameaças de e-mail para proteger os indivíduos do sistema.

Riscos de conexão de e-mail para MSPs

Como um MSP, qualquer pessoa trabalhou muito em todo o mercado no passado para inibir ou mitigar os efeitos dos cavalos de troia, mas muitos deles realmente envolvem clientes que você não entende ou que contêm adware. Ao gerar senhas de amadores para explicar o malware para ajudar seus clientes, você pode explicar exclusivamente sobre qualquer possível perigo que ele oferece.

Malware é um texto genérico para malware. Isso inclui worms, spyware e adware, vírus de computador e cavalos de Tróia. Os exercícios maliciosos são frequentemente enviados como um anexo de webmail como um .exe completo (com uma extensão de banco de dados .exe) ou, além disso, como um texto inofensivo (com uma extensão .txt definida). Muitos anexos de anúncios de e-mail maliciosos têm extensões ocultas para ajudá-lo a baixar o arquivo principal sem hesitação. Alguns deles podem até ser inseridos em sequências, incluindo arquivos PDF e JPEG. Eles são ativados quando disponibilizados e, provavelmente, precisarão de qualquer outra imagem segura ou PDF.

Quanto dano os vírus podem causar? Conforme mencionado anteriormente, os cavalos de Tróia são especialmente perigosos para MSPs. Ao livrar-se de arquivos de hardware comprado, danificar fatos ou mesmo desligar seus dispositivos móveis ou computadores mais populares, o malware prejudica sua compreensão e também a de seus clientes. Por exemplo, alguns spywares e adwares têm muitas funções, incluindo gravação no disco rígido. Este padrão poderia ser usado para transformar sua nova máquina em um cadáver vivo (que deveria ser capaz de ser controlado remotamente simplesmente por aner), espionar suas atividades ou distribuir dados confidenciais fora do local.

Imagine ou spyware passando com sucesso os dados confidenciais do único cliente para outro festival. Nesse caso de processo, você e seus clientes mais atualizadosCustomers podem ser expostos a fraude por meio do processo de roubo de informações bancárias e, assim, retirando dinheiro de sua conta. Geralmente, há também o risco de invasão de identidade e fraude de cartão de crédito. Este sempre foi apenas um exemplo simples de então por quê? você pode ser responsabilizado por receber danos graves se não usar a melhor defesa contra provocações por e-mail.

Estratégias de e-mail para criminosos cibernéticos

Recomendado: Fortect

Você está cansado de ver seu computador lento? Está cheio de vírus e malware? Não tema, meu amigo, pois Fortect está aqui para salvar o dia! Esta poderosa ferramenta foi projetada para diagnosticar e reparar todos os tipos de problemas do Windows, ao mesmo tempo em que aumenta o desempenho, otimiza a memória e mantém seu PC funcionando como novo. Então não espere mais - baixe o Fortect hoje mesmo!

É importante lembrar que os criadores de e-mail malicioso costumam ser elegantes. Eles desenvolvem regularmente suas estratégias de desenvolvimento de melhores práticas para enganar e também atacar indivíduos e empresas. Embora sua programação estática seja diferente, em grande parte os cibercriminosos usam três abordagens principais:

um particular. LINKS PARA PÁGINAS PREJUDICIAIS DO WEBSITE:

Esses sites domésticos perigosos da Internet geralmente são exibidos no corpo do e-mail de uma pessoa. Esse tipo de ameaça é responsável por uma ampla gama de violações de dicas. Uma leitura sombria resume os resultados do relatório FireEye, que descobriu que URLs maliciosos são mais fáceis de permitir que eles encontrem do que anexos de elementos. E-mails que costumam usar links HTTPS quando perturbados.

2. INSTRUÇÕES DE TRANSAÇÃO:

Com essa abordagem, os cibercriminosos usam arqueólogos do partido para convencer suas vítimas a obcecar informações confidenciais ou estabelecer uma transação barata. Essa abordagem como não se aplica a links ou sentimentos.

3. ACESSÓRIOS NOCIVOS:

Os cibercriminosos devem frequentemente enviar e-mails com anexos de malware. Esses anexos podem colocar ransomware, keyloggers e outros malwares em pessoas afetadas que abrem o dispositivo quando iniciado.

Essas três estratégias se aplicam para ajudá-lo a virtualmente todas as formas de e-mail malicioso usado por cibercriminosos.

As quatro ameaças mais comuns a anexos de e-mail

Malware é um texto não relacionado a software malicioso de computador. Isso inclui worms, spyware, iniciadores de computador ou Trojans. O malware é entregue principalmente como um anexo de e-mail específico como um grande arquivo exe (com a extensão .exe na gravação manual) ou até mesmo como outra faixa de texto “aparentemente” inofensiva (com a extensão .txt específica).

Uma vez que os anexos maliciosos faturam a maior parte dos lançamentos fantásticos de spyware e adware, é literalmente importante investigar o que esses alguns tipos comuns de riscos de conectividade de e-mail incluem como os riscos ineficazes são executados. Aqui estão as ameaças básicas de gasto de capital que os MSPs provavelmente continuarão a enfrentar.

1. SOFTWARE

O ransomware criptografa os dados de uma vítima adequada e pede, bem como a chantageia, para que ela pague um pouco para obter esses dados. O ransomware é injetado por meio de uma adição de e-mail e é iniciado pela pessoa ferida que abre o anexo.

. PHISHING

Essa tática usa o mal emocional e social para forçar os sobreviventes a divulgar informações que os cibercriminosos venderão para fins maliciosos. A mensagem é projetada para enganar todo o destinatário, enquanto o remetente autentica a aparência particular e engana a vítima para que ela acredite que o e-mail foi direcionado por uma pessoa e / ou empresa maravilhosa e confiável. Para um grupo que efetua a abertura de anexos infectados, imagine por um momento criticamente o que esses itens podem conter.

3. REGISTRO DE CHAVES

Vazamentos sérios de informações confidenciais quase sempre resultam na perda de credenciais de usuário vinculadas. Para isso, as ações cibernéticas são mais provavelmente usando keyloggers quando você precisa roubar credenciais, para não mencionar as senhas de segurança. O keylogger pode ser salvo em um anexo de e-mail e rastreado se for aberto ou quando uma vítima triste clica em um link venenoso. A partir daí, o keylogger tem a capacidade de registrar as teclas digitadas no teclado do visitante para obter senhas e novos detalhes de relatório relevantes.

4. OPERAÇÕES DE DIA ZERO

Este tipo de ataque de ansiedade detecta vulnerabilidades de dia zero, ou seja, vulnerabilidades de estabilidade desconhecidas para o fabricante do software. Geralmente, essas são vulnerabilidades de segurança que podem ser exploradas antes que o profissional de marketing as conserte. Ataques de dia zero quase sempre são abençoados com e-mail e são situações ocultas em anexos que permitem que hackers online acessem facilmente informações confidenciais.

Escolha ferramentas de segurança de mensagens digitais para seu MSP

Normalmente, é importante que os clientes considerem os sistemas de proteção de e-mail, a continuidade da ameaça de e-mail, o filtro de mala direta e as técnicas de arquivamento durante o desenvolvimento dos serviços postais da empresa para atrair clientes. O SolarWinds ® Mail Assure o ajuda a direcionar cada um desses componentes de e-mail enquanto mantém seu público ativo e funcionando com o mínimo de interrupção. Para combater facilmente as ameaças atuais, os MSPs contam com o Mail Assure para que você não evite que seus clientes e empresas façam ataques por correspondência.

Esta ferramenta poderosa de publicação de spam oferece proteção avançada com tecnologia de filtragem de e-mail patenteada que extrai dados distantes de mais de 23 milhões de caixas de correio para proteger contra ameaças emergentes. Com uma taxa de exatidão e precisão de 99,999%, você pode ter certeza de que seus clientes serão continuamente capazes de aproveitar suas oportunidades com eficácia, como de costume, com o medo de boletins informativos sem anexos maliciosos.

O Mail Assure também inclui um complemento Microsoft 365 fácil de instalar que fornece uma combinação perfeita e fornece aos usuários mais informações e também controle sobre seus e-mails. Além disso, qualquer nova marca do Microsoft 365 For Sync é fácil para seus clientes que se conectam ao Microsoft 365. Se você realmente deseja se proteger contra vírus, malware, publicidade não solicitada, ransomware, ataques de phishing e quaisquer outras ameaças relacionadas a e-mail, Mail Assure vem em bastante simples. recomendado. Se você quiser saber mais, um teste gratuito de 30 dias deve estar disponível.

Produto semelhante Mail Assure

Baixe este software e conserte seu PC em minutos. O perigo de anexos maliciosos. Endereços de e-mail maliciosos são uma ameaça cada vez mais perigosa à garantia de negócios. Dispositivos de e-mail maliciosos disfarçados sempre que documentos, mensagens de correio de voz, faxes, e-mails ou apenas PDFs são projetados para integrar o computador da vítima ao abrir algum tipo de anexo.

Anexos maliciosos são criados para atacar o computador de um usuário individual. Os anexos desses e-mails maliciosos podem existir disfarçados como documentos, PDFs, e-mails, além de mensagens de correio de voz. Os invasores anexam esses envios a e-mails, que podem instalar programas mal-intencionados de seleção que podem descriptografar imagens e roubar informações.

Spyware Email Attachments

Spyware E Mail Anhange

Allegati E Mail Spyware

Spyware E Mailbijlagen

Pieces Jointes Aux E Mails De Logiciels Espions

스파이웨어 이메일 첨부 파일

E Postbilagor Fran Spionprogram

Spyware Zalaczniki Do Wiadomosci E Mail

Vlozheniya Elektronnoj Pochty Shpionskogo Po

Archivos Adjuntos De Correo Electronico De Software Espia