Suggerimenti Per La Correzione Di Spyware Non Trojan

October 30, 2021

Ecco un paio di semplici passaggi che possono aiutarti a risolvere il tuo problema di spyware non Trojan.

Consigliato: Fortect

g.Spyware e Trojan possono essere ancora più pericolosi. Queste sono seconde forme di malware, note anche come malware. Lo spyware è un software che viene installato accidentalmente o direttamente sul tuo computer. Il tecnico di installazione del cavallo di Troia è simile allo spyware, ma potrebbe essere descritto come presentato come un programma personale.

G.

Consigliato dai nostri redattori

Ti piace quello che leggi?

Iscriviti alla guida alla sicurezza di Watch per ricevere notizieLe nostre migliori funzionalità di privacy e sicurezza inviate al tuo indirizzo e-mail.

Questo post può contenere pubblicità, offerte o link ad affiliati molto pubblicizzati. L’iscrizione alla newsletter implica le condizioni per i nostri termini di utilizzo oltre alla politica sulla privacy. Puoi annullare l’iscrizione utilizzando le newsletter in qualsiasi momento.

Nel 2018 sono stati segnalati 812 milioni di adware e infezioni (PurpleSecus Cyber Security Report) e il 94% delle infezioni da malware è stato segnalato tramite il principale CSO. Nessun dispositivo è stato il sistema immunitario del corpo a queste infezioni, nemmeno i dispositivi dei telefoni cellulari.

Che cos’è il malware? Malware o software, “malware” è un computer in possesso progettato per violare, includere o disabilitare dispositivi, sistemi o siti Web. Viene utilizzato per aiutare l’hacking avanzato, il furto di dati, il bypass degli ordini, ma anche danni a computer e dispositivi diversi e ma Le reti di marketing di affiliazione di marketing cpa a cui sono collegati.

Il numero di malware è in crescita

Secondo un recente rapporto di Symantec Internet Security sulle minacce, nel 2018 sono state rilevate 246 milioni di nuove varianti di spyware e anche la percentuale di gruppi che utilizzano malware è in aumento. Symantec segnala che il numero di aziende che utilizzano spyware e adware distruttivi è aumentato del 25% nel 2018.

Man mano che l’uso del malware continua a crescere, è importante tornare a capire quali tipi di malware sono in genere più diffusi e cosa sei in grado di fare per proteggere la tua rete, i tuoi utenti personali, e dati critici. Tipo di affari.

p>

Comprendere i sei tipi più comuni di malware

I sei tipi più comuni di malware sono virus, worm, trojan, malware, adware e ransomware. Scopri di più su questi tipi comuni di malware mentre si diffondono:

1. Virus

I virus sono progettati per graffiare il computer o i file interessati, riformattare il disco rigido o arrestare completamente il sistema. Possono anche essere usati per rubare contenuti, danneggiare reti di computer, stabilire botnet, rubare denaro, pubblicità e altro ancora.

I virus informatici richiedono l’azione umana con la penetrazione di computer e dispositivi mobili e spesso possono diffondersi tramite accessori di posta elettronica, per non parlare dei download da Internet.

[Potrebbe anche piacerti: “I tuoi strumenti di sicurezza funzionano grazie all’evoluzione del crimine informatico? “]

Tieni premuto 6. Ver

Uno dei più comuni tipi di malware sono i worm fertilizzanti, che si diffondono nei sistemi di rete dei computer utilizzando le vulnerabilità del sistema. Il worm è sicuramente considerato un worm autonomo che si segnala e infetta altri computer senza eseguire alcuna azione.

Poiché i worm potrebbero essere trasmessi rapidamente, vengono utilizzati ripetutamente per garantire il completamento di un payload: codice informatico pubblicizzato per danneggiare un sistema. I payload possono facilmente eliminare i file su un meccanismo in esecuzione, crittografare i dati per le catture effettive di ransomware, rubare informazioni, eliminare file e produrre le proprie botnet.

3. Alce troiana

Un cavallo di Troia, un’alce di Troia o travestito da un normale file così innocuo, o forse anche un programma funzionale progettato per ingannare gli appassionati di download e installazione di malware, invade quel sistema. Una volta installato il cavallo di Troia, la maggior parte dei criminali informatici ti consente di accedere al sistema. Pony Trojan perché noi criminali informatici non rubiamo apparecchiature, installiamo malware bonus, modifichiamo file, teniamo traccia delle attività ricreative degli utenti, distruggiamo dati, rubiamo informazioni finanziarie, effettuiamo attacchi DoS (denial of service) su Internet e lavoriamo come gli altri . I Trojan dannosi non possono identificarsi; Tuttavia, se combinati con un worm generico, i trojan possono causare infiniti problemi a utenti e sistemi.

[Dovresti anche interessarti: Che cos’è la sicurezza quotidiana e in che modo offre protezione alla tua rete? “]

4. Spyware

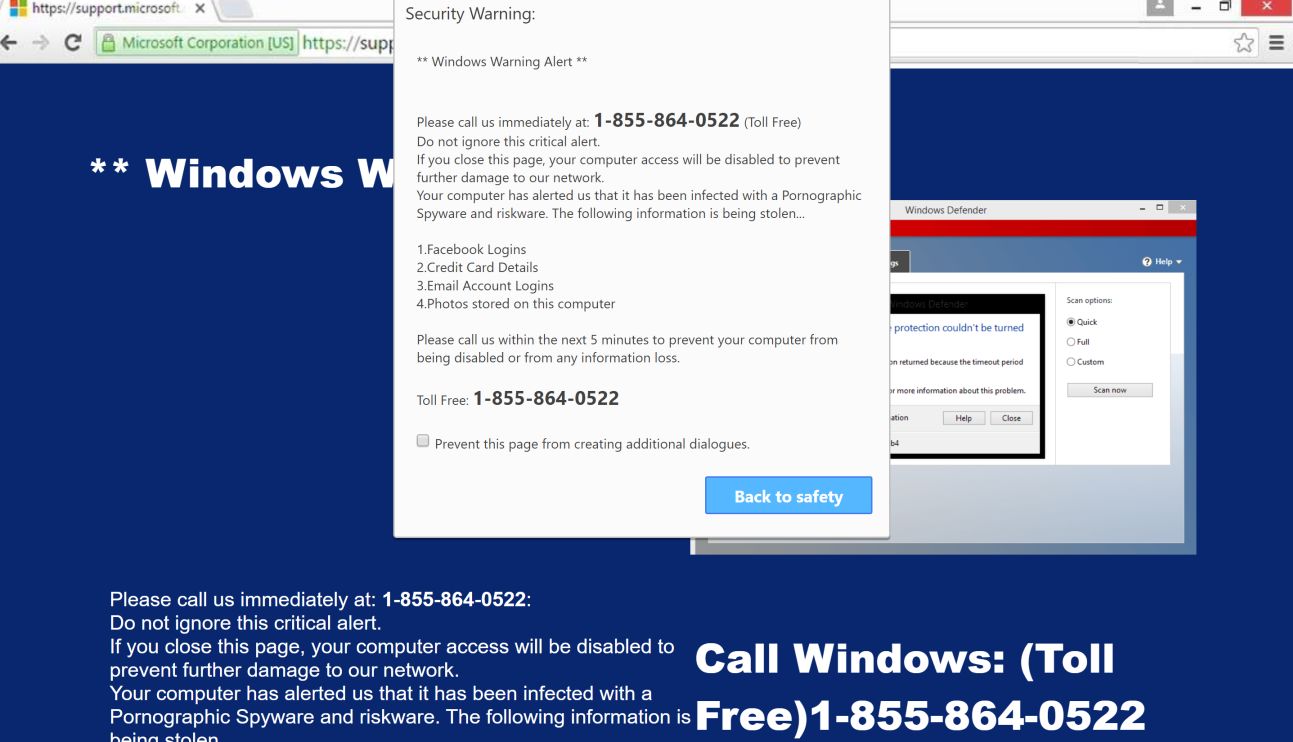

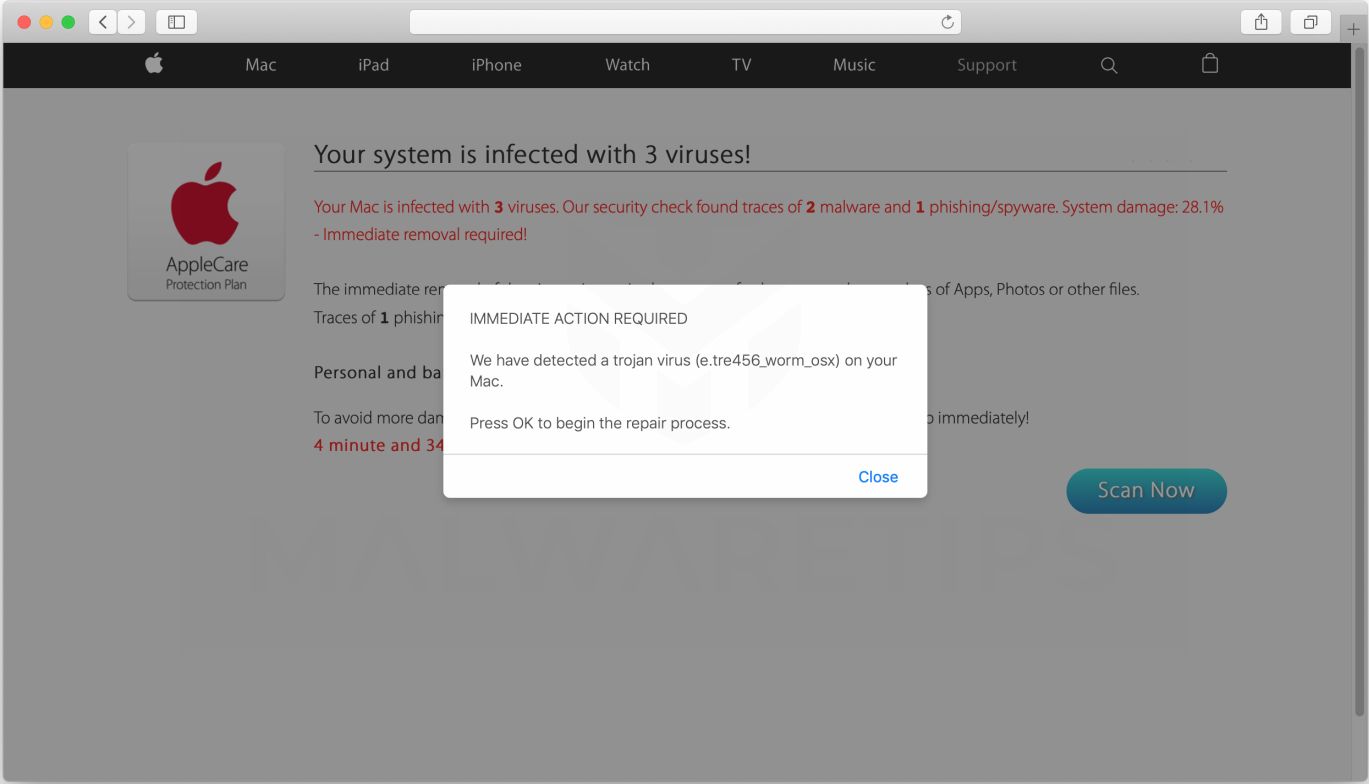

Spyware installato sul tuo personal computer bA tua insaputa, ha lo scopo di tenere traccia delle tue abitudini di navigazione e/o quindi della tua attività online. Le capacità dello spyware possono includere il monitoraggio dell’attività, la gamma di chiavi e l’elaborazione delle informazioni sull’account, account di accesso, informazioni personali, ecc. È probabile che lo spyware venga distribuito, nonché sfruttando le vulnerabilità nel software, collegandosi a software legittimo o trojan.

5. Adware

L’adware è solitamente , noto come adware intrusivo, che trasmette annunci pubblicitari da siti Web indesiderati sullo schermo del computer. L’adware vendicativo può trovare dati su di te, reindirizzarti a pagine di adware e distinguere tra un browser Internet individuale, un browser criminale e le impostazioni di sguardo e la tua home page. In genere, si rileva il malware attraverso una vulnerabilità del browser del telefono cellulare. Esiste un malware legittimo, eppure prima ti chiederà il permesso di raccogliere informazioni personali su di te.

6. Ransomware

Secondo Cybercrime Ventures, Cybercrime Ventures dovrebbe acquistare il prezzo mondiale di $ 6 trilioni ogni anno fino al 2021. Poiché il ransomware aiuta così tanti soldi per i criminali informatici, questo è qualsiasi tipo di malware di cui il nostro team parla di più.

Il ransomware è un tipo di malware che sfortunatamente manterrà i tuoi dati all’erta e ti addebiterà anche commissioni per la divulgazione dei dati per aiutarti. Limita l’accesso della persona al computer oltre alla crittografia dei file su un disco ingombrante o forse anche al blocco della procedura e alla visualizzazione di annunci progettati per costringere l’utente a spendere più soldi per correggere i difetti dell’intruso e ricevere l’accesso a lui. restituiti alla loro personale condizione originale.

Come proteggere la tua azienda dai malware

La proliferazione di malware e cybercrime potrà continuare e aumentare, ed è generalmente importante proteggere te stesso e la tua azienda dai cybercriminali implementando una combinazione di livelli di sicurezza aeroportuale, anche ampiamente noto come “approccio a più livelli”. Questo e le elevazioni possono includere piano, riqualificazione dell’utente finale, software antivirus e antivirus, e-mail e filtri Web aggiuntivi, patch o aggiornamento condotto, monitoraggio della rete e servizi di rilevamento ed effetto.

È sempre stato utile adottare un approccio a più livelli per garantire con successo che tutti i punti di ingresso siano quasi sempre protetti nel prossimo futuro. Ad esempio, un firewall impedisce facilmente al tuo hacker di raggiungere alcuni gruppi On, ma impedisce sicuramente a un membro di fare clic sul collegamento effettivamente infetto in un’e-mail.

Non dimenticare tutti i tuoi utenti finali

Sebbene l’approccio imbottito descritto sopra possa ridurre significativamente il rischio di attacco, con il rischio più semplice per le aziende di essere a carico degli utenti finali passati.

Ricorda che il 94% di tutto il malware viene inviato a causa della posta, il che significa che la stabilità della tua attività è attualmente nelle mani dei tuoi utenti finali. Quindi, mentre lavori ai nostri livelli di sicurezza informatica, ricordati di aiutare a istruire i nostri utenti finali e ad educare questi criteri in modo che sappiano dei pericoli che possono affrontare e cosa fare. Se un tentativo di attacco è imminente nella tua casella di posta terrestre.

L’esperienza dell’utente finale nel software e nel dispositivo può essere fondamentale per creare questo ambiente aziendale più interconnesso. I servizi IT gestiti di Prosource offrono ai clienti la massima tranquillità. La manutenzione mensile significa anche non solo l’ampia gamma di turni necessari per mantenere la tua rete resiliente, ma molti altri vantaggi di output come il supporto tecnico e un manager IT virtuale (vCIO) che torna per aiutarti. Forma te e quindi i tuoi dipendenti X. dipendenti. le migliori pratiche per salvare la tua attività attuale.

Nota dell’editore. Questo post è stato originariamente scritto come “5 tipi comuni di malware” nel giugno 2017 ed è stato inoltre aggiornato per accuratezza ma completezza, incluso un tipo generico aggiuntivo relativo al malware.

Consigliato: Fortect

Sei stanco del fatto che il tuo computer funzioni lentamente? È pieno di virus e malware? Non temere, amico mio, perché il Fortect è qui per salvare la situazione! Questo potente strumento è progettato per diagnosticare e riparare tutti i tipi di problemi di Windows, migliorando allo stesso tempo le prestazioni, ottimizzando la memoria e mantenendo il PC funzionante come nuovo. Quindi non aspettare oltre: scarica Fortect oggi!

Scarica questo software e ripara il tuo PC in pochi minuti.

Adware. L’adware è un malware comune utilizzato principalmente sulle reti mobili.Registratore a tastiera. Keyboard Logger Spyware è sempre un malware utilizzato dai Cyberpunk.Hacker moderno.Dirottatore del browser.Spyware commerciale.

Non Trojan Spyware

비 트로이 목마 스파이웨어

Spyware Nao Trojan

Software Espia No Troyano

Logiciel Espion Non Cheval De Troie

Nicht Trojanische Spyware

Oprogramowanie Szpiegujace Inne Niz Trojan

Ne Troyanskoe Shpionskoe Po

Icke Trojanska Spionprogram

Niet Trojaanse Spyware