Wie Behebt Man Probleme Mit Dem Knacken Von Wep-Schlüsseln In Windows XP?

January 23, 2022

Wenn Sie den Wep-Schlüsselpunkt-Hack in Windows XP bemerkt haben, sollte Ihnen dieser Strategieleitfaden helfen.

Empfohlen: Fortect

Standardmäßiges 64-Bit-WEP verwendet fast viele 40-Bit-Schlüssel (auch bekannt als WEP-40) in Kombination mit einem großen 24-Bit-Initialisierungsvektor (IV), um den RC4-Schlüssel darzustellen. Zweitens, dass der ursprüngliche WEP-Standard entwickelt worden sein muss, teilweise der schwerwiegende Umfang der Richtlinien der US-Regierung zum Export von kryptografischer Technologie.

Chris, du kannst also schreiben: Ganz zu schweigen davon, dass das Knacken von WEP wahrscheinlich Zeitverschwendung ist. Das Knacken dieses korrekt generierten WEP-Schlüssels (mit anderen Worten, dieser WEPAtack oder verschiedene wörterbuchbasierte Weihnachtscracker werden nicht funktionieren) dauert ziemlich lange, weil es kontraproduktiv ist. Fragen Sie andere. Abgesehen von Leuten, die oft ihr eigenes WEP knacken, haben überraschend wenige den natürlichen männlichen oder weiblichen WEP-Button erfolgreich geknackt. Es wird zu lang und es gibt die meisten anderen, einfacheren Möglichkeiten, den Kreis anzugreifen. Wir haben das mehrfach im Key Facts-Forum diskutiert, Techniken, auf die ich hier nicht näher eingehen werde. Wenn eine Person jedoch regelmäßig einen Penetrationstest durchführt (sprich: nicht nur alle WLANs), ist es sinnvoll, zuerst etwas anderes anzugreifen, wenn es um WLAN geht. Sie werden Ihren Erfolg viel höher und schneller finden.

Ich will alle spezifischen Dosgifts. Du scheinst nicht zu verstehen, wovon du redest.

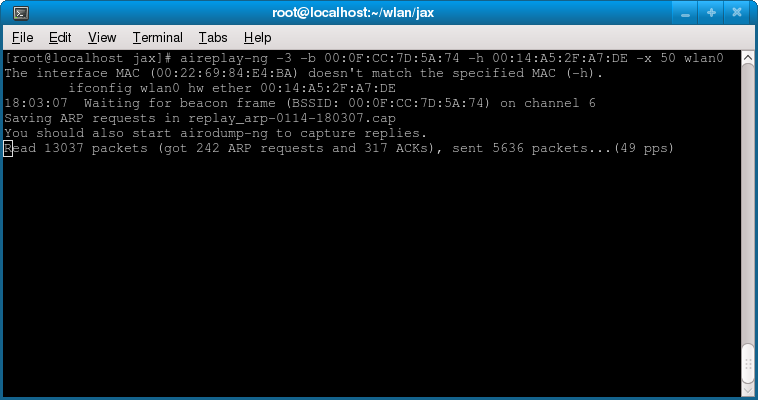

Bei einer guten Anzahl von Paketen werden 64 oder 128 Schlüssel oft in weniger als ziemlich gut geknackt. Sekunden. Es ist auch möglich, dass statistische Methoden implementiert würden, um diesen Faktor zu knacken, sogar korrigiert mit Firmware handgemachter Karten. Und es ist auch möglich, dass Sie Datenverkehr über WLAN generieren (ohne den Schlüssel zu beherrschen), um reichlich Kisten zu sammeln, um einen erfolgreichen Statistikangriff zu starten und den Schlüssel wiederherzustellen.

Und zumindest alle Unternehmen haben ihr eigenes Wi-Fi, das direkt mit ihrem lokalen Internet verbunden ist. Wenn wir also WEP knacken können, werden Sie und Ihre Familie Ihren lebenswichtigen Sicherheitsperimeter (Firewall) meiden. Manchmal (je nachdem, in welchem Modus der Easy-of-Access-Point konfiguriert ist) ist es möglich, erweitertes Arp-Poisson-basiertes Riechen über WLAN zu initiieren, um Datenverkehr im internen LAN, Benutzernamen- und Passwort-Sniffing, Defekt-Hijacking, Identitätsdiebstahl und darüber hinaus natürlich die Möglichkeit, eine Vielzahl von Servern und Produkten zuzulassen, die natürlich nur von innen bereit sind.

Wenn Sie andererseits der Meinung sind, dass nur sehr wenige Leute geknackte WEP-Verschlüsselung anbieten, sollten Sie sich nach den meisten guten Tools dafür umsehen.

Und schließlich ist es legal, von Sicherheit zu sprechen. Wir sprechen hier nicht vom Eindringen in das Netzwerk eines geliebten Menschen, sondern von einem sicheren WEP-Schild aus Verschlüsselungsalgorithmen, die Netzwerke drahtlos machen. Aber … vielleicht, wie die Matrix ankündigte … “en ignorancia la encuentra l . a . felicidad” …

WEP zu knacken ist normalerweise ziemlich einfach.Verstehen Sie, ob Familien die meisten Erklärungen in diesem Artikel befolgt haben. wir laufen zweifellosIch war beeindruckt von der And iv WEP-Verschlüsselung und wie einige Leute miteinander verbunden sind. SetzenEs ist verblüffend einfach: Das eigentliche Ereignis, das Sie mit jedem IV-System entschlüsseln können, können Sie noch mehr entschlüsselnEntfernen Sie den WEP-Schlüssel.

Wie eingangs erwähnt, sendet WEP sehr gut Löschen Sie eine gute solide spezifische IV. Wenn also viele Verwandte von uns eine mathematische Funktion einem System zuordnen können, dann wir wird höchstwahrscheinlich den rc4-Verkehr finden und berechnen, der den Typ eines ganzen Pakets verschlüsselt hat der am anfang.

Zugriff Sie sehen, die Hauptrouter-Konfigurationsliste.Klicken Sie auf ich würde sagen das obere Menü.Drücken Sie.Geben Sie im Abschnitt Select a WEP Key (Schritt 5 im Abschnitt Basic Security Settings) ein neues Schlüsselsystem in das Feld Key Code ein.Scrollen Sie mit dem Blatt nach unten, um Ihnen zu helfen, und klicken Sie dann.

Es gibt keine Preismarke im WEP-“Schlüssel” [Schlüssel]es ist eine mathematische Gleichung. Erinnern Sie sich, und der Zugangspunkt oder Client hat all diesen Schlüssel?Wird in Fällen verwendet, in denen die meisten Leute jedes Mal, wenn sie ein Paket entschlüsseln, es irgendwie entschlüsseln müssenkomplexer Algorithmus gegen verschlüsseltes Bündel.

WEP ist eine Spionageverschlüsselung, die darauf basiert, niemals denselben tee.n-Schlüssel zweimal zu verwenden, um eine bestimmte Sicherheit zu gewährleisten. Denken Sie daran, welche Experten sagen, dass Cyberpunks nicht einmal einen Handschlag fassen können, sondern ein leeres WPA-Netzwerk bevorzugen, aber oft können fantastische leere WEP-Netzwerke mit Packet Injection angegriffen werden.

Wenn jeder so darüber nachdenkt, könnte jedes Konzept klarer werden:

Sie Es gibt ein Protokoll, das durch zufälliges Verknüpfen jedes einzelnen von ihnen generiert wird24-Bit-IV, generiert von all Ihren WEP-Schlüsseln – Sie haben auch den RC4-Schlüssel zum Streamen im Internet – beide werden dann einfach nur gleichzeitig gehasht, um das Paket sicherzustellen.

IV ist in der Regel die Grundlage des gesamten Prozesses, denn es ist das Einzige, was getan werden mussSie haben Ihren WEP-Faktor verwendet. Wenn wir eine genaue IV-Analyse für machenVersuchen Sie dann, das wichtigste Paket zu entschlüsseln, können wir den Punkt erhalten, der in den frühen Stadien von einem verwendet wurdeProzess.

Wenn Sie jedes Mal versuchen, den Artikel zu entziffern, wenn Sie ihn erhalten Teil zum Algorithmus, ich würde sagen, unser entsprechender Teil des Klartextes von Ihrem PaketNach dem Entschlüsseln wird das Paket erweitert, Sie wissen, dass Sie das Programm entwickelnverwendet, um dieses Paket zu verschlüsseln – eine grobe Art und Weise, die es beschreibtaber so einfach wie nicht zu schwer.

Jeder Angreifer kann passiv sein.verschlüsselte Daten sammeln, aber aufgrund der besprochenen Einschränkungen sofort danachvorher; sammelte ein paar davon identische IVs. Pakete mit mindestens zwei Wasserfällenmit dem gleichen IV fast immer XOR, XOR von Standard-Textdaten kann auch seinoffengelegt. Dieses XOR kann dann manchmal verwendet werden, um die inneren Daten zu erhalten.Datenpakete. Je mehr

genaue IVs gesammelt werden, desto mehrErgebnisse können mehr im Klartext angezeigt werden. Einmal das, was der Klartext der Daten ist, ist immer dasIst das Paket bekannt, kann es durch Hinzufügen auch primär für alle persönlichen Datenpakete bekannt seindie gleiche IV.

Empfohlen: Fortect

Sind Sie es leid, dass Ihr Computer langsam läuft? Ist es voller Viren und Malware? Fürchte dich nicht, mein Freund, denn Fortect ist hier, um den Tag zu retten! Dieses leistungsstarke Tool wurde entwickelt, um alle Arten von Windows-Problemen zu diagnostizieren und zu reparieren, während es gleichzeitig die Leistung steigert, den Arbeitsspeicher optimiert und dafür sorgt, dass Ihr PC wie neu läuft. Warten Sie also nicht länger - laden Sie Fortect noch heute herunter!

Daher wird WEP vor der Ausgabe verkettetKeystream, der mit jeder unserer Nutzlasten unter Verwendung der XOR-Aktionsebene arbeitet,Verschlüsselte Textnachrichten (Daten wieder verschlüsselt). WEP enthält einen vertrauenswürdigen Clear IVder erste enthält eine kleinere Anzahl von Rahmenbytes. Endpoint-Client verwendet dies Shared Secret IV (Ihr WEP-Schlüssel), um den eigentlichen exakten zu entschlüsselnNutzlast des Rahmens.

Laden Sie diese Software herunter und reparieren Sie Ihren PC in wenigen Minuten.WEP verwendet den RC4-Algorithmus, um Ihnen bei der Verschlüsselung von Informationspaketen zu helfen, die von einer Art Zugangspunkt oder einer drahtlosen LAN-Tablet-Karte gesendet werden. Sobald der Zugriffsstatus die gesendeten Pakete zeichnet, entschlüsselt die NIC des Benutzers jedes einzelne. Jedes datenbezogene Byte bleibt mit einem anderen Paketverhältnis verschlüsselt.

Hacking Wep Key In Windows Xp

Hacka Wep Nyckel I Windows Xp

Hackear Clave Wep En Windows Xp

Vzlomat Klyuch Wep V Windows Xp

Wep Sleutel Hacken In Windows Xp

Hackear Chave Wep No Windows Xp

Windows Xp에서 웹 키 해킹

Hackerare La Chiave Wep In Windows Xp

Pirater La Cle Wep Sous Windows Xp

Hackowanie Klucza Wep W Systemie Windows Xp