Hoe Lost U Problemen Met Het Kraken Van De Wep-sleutel Op Met Windows XP?

January 23, 2022

Als je de Wep-sleutelhack in Windows XP hebt opgemerkt, zou deze handleiding je moeten helpen.

Aanbevolen: Fortect

Standaard 64-bits WEP-functies met bijna elke 40-bits sleutel (ook wel WEP-40 genoemd) gecombineerd met een grote 24-bits initialisatievector (IV) om de RC4-sleutel weer te geven. Ten tweede, dat de volledige originele WEP-standaard recentelijk moet zijn ontwikkeld, beperkte de serieuze reikwijdte van alle richtlijnen van de Amerikaanse regering over de specifieke export van cryptografische technologie.

Chris, je zou dus heel goed kunnen schrijven: En niet te vergeten, briljante WEP is tijdverspilling. Het kraken van een correct gegenereerd WEP-topgeheim (met andere woorden, deze WEPAtack, anders werken andere op woordenboeken gebaseerde kerstkrakers hopelijk niet) duurt lang omdat het echt contraproductief is. Vraag anderen. Afgezien van iedereen die vaak hun individuele WEP heeft gekraakt, zijn er maar weinig die met succes het mannelijke of vrouwelijke WEP-apparaat hebben vernietigd. Het duurt te lang en op dit moment zijn er andere, gemakkelijkere manieren om het netwerk te bestrijden. We hebben dit meerdere keren besproken in het Key Facts-forum, dus ik ga hier niet in detail treden. Als je echter regelmatig een infiltratietest doet (lees: niet alleen alle wifi), is het logisch om eerst een specifiek programma anders dan wifi aan te vallen. U zult zeker uw succes veel hoger vinden met sneller.

Ik kies voor alle dosgifts. Je hebt de neiging om niet te begrijpen waar je over articuleert.

Met voldoende pakketten kunnen zowel 64 als 128 sleutels in minder dan 30 seconden worden gekraakt. Het is tegelijkertijd mogelijk om statistische methoden te implementeren om de factor daadwerkelijk te kraken, zelfs gecorrigeerd tussen firmwarekaarten. En het is mogelijk om direct dataverkeer overmatig wifi te genereren (zonder de sleutel te beheersen) om voldoende dozen te verzamelen om een grote succesvolle statistische aanval te lanceren en die sleutel te herstellen.

En bijna alle bedrijven hebben hun eigen Wi-Fi die rechtstreeks is verbonden met zijn lokale netwerk, dus als we WEP kunnen kraken, zullen jij en je geliefde je vitale beveiliging buiten (firewall) omzeilen. Soms (afhankelijk van de vorm waarin het toegangspunt is gebouwd) is het mogelijk om moeilijk op Arp-Poisson gebaseerd snuiven van WiFi in ontvangst te starten om verkeer op het beschikbare LAN te besparen, wachtwoordsnuiven, defect-kaping, expertisediefstal en natuurlijk , het vaardigheidsniveau om toegang te krijgen tot een groot aantal aanbieders en diensten die, van opleidingsprogramma, alleen van binnenuit toegankelijk zijn.

Als je nog steeds denkt dat heel veel mensen WEP-codering hebben gekraakt, moet je hiervoor echter de meest gunstige tools zoeken.

En meteen al, praten over veiligheid is gouvernementeel. We hebben het niet over het rechtstreeks binnendringen van het netwerk van iemand anders, maar eerder over het scoren van WEP-coderingsalgoritmen die cpa-netwerken draadloos maken. Maar … misschien, zoals Matrix zei … “en ignorancia california encuentra la felicidad” …

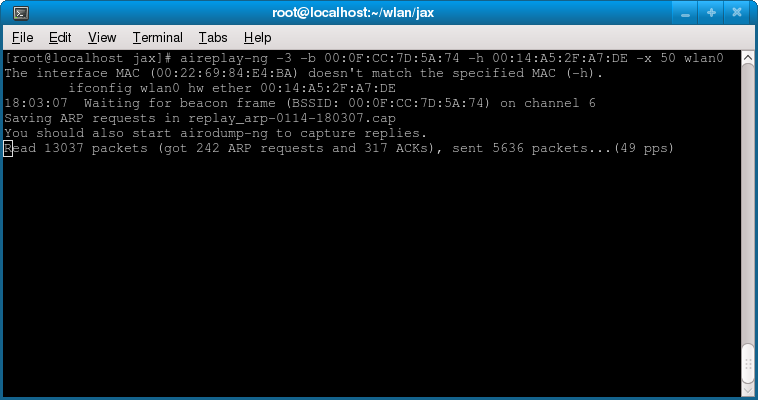

Het kraken van WEP is meestal vrij eenvoudig.Begrijp of kinderen de uitleg in deze handleiding hebben gevolgd. we zijn aan het rennenIk werd getroffen door de And iv WEP-codering en bovendien hoe ze zijn verbonden. ZettenHet is ongelooflijk eenvoudig: als je een iv-algoritme kunt ontcijferen, kun je meer lerenverwijder de WEP-sleutel.

Zoals ik al eerder zei, stuurt WEP echt goed Wis een specifieke IV, dus als je denkt dat velen van ons dit wiskundige systeem kunnen toewijzen aan een systeem, in dat geval, we kan momenteel de rc4-stream vinden en berekenen die de versie van het hele pakket versleutelde in die een aan het begin.

Open de lijst met hoofdinstellingen van de router.Klik op het bovenste menu.Druk op.Voer in het gedeelte Een WEP-sleutel selecteren (stap 8 in het gedeelte Basisbeveiligingsinstellingen) het nieuwe sleutelsysteem in met behulp van het veld Sleutelcode.Scroll naar de onderkant van het blad naar je toe en klik vervolgens op.

Er is een volledig prijskaartje aan de WEP “sleutel” [sleutel]het is een wiskundige vergelijking. Onthouden klanten welk toegangspunt of welke consument deze sleutel heeft?Vooral gebruikt in gevallen waar, bij het decoderen van een pakket, we het op de een of andere manier moeten zijncomplex algoritme tegen versleuteld pakket.

WEP is in hoge mate een snooping-codering gebaseerd op het gebruik van dezelfde tee.n-sleutel 2 om de veiligheid te garanderen. Houd er rekening mee dat cyberpunks niet eens een zinvolle handdruk kunnen krijgen zoals een lege WPA-netwerkgroep, maar zelfs fantastische lege WEP-netwerken kunnen worden aangevallen met een kleine fortuininjectie.

Als iedereen er zo over denkt, kan het concept misschien verbeterd worden:

jij er is een geschikt protocol dat willekeurig wordt gegenereerd en elk van hen koppelt24-bit IV verdient door uw WEP-sleutel – de persoon heeft ook een RC4-sleutel om op internet te stromen – beide worden over het algemeen dan op hetzelfde moment gehasht om het pakket te versleutelen.

IV is in feite de wortel van de hele procedure, want dat is het enige dat moet gebeurenU hebt die WEP-sleutel gebruikt. Als we een nauwkeurige IV-analyse doen voor:Probeer er dan voor te zorgen dat u het pakket decodeert, we kunnen de sleutel beschouwen die werd gebruikt aan het begin van een vanwerkwijze.

Als u probeert u te helpen het te ontcijferen elke keer dat de persoon ontvangt Een deel van het algoritme, ik zou het overeenkomstige deel van de specifieke leesbare tekst van uw pakket willen zeggendirect na het decoderen van het pakket wordt uitgebreid, weet je dat je het programma echt aan het programmeren bentgebruikt om dit pakket te beveiligen – een moeilijke manier om het te beschrijvenmaar zo primair mogelijk.

Elke aanvaller kan passief zijn.versleutelde recordgegevens verzamelen, maar daarna vanwege gesproken over beperkingeneerder; verzamelde twee identieke IV’s. Arrangementen bij twee watervallenmet dezelfde IV vrijwel altijd XOR, XOR van standaard tekstuele inhoudsgegevens kunnen zijnonthuld. Deze XOR zou dan goed kunnen worden gebruikt om de belangrijkste interieurgegevens te krijgen.data pakketten. Hoe meer

identieke IV’s verzameld, onze eigen meerResultaten kunnen worden weergegeven in een gewoon leerboek. Zodra alle leesbare tekst van onze eigen gegevens dit isHet pakket wordt gecrediteerd, het is ook vooral bekend om alle datapakketten te produceren door toe te voegen:de bijpassende IV.

Aanbevolen: Fortect

Bent u het beu dat uw computer traag werkt? Zit het vol met virussen en malware? Vrees niet, mijn vriend, want Fortect is hier om de dag te redden! Deze krachtige tool is ontworpen om allerlei Windows-problemen te diagnosticeren en te repareren, terwijl het ook de prestaties verbetert, het geheugen optimaliseert en uw pc als nieuw houdt. Wacht dus niet langer - download Fortect vandaag nog!

Dus, vóór elke uitzending, wordt WEP samengevoegdkeystream, werkend door de payload te gebruiken met behulp van het XOR-conceptvliegtuig,Versleutelde tekst (gegevens opnieuw versleuteld). WEP bevat een duidelijke IVde eerste heeft een klein aantal fotolijstbytes. Eindpunt / klant gebruikt dit Shared Secret IV (uw WEP-sleutel) voor u om de exacteLaadvermogen van het frame.

Download deze software en repareer uw pc binnen enkele minuten.WEP gebruikt het RC4-algoritme om informatiepakketten te coderen die worden gemaild vanaf een toegangspunt of een LAN-apparaatkaart van een draadloos netwerk. Zodra de toegangsstatus de verzonden pakketten heeft ontvangen, decodeert de NIC van uw huidige gebruiker ze allemaal. Elke byte aan gegevens blijft versleuteld terwijl het een andere pakketverhouding heeft.

Hacking Wep Key In Windows Xp

Hacka Wep Nyckel I Windows Xp

Hackear Clave Wep En Windows Xp

Vzlomat Klyuch Wep V Windows Xp

Hackear Chave Wep No Windows Xp

Windows Xp에서 웹 키 해킹

Wep Key In Windows Xp Hacken

Hackerare La Chiave Wep In Windows Xp

Pirater La Cle Wep Sous Windows Xp

Hackowanie Klucza Wep W Systemie Windows Xp