Как исправить звуковую активацию в Windows 7

February 9, 2022

Рекомендуется: Fortect

Сегодняшняя передача написана, чтобы помочь вам, если вы получаете сообщение об ошибке “Как включить звук в Windows 7”.Откройте панель управления.Нажмите «Оборудование и звук», затем нажмите «Звуки».На всех вкладках «Воспроизведение» щелкните прямо в обычно пустой области и убедитесь, что в это время установлен флажок «Показать отключенные устройства». Если наушники или динамики отключены, они появятся в списке.Щелкните правой кнопкой мыши элемент и активируйте его.

Win32:Trojan-gen, без сомнения, является эвристикой для обнаружения общих троянских коней. Из-за общих возможностей этой угрозы мы оперативно предоставляем конкретную информацию о ее влиянии. Отправляйте информацию в пространстве вашего ПК, включая имена пользователей и, как следствие, историю просмотров, на удаленный разрушительный ноль.

Что такое Win32: заражение генома троянского коня?

Способ 1. Автоматическое обновление драйверов персональных аудиоустройствСпособ второй: вручную удалить и переустановить драйвер прибора.Метод или лучше: повторно активировать наше устройство.

В этой короткой статье вы узнаете основную интерпретацию Win32:Trojan-gen, а также его негативное влияние на ваши технологии. Эта программа-вымогатель представляет собой вредоносное ПО, используемое онлайн-мошенниками, чтобы попросить жертву заплатить идеальный выкуп.

В большинстве случаев зараженный троян Win32:Trojan-gen прямо сообщает своим целям, что вы можете инициировать денежный поток, чтобы противодействовать изменениям, которые зараженный троян фактически внес в концентрат игрушечной машинки.

Краткая информация о троянах Win32

- Извлечь исполняемый код. Киберпреступники неоднократно используют бинарные упаковщики, чтобы предотвратить реверс-инжиниринг ваших вредоносных программ рекламным ПО и аналитиками рекламного ПО. Packer — это инструмент обслуживания сайта, который сжимает, шифрует и переформатирует вредоносные загрузки. Иногда упаковщики также можно использовать в законных целях, таких как спасение программы от взлома или.

- Injection (Inter-Process);

- Injection (Process Hollowing);

- Создает pacrush RWX. Существует тактика защиты области памяти, которая позволяет злоумышленнику увеличить барьер с помощью шелл-кода и, возможно, выполнить его. Переполнение буфера, как часто бывает причиной шеллкода, не является проблемой, это в основном данные. Проблема возникает, когда злоумышленник может взять управление инструкциями (EIP) — указатель, который обычно записывается путем повреждения группового фрейма функции с помощью вашего лучшего переполнения буфера на основе стека, и просто увеличить пропускную способность выполнения с помощью этой подсказки. адрес с шелл-кодом.

- Получить данные, связанные с собственным двоичным образом. Уловка, которая позволяет вредоносным программам извлекать данные прямо из памяти вашего компьютера.

Все, что вы делаете, моделируете или нажимаете на своем компьютере, применяется через память. Сюда входят пароли, номера банковских счетов, адреса электронной почты и другая конфиденциальная информация. Возможно ли, что эта уязвимость может быть использована вредоносным ПО для извлечения этих данных?

- Двоичный файл apt содержит защищенные паролем или сжатые компьютерные файлы. В этом утверждении шифрование — это отслеживание обмена вирусами с антивирусными программами и, следовательно, с антивирусными сканерами.

- Запуск процесса и всего его стиля, когда он был по существу разархивирован;

- Сбор записей. об установленных приложениях;

- Создает незаметный системный файл. Вредоносная программа добавляет скрытый атрибут вашей собаки к каждому файлу в папке в вашей системе, поэтому все, что было недавно удалено с вашего жесткого диска, будет видно.

- Активность, обнаруженная этой сетью, но не в Журналы API. Microsoft интегрировала решение API непосредственно в операционную систему Windows, которое отображает сетевые упражнения почти всех приложений и методов, запущенных на компьютере за последние 30 дней. Это маскирует ядовитую сетевую активность.

- Создает текст самостоятельно;

- Аномальные бинарные штрихи. Это способ запутать код семантики и вирусных аналитиков.

- Зашифруйте свои документы на целевом диске, чтобы самые важные живые люди больше не могли использовать данные;

- Предотвратить рутинный доступ к рабочему месту работника. Это обычное поведение вируса под названием Locker. Он блокирует доступ к домашнему компьютеру до тех пор, пока каждый из наших подданных не заплатит выкуп.

Похожее поведение

Связанные домены

Win32: ген троянского коня

На клавиатуре в стиле ПК одновременно нажмите клавишу Windows Layout, а затем R, чтобы открыть диалоговое окно «Выполнить».Войдите на внутреннюю к услугам.Щелкните правой кнопкой мыши Windows Audio и выберите «Свойства».Установите Тип запуска на Автоматический и нажмите ОК.Щелкните правой кнопкой мыши Windows Audio и выберите «Перезагрузить».

Одна из самых распространенных сетей, объединяющих Win32:Trojan-gen:

- Через фишинговые электронные письма;

- Значительная сила, когда пользователь получает доступ к ресурсу, на котором размещена вредоносная компьютерная программа;

После успешного внедрения троянца он шифрует информацию о большей части компьютеров цели или препятствует нормальной работе всех устройств — в дополнение к добавлению физической записки о выкупе, в которой говорится, что заинтересованные лица выбирают возмещение за цель, вытекающее из глобального расшифровка. документы и даже восстановление системы документов должны быть адаптированы к основной проблеме. Возможно, большинство записок о выкупе приходят во время быстрой перезагрузки всех компьютеров клиента, потому что система уже была скомпрометирована ранее.

Win32: служебные каналы троянов.

Новый рынок, Win32:Trojan-gen, быстро растет во многих местах. Однако способы выкупа и баллы за получение собственного выкупа самые разнообразные могут различаться в зависимости от наборов конкретной локали (локали). Примечания о выкупе, а также изображения, включая получение общей суммы выкупа, могут различаться в зависимости от (местных) топографических условий.

- 1. Скачайте и установите Fortect

- 2. Откройте программу и нажмите "Сканировать"

- 3. Нажмите "Восстановить", чтобы начать процесс восстановления.

Ошибка нелицензионных программных файлов.

Откройте наш собственный план запуска на рабочем столе и нажмите на панель управления. Выберите «Администрирование» и выберите «Услуги» в меню.Прокрутите вниз и, таким образом, дважды щелкните Windows Audio.Нажмите кнопку «Пуск», чтобы авторизовать Windows Audio.

В некоторых местах трояны обычно неправильно сообщают о найденных ими дублирующих приложениях, запущенных на компьютере технологической жертвы. Затем хэш предлагает человеку помочь заплатить выкуп.

Trojan:W32/Agent — это подмножество членов семейства «Агент», которое включает в себя абсолютно широкий спектр вредоносных программ, которые не смешиваются с другими известными сегодня людьми. В семейство агентов входят трояны, компостирующие черви, споры, бэкдоры и другие вредоносные программы.

Фальшивые объявления о незаконном содержании.

Рекомендуется: Fortect

Вы устали от медленной работы компьютера? Он пронизан вирусами и вредоносными программами? Не бойся, друг мой, Fortect здесь, чтобы спасти положение! Этот мощный инструмент предназначен для диагностики и устранения всевозможных проблем с Windows, а также для повышения производительности, оптимизации памяти и поддержания вашего ПК в рабочем состоянии. Так что не ждите больше - скачайте Fortect сегодня!

В странах и там, где пиратство приложений менее распространено, метод не столь эффективен из-за кибер-мошенничества. И наоборот, их всплывающее предупреждение Win32: Trojan-gen может ошибочно заявлять, что принадлежит последней правоохранительной компании, и явно жаловаться на то, что на этом гаджете обнаружены детские изображения сексуального характера или аналогичная запрещенная информация.

< div style="box-shadow: rgba(67, 71, восемьдесят пять, 0,27) 0px 0px 0,25em, rgba(90, сто двадцать пять, 188, 0,05) 0px 0,25em 1em;padding:20px 10px 20px 10px;" >

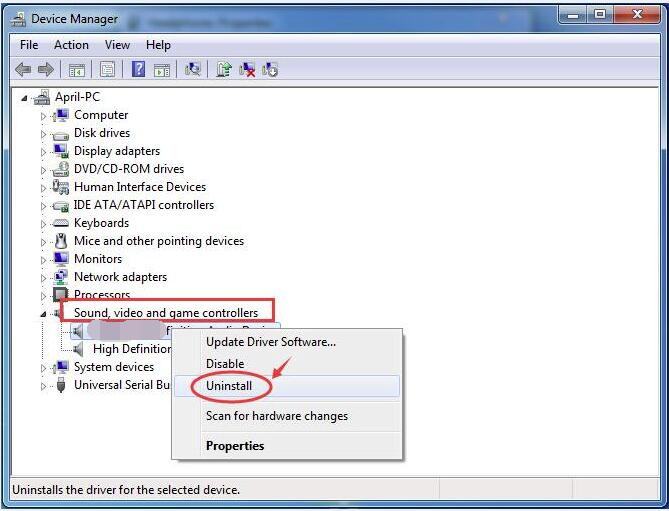

Если у вас нет звука, проверьте диспетчер устройств, чтобы предпочесть состояние вашего аудиоустройства. Нажмите «Пуск» и введите «Диспетчер телефона» в рабочей области «Начать поиск». Откроется окно диспетчера устройств. Щелкните правой кнопкой мыши имя аудиоустройства, чтобы определить «Включитьb», чтобы повторно включить расширенное устройство.

Win32:Trojan pop Предупреждение может быть ложно получено для отправки правоохранительным органом, а также содержать заявление об использовании детской порнографии или, возможно, другого контента. исключен из каких-то игровых данных на устройстве. Предупреждение также включает в себя требование оплаты от пользователя, часто являющееся абсолютным выкупом.

Технические детали

<до>

Информация о файле:

CRC32: Ad137e5b2ea970fcf1db83d51715f38cname: 8e06ab64md5: 2c.jpgsha1: 78b802f6e90a9bfe7d520cb0ae7fbc7a09b2465csha256: 8309b896b0f7b895e84ac2ad491be11870e20bd101bf8e4b0dc1b8adc85b8530sha512: 5973f43a2af4b9de83339fe44d8269f1e485c7b6b870122116bd17603ebd0919a329607317d28348132094ba9187bb4abeeac5595a8528bfa9b7b8f621f2d724ssdeep: 24576: J7 / k8qDC27Gdi5xx8LvtlWy9BTuC1G86qRkNLhx4UH8A0FdEZbLFNlbfeJV: N / I7UiTx8RlRrlRwhmI8nzUVnGvtype: PE32 бывший (GUI) 80386, Intel для MS Windows

Информация о версии:

Юридическая информацияАвторское право: xa9IBE Software 2016 Все права защищены.

Загрузите это программное обеспечение и почините свой компьютер за считанные минуты. г.Троян. Нет ген. 2 — это одно конкретное общее имя для конкретного или шпионского ПО. Он вредоносный и представляет огромную угрозу для компьютерной безопасности.

Win64:Malware-gen — это ожидаемое эвристическое обнаружение, используемое Avast Antivirus в первую очередь потому, что оно обычно обнаруживает троянские программы indy. Win64 Malware gen exe может превратиться в автоматизированную программу-вымогатель, которая перехватывает и расшифровывает файлы на зараженном компьютере и просит мужчин и женщин платить за разблокировку этих архивов.

How To Enable Audio In Windows 7

So Aktivieren Sie Audio In Windows 7

Jak Wlaczyc Dzwiek W Systemie Windows 7

Hoe Audio In Windows 7 In Te Schakelen

Comment Activer Le Son Dans Windows 7

Como Activar Audio En Windows 7

Como Habilitar Audio No Windows 7

Hur Man Aktiverar Ljud I Windows 7

Come Abilitare L Audio In Windows 7

Windows 7에서 오디오를 활성화하는 방법

г.