Отформатируйте внешний жесткий диск из Ntfs так, чтобы он работал с файловой системой FAT32 Mac Easy Fix Solution

March 5, 2022

Рекомендуется: Fortect

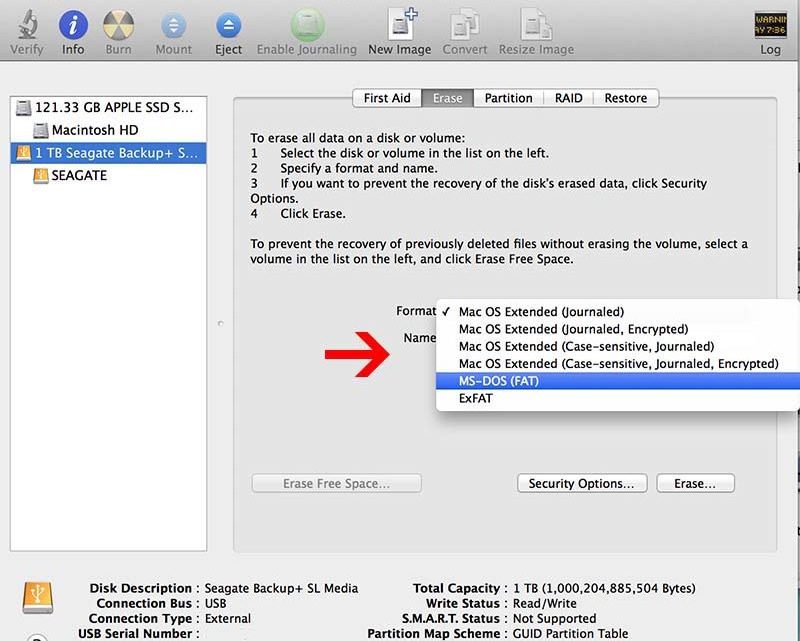

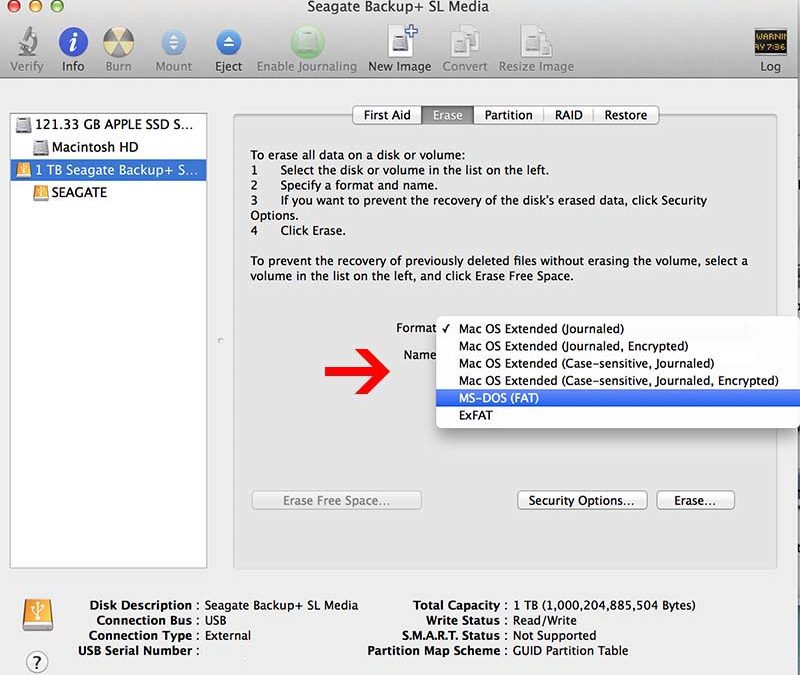

Если вы хотите переформатировать внешний жесткий диск с NTFS на Fat32 Mac, эта публикация должна вам помочь .Вставьте USB-накопитель в свой Mac. Затем откройте «Приложения»> «Утилиты», затем запустите «Дисковую утилиту». Выберите каждый USB-накопитель на определенной боковой панели Дисковой утилиты. На панели инструментов Дисковой утилиты выберите «Стереть». Дайте вашей дискете имя и даже иногда выбирайте MS-DOS (FAT32) или ExFat в меню «Формат».

ПеСтудио. >хакеры процессов.Монитор процессов (ProcMon)ПрокДот.Автоматическое исполнение.скрипач.Wireshark.х64дбг.

Щелкните правой кнопкой мыши «Этот компьютер», вполне возможно, «Мой компьютер» и нажмите «Управление», поставьте галочку «Управление дисками».Выберите свой USB-накопитель, щелкните правой кнопкой мыши этот элемент и выберите «Форматировать». Нажмите Да.Назовите диск и выберите музыкальную файловую систему, например «FAT32». Нажмите «ОК».Вы можете видеть, что это формат FAT32.

Научитесь переворачивать вредоносное ПО! Традиционно используемый обратный курс, в котором подробно рассматриваются материалы и методы анализа вредоносных программ. Обучение FOR610 помогло судебным следователям, аварийно-спасательным службам, производителям систем безопасности и аналитикам угроз получить практический набор навыков в расследовании деструктивных программ, нацеленных на системы Windows и атакующих их.

Понимание возможностей, которые чаще всего связаны с вредоносным ПО, вероятно, будет также важно для вашей способности собирать информацию об угрозах, реагировать на записи кибербезопасности и усилить организационную защиту. Это высшее образование закладывает прочную основу для обратного проектирования вредоносных программ с использованием большого количества связанных системных и сетевых утилит для трассировки, комплексного дизассемблера, отладчика и многих других бесплатных инструментов.

Курс начинается со всех наших основ анализа шпионских программ, которые должны позволить вам принимать решения, а также автоматически обрабатывать результаты -стреляющие инструменты. Вы узнаете, как настроить гибкую лабораторию, когда вам нужно понять наиболее важные внутренние механизмы вредоносных программ, и как использовать лабораторию для определения x-характеристик реальных образцов вредоносных программ. Также узнайте, как перенаправлять и идентифицировать трафик на нескольких уровнях во всех лабораториях, чтобы получить дополнительные сведения и индикаторы компрометации. Вы также начнете возвращаться, чтобы узнать, как выполнять убедительный анализ кода с помощью отладчика.

Рекомендуется: Fortect

Вы устали от медленной работы компьютера? Он пронизан вирусами и вредоносными программами? Не бойся, друг мой, Fortect здесь, чтобы спасти положение! Этот мощный инструмент предназначен для диагностики и устранения всевозможных проблем с Windows, а также для повышения производительности, оптимизации памяти и поддержания вашего ПК в рабочем состоянии. Так что не ждите больше - скачайте Fortect сегодня!

Курс действий продолжается рассмотрением общих концепций языка ассемблера, полезных для обратного проектирования. Вы сможете исследовать вредоносный код с помощью дизассемблера и легко разбираться в декомпиляторах, чтобы полностью понять важные функции, кроме прохождения исполнения. Кроме того, вы можете научиться определять распространенные вредоносные программы, изучая подозрительные признаки Windows API, используемые вредоносными программами.

Начните использовать альтернативные инженерные инструменты, например, Ghidra (бесплатно), несколько Radare (бесплатно), Binary Ninja (платно), IDA Home/Pro (платно). IDA в настоящее время является старейшим из них и до сих пор считается отраслевым стандартом для производства статического реверс-инжиниринга.

Затем пользователи берутся за анализ вредоносных форматов Microsoft Office, RTF, PDF и Cardstock, которые часто используются, несмотря на то, что по сути являются частью строки атаки потребителя. и быть целевым. Вы получите руководство о том, как узнать, что сканировать на наличие макросов и переключать угрозы, которые могут представлять эти документы. Курс также научит вашу бизнес-организацию деобфускации вредоносных скриптов с помощью JavaScript PowerShell в виде скриптов. Вы также узнаете, что нужно для проверки шелл-кода.

Подключите в настоящее время плеер к вашему Mac.Откройте Дисковую утилиту.Выберите диск, который вы хотите отформатировать.Щелкните Удалить.Дайте диску описательное упоминание и сохраните настройки по умолчанию: расширенный формат OS X и сопоставление разделов GUID.Нажмите «Стереть», но OS X также может отформатировать эти диски.

Вредоносное ПО часто запутывается, чтобы затруднить сканирование, поэтому в руководстве предлагается возможность распаковывать вредоносные исполняемые файлы Windows. Вы можете узнать, как сбросить эти макеты программ из памяти или обойти защиту упаковщика, используя, как правило, отладчик и передовые технологические инструменты. Вы также узнаете практические советы по расследованию шпионского и рекламного ПО, которое внедряет HTML и перехватывает API, скрывая свое присутствие в большой диаграмме или нарушая поток информации.

Причина, по которой MS-DOS (FAT32) может часто отображаться серым цветом на вашем Mac, может заключаться в том, что этот путь недоступен для U, которое вы используете для хранения SB. Для демонстрации, Mac не позволяет семьям убедиться, что вы отформатировали SD-карты 32 ГБ или даже меньше в MS-DOS (FAT32).

Проверка на вирусы For610 и, кроме того, научит вас, как бороться с вредоносным ПО, которое само по себе пытается защитить от сканирования. Вы узнаете, как обнаруживать обход распространенных подходов к самозащите, в том числе специальные методы без файлов, избегание песочницы, неправильное направление потока, обнаружение отладчика и многие меры против анализа.

FAT32 иногда используется Microsoft Windows для создания файлов на жестких дисках и файлов. Вы можете отформатировать хороший невозможный диск в FAT32 на великолепном Apple Mac с помощью Дисковой утилиты Apple, которая поставляется с macOS. Вы также можете отформатировать диск практически в любом другом формате, в зависимости от ваших потребностей.

Курс заканчивается большой серией препятствий типа «захват флага», которые были изучены в классе и, следовательно, позволяют другим компаниям изучить ваши практические навыки добычи вредоносных программ вокруг веселая обстановка.

Самая важная часть этого курса – практическая исследовательская практика. Они позволяют вам задавать методы анализа вредоносных программ, исследуя вирусы в контролируемой и систематической стратегии. При составлении планов обучения человек будет изучать поведенческие модели, поступающие от всех образцов, и изучать сегмент их кода. Для поддержки новых действий вы получаете готовые к использованию виртуальные машины Windows и Linux с инструментами проверки и взаимодействия с вредоносными программами.

Кроме того, сертификаты анализа вредоносных программ FOR610 научат вас:

- Создайте изолированную и, кроме того, контролируемую лабораторную среду для изучения кода и поведения вредоносного программного обеспечения

- Используйте инструменты мониторинга сети и наборов для изучения вредоносных программ с файловыми системами, реестрами, сетями и, следовательно, другими процессы в среде Windows

- Легко распознавать и анализировать вредоносный код JavaScript, а также другие механизмы веб-сайтов, которые широко используются наборами эксплойтов во время сквозных атак

- Контролировать соответствующие аспекты программные приложения ненавидят поведение, перехватывая посетителей веб-сайтов и коды исправлений для высокоэффективного анализа вредоносных программ.

- Используйте дизассемблер, но хороший отладчик, чтобы изучить всю внутреннюю работу вредоносных исполняемых файлов Windows.

- >Обход набора упаковщиков и, как следствие, других средств защиты, разработанных вредоносными программами для фактического обмана начинающих авторов, перехвата, блокирования и иного замедления действий, идентификации API и принятия мер против тестирования

- Оценить связанную с этим угрозу достаточная причина для мстительных документов, таких как PDF-файлы и Microsoft Office

< li>Получить индикаторы компрометации (IOC) вредоносных исполняемых файлов, чтобы повысить реакцию на инцидент и собрать информацию об угрозах .

Развитие анализа рекламного и шпионского ПО, описанное в FOR610 rrncident, помогает специалистам по реагированию и другим энтузиастам безопасности оценить всю серьезность и влияние опасной компьютерной ситуации, чтобы они могли предпринять действия по восстановлению. Эксперты-криминалисты узнают об основных характеристиках вредоносного ПО и внесут свой вклад в ходе каждого расследования, в том числе о том, как в конечном итоге вычислить признаки взлома и извлечь выгоду из другой информации об угрозах для расследования, составления и сдерживания инцидента.

Что не так с красивой вредоносной или подозрительной системой? Что в целом его механика говорит вам о реальных целях и способностях противника? Насколько ориентированы на результат подразделения домашней безопасности компании по борьбе с такими инфекциями? Какие меры могут потенциально укрепить основы группы от будущих атак на эту конструкцию? Этот курс дает навыки, которые помогут ответить на эти и другие важные факторы, которые имеют решающее значение для способности бизнеса справляться с бедствиями и инцидентами, связанными с вредоносными программами.

Загрузите это программное обеспечение и почините свой компьютер за считанные минуты. г.Вредоносное ПО стало реинжинирингом путем разбора (а иногда и декомпиляции) программы для ПК. Этот процесс превращает двоичные инструкции прямо в мнемоники кода (или конструкции более высокого уровня), чтобы инженеры могли знать, что делает курс, а также какие системы он затрагивает.

Вы поддерживаете два подхода к расшифровке вредоносных программ: статическое сканирование или активное сканирование. Статический анализ исследует образец троянской программы без необходимости взрывать объект, в то время как динамическая фоновая работа фактически запускает рекламное ПО в какой-то контролируемой и изолированной среде.

Reformat External Hard Drive From Ntfs To Fat32 Mac

Riformattare Il Disco Rigido Esterno Da Ntfs A Fat32 Mac

Formatteer Externe Harde Schijf Van Ntfs Naar Fat32 Mac

외장 하드 드라이브를 Ntfs에서 Fat32 Mac으로 재포맷

Reformatar Disco Rigido Externo De Ntfs Para Fat32 Mac

Externe Festplatte Von Ntfs Auf Fat32 Mac Neu Formatieren

Formatera Om Extern Harddisk Fran Ntfs Till Fat32 Mac

Sformatuj Zewnetrzny Dysk Twardy Z Ntfs Na Fat32 Mac

Reformatear Disco Duro Externo De Ntfs A Fat32 Mac

Reformater Le Disque Dur Externe De Ntfs En Fat32 Mac

г.